1. Przedstaw wiarygodność i użyteczność informacji.

Wiarygodność informacji

- Wiarygodność jest miarą prawdziwości i aktualności informacji.

Niekiedy nie mogąc określić wiarygodności samej informacji, przyjmuje się, że informacja jest tak wiarygodna jak jej źródło.

- Przyczynami niewiarygodności informacji są na przykład:

_ czynniki intencjonalne, powodujące celowe nadanie informacji wartości lub treści niezgodnej z obiektywnym stanem rzeczywistości,

_ czynniki metodologiczne, powodujące niezamierzony brak prawdziwości informacji (na przykład brak precyzji modelu opisu rzeczywistości),

_ czynniki technologiczne, powodujące niedokładność pomiarów lub błędy przetwarzania informacji na skutek wadliwie użytej techniki.

Użyteczność informacji

- Informacja jest użyteczna, jeżeli odpowiada potrzebom jej odbiorcy.

- Użyteczność informacji odniesiona jest do jej odbiorcy, a nie nadawcy.

- Ta sama informacja może być dla pewnych odbiorców użyteczna, a dla innych nieużyteczna.

- Dla pewnego odbiorcy może być użyteczna w pewnych okolicznościach a w innych nie.

2. Co to jest relewancja informacji?

_ Relewancja to ważność, odpowiedniość. Ważność wskazuje na relacje z osobą, dla której ktoś lub coś ma być ważne. W rozumieniu relewancji w języku angielskim podkreśla się

związek z rzeczywistością.

_ Relewancja informacji

- jest to ważność przypisana informacji przez jej użytkownika.

- Dla tej samej informacji relewancja może zmieniać się w zależności od użytkownika.

- Jest wielkością subiektywną.

- Relewancja nie zależy w ogólności od nadawcy informacji.

- Często przyjmuje się, że relewancja jest wartością binarną.

3. Porównaj dane i informacje.

Dane

_ Źródłem pojęcia jest łacińskie datum, oznaczające znaną rzecz.

_ Dane opisują:

- stan pojęć abstrakcyjnych, rzeczy, osób oraz zjawisk,

- ich zachowanie

- i własności,

_ Forma: liczby, teksty, rysunki, dźwięk

_ Tekst - w postaci znaków, symboli, słów, wyrażeń, akapitów, zdań, tablic lub układu znaków innego rodzaju, mające na celu wyrażenie czegoś - których interpretacja w sposób istotny opiera się na wiedzy czytelnika w zakresie języka naturalnego lub języka sztucznego (PN-ISO/IEC 2382-1:1996 - 01.01.03, PN-ISO/IEC 2382-23:1996 - 23.01.01, PN-ISO 1087-2:2001 - 2.6).

_ Dane można zapamiętać i przetwarzać z wykorzystaniem komputera

Informacje

_ Dane organizowane i prezentowane w usystematyzowany sposób, wyjaśniający ich

znaczenie

_ Kolekcje danych o pewnych obiektach

_ Liczba pojedyncza a liczba mnoga

_ 3 podejścia do definiowania informacji:

- traktowana jest jako pojęcie pierwotne,

- definiowana w systemie pojęć charakterystycznych dla określonej dziedziny zastosowań,

- opisywana jest przez jej cechy, własności i funkcje.

4. Porównaj informacji i wiedzę.

Wiedza

_ znajomość informacji, faktów, idei, prawd i zasad,

_ ich zrozumienie osiągnięte jest przez doświadczenie lub studiowanie.

_ Podejścia:

- Pojęcie pierwotne.

- Epistemologia: co to jest wiedza? kto lub co może posiadać wiedzę? - między innymi Demokryt, Platon i Arystoteles.

- Kartezjusz wskazał na różnicę przedmiotu i podmiotu poznania, czyli wiedza odnosi się do konkretnego człowieka

Wiedza z iinformacji przez

_ Wyszukiwanie i filtrowanie informacji:

- Łączenie (assemble) informacji.

- Ekstrakcję (extraction) informacji.

- Integrację (integration) informacji.

_ Systemy analityczne - agregowanie informacji

_ Systemy sztucznej inteligencji - wnioskowanie z informacji

Warunki, jakie musi spełniać wiedza

_ Wiedza o przedmiocie musi być prawdą, wynikać z prawdziwości informacji o przedmiocie (warunek prawdziwości).

_ Podmiot wiedzy musi wierzyć w wiedzę o jej przedmiocie (warunek wiary).

_ Wiara ta musi być uzasadniona (warunek uzasadnienia).

_ Wiara w prawdziwość wiedzy nadaje jej indywidualny charakter. Jedni ludzie mogą wierzyć w coś, w co inni nie wierzą.

_ Przekształcanie informacji w wiedzę może być długotrwałym procesem. Najpierw upewniamy się co do warunku prawdziwości. Może się okazać, że na spełnienie warunku wiary potrzebujemy czasu, a na uzasadnienie - jeszcze więcej

5. Podaj definicję relacyjnych baz danych.

Relacyjna baza danych

Dane przechowywane są w różnych tabelach - według tematu lub zadania, ale są powiązane i można je łączyć w określony sposób.

Dwa zbiory danych są relacyjne, co znaczy, że informacje w jednym zbiorze są skojarzone

z odpowiednimi informacjami w innym zbiorze danych.

Definicja relacyjnej bazy danych

• schemat relacji R(A1, A2, .., An)

- R - nazwa relacji

- Ai - atrybuty

- n - stopień relacji

- dom(Ai) - domena atrybutu i

• relacją r(R) o schemacie R(A1, A2, .., An) nazywamy zbiór krotek r={t1, t2, .., tm}

- pojedyncza krotka t jest uporządkowaną listą n wartości t=<v1, v2, .., vn>

- vi (1<=i<=n) jest elementem dom(Ai) lub wartością NULL

• relacyjna baza danych jest zbiorem relacji

6. Omów cechy relacji w relacyjnej bazie danych.

Cechy relacji

• każdy atrybut relacji ma unikalną nazwę

• porządek atrybutów w relacji nie jest istotny

• porządek krotek w relacji nie jest istotny i nie jest elementem definicji relacji

• wartości atrybutów są atomowe (elementarne)

• relacja nie zawiera rekordów powtarzających się

7. Naszkicuj i opisz związki występujące w modelu związku encji (relacyjne bazy danych).

Model związków encji

(• encje - reprezentują obiekty świata rzeczywistego

- zbiór obiektów opisanych tymi samymi atrybutami

- konkretny obiekt opisywany jest jako instancja encji) - nie do tego pytania!

• związki - reprezentują powiązania pomiędzy obiektami świata rzeczywistego

Związki

• encje mogą tworzyć związki z innymi encjami

• w modelu ER związek łączy encje

• cechy związku

- stopień

• unarny

• binarny

• ternarny

• n‐tego stopnia

- istnienie

• obowiązkowy/opcjonalny

- kardynalność

• 1:1, 1:n, m:n

Związki

• związek ogólny

![]()

• związek 1:1

- pracownik może kierować tylko jednym działem

- każdy dział musi mieć kierownika

![]()

• związek 1:n

- dział może zatrudniać ludzi

- każdy pracuje dokładnie w jednym dziale

![]()

Związki

• związek m:n

- przedmiot musi mieć przynajmniej jednego studenta

- student może wybrać wiele przedmiotów

• związek binarny rekursywny

- nie wszyscy są kierownikami

- nie wszyscy podlegają

- pracownik posiada co najwyżej jednego kierownika

8. Wymień i krótko scharakteryzuj cztery postaci normalne bazy danych.

Normalizacja baz danych

• normalizacja polega na podziale tabeli na szereg mniejszych tabel, tak aby spełnione były

odpowiednie warunki

• niezbędny etap modelowania bazy danych

• postaci normalne:

- 1. PN - każde pole zawiera informację elementarną

- 2. PN - każde z pól nie wchodzących w skład klucza zależy od całego klucza, a nie jego części

- 3. PN - nie mogą istnieć pola nie należące do klucza głównego, a zależne od innego pola

- 4. PN - wyklucza występowanie w jednej tabeli zależności wielowartościowych (N‐N)

Charakterystyka:

1. Pierwsza postać normalna. Informacje elementarne w kolumnach

• zwróćmy uwagę na powtórzenia w wierszach

2. Przygotowanie do drugiej postaci normalnej.

Dodane zostały klucze - dzięki temu nie musimy analizować wszystkich atrybutów, aby określić pracownika

3. Druga postać normalna. Rozbicie na 3 tabele ‐kolumny niezależne od klucza są przenoszone do odpowiednich tabel

• jest to jednocześnie 3. postać normalna

9. Opisz ewolucję systemów informacyjnych (z rysunkiem).

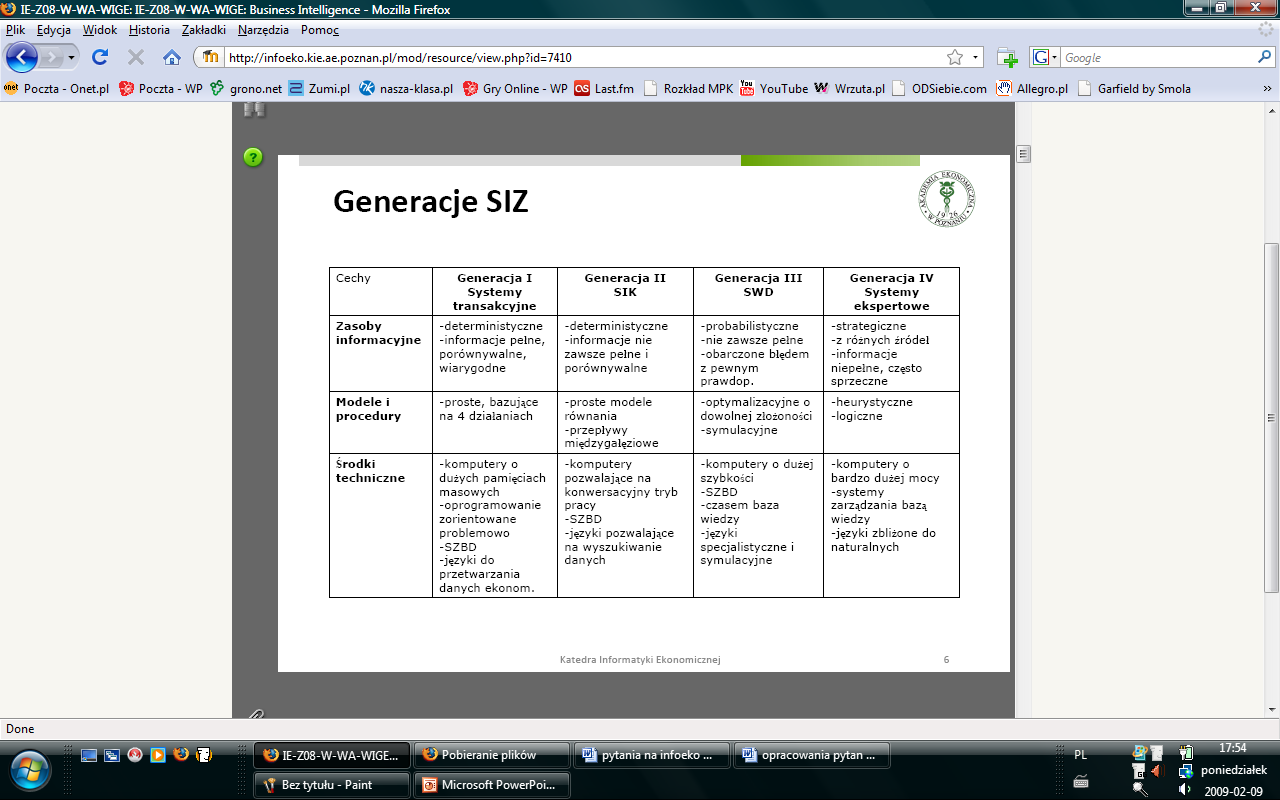

Generacje SIZ

10. Omów różnice między systemami transakcyjnymi i analitycznymi.

Systemy transakcyjne i analityczne:

- OLTP:

• codzienne transakcje

• nastawione na gromadzenia danych

• zakres danych określony w przepisach prawnych

• dane przechowywane krótkookresowo

• częsty dostęp do małej ilości danych

• wymagany szybki dostęp

- OLAP:

• wspomaganie zarządzania

• nastawione na prezentację informacji

• zakres danych ustalany przez analityków

• przechowywane przez wiele lat dla wsparcia analiz historycznych

• rzadki dostęp do ogromnych ilości danych

11. Zdefiniuj i scharakteryzuj hurtownię danych.

Hurtownia danych jest to uporządkowany tematycznie, zintegrowany, zmienny w czasie,

nieulotny zbiór danych, wykorzystywany przez kierownictwo w procesie podejmowania

strategicznych decyzji (W.H. Inmon, 1992).

Charakterystyka hurtowni danych

• tematyczność (podmiotowość)

- obszary biznesowe jako punkt wyjścia

- dane organizowane wokół przedmiotu analizy

- np. klienci, produkty, dostawcy

• spójność (integralność)

- ujednolicony opis atrybutów i danych

- osiągana w drodze projektowania

• zmienność w czasie

- każda informacja w HD ma wymiar czasowy

• nieulotność (archiwalność)

- „tylko do odczytu”

- okresowe zasilanie (snapshot)

Organizacja danych w hurtowni

• metadane - dane i informacje opisujące właściwości innych danych

• bez metadanych nie można mówić o hurtowni danych

• Metadane:

- pozwalają na zapanowanie nad ilością danych przechowywanych w hurtowni

- umożliwiają one użytkownikom poruszanie się po hurtowni

- informują, jakie dane są aktualnie dostępne

- określają reguły korzystania z danych

• dopiero szczegółowo opisane dane przedstawiają w przedsiębiorstwie określoną wartość

Metadane hurtowni

• biznesowe: biznesowe charakterystyki obiektów, zakres danych, sposób interpretacji (model logiczny)

• techniczne: fizyczne charakterystyki obiektów, format danych, wielkość zbiorów (model fizyczny)

12. Wymień najpopularniejsze techniki eksploracji danych (data mining) i podaj przykład możliwości zastosowania w gospodarce.

Data Mining

pol. eksploracja danych

• Jest to wieloetapowy proces odkrywania ukrytych wzorców, powiązań i trendów przez przeszukiwanie ogromnych ilości danych z wykorzystaniem odpowiednich metod statystycznych.

• Celem jest identyfikowanie aktualnych, nowych, potencjalnie użytecznych oraz zrozumiałych wzorców w zgromadzonych danych.

• Zakres DM:

• automatyczne prognozowanie trendów i zachowań

• automatyczne odkrywanie poprzednio nieznanych wzorców

Techniki data mining

• reguły asocjacyjne (association)

• analiza sekwencji (sequence‐based analysis)

• analiza skupień (clustering)

• klasyfikacje (classification)

• estymacja (estimation)

• logika rozmyta (fuzzy logic)

• algorytmy genetyczne (genetic algorithms)

• sieci neuronowe (neural networks)

Zastosowania:

- zarządzanie relacjami z klientem;

- segmentacja i profilowanie klientów;

- analiza dochodowości;

- monitoring relacji z klientem;

- zarządzanie ofertą;

- zarządzanie i optymalizacja kampanii marketingowych;

- zarządzanie ryzykiem;

- wykrywanie oszustw;

Przykładem może być wykrycie, jakie towary są najczęściej kupowane razem w danym sklepie.

Innymi przykładami wykorzystania data miningu są problemy:

jakie cechy wyróżniają kierowców najczęściej powodujących wypadki?

jakie jest prawdopodobieństwo terminowej spłaty kredytu przez klienta banku?

jaka będzie jutro pogoda?

jakie ustalić wielkości produkcji dóbr X w okresie Y?

13. Omów topologie sieci komputerowych.

Sieć komputerowa - grupa komputerów lub innych urządzeń połączonych ze sobą w celu wymiany danych lub współdzielenia różnych zasobów, na przykład:

korzystania ze wspólnych urządzeń, np. drukarek, skanerów,

korzystania ze wspólnego oprogramowania,

korzystania z centralnej bazy danych,

przesyłania informacji między komputerami (komunikaty, listy, pliki).

Topologia:

sposób łączenia komputerów w sieci

układ komputerów w sieci

sposób kładzenia kabli

topologia magistrali:

Komunikacja następuje poprzez przekazywanie wiadomości wzdłuż jednego kabla, od którego odchodzą następne już do poszczególnych komputerów.

topologia pierścienia tzw. RING:

Komunikacja następuje poprzez przekazywanie TOKENA czyli tak zwanego żetonu wokół okręgu i „rozwożenie” informacji i „doczepianie” kolejnych.

Topologia gwiazdy:

Topologia drzewa:

14. Podaj definicję maski podsieci i określ jej zastosowanie.

Maska podsieci, maska adresu (ang. subnetwork mask, address mask) - liczba służąca do wyodrębnienia w adresie IP części sieciowej od części hosta.

Po wykonaniu iloczynu bitowego maski i adresu IP komputera mamy otrzymać adres IP całej sieci, do której należy ten komputer.

Model adresowania w oparciu o maski adresów wprowadzono w odpowiedzi na niewystarczający, "sztywny" podział adresów na klasy A, B i C. Pozwala on w elastyczny sposób dzielić duże dowolne sieci (zwłaszcza te o ograniczonej puli adresów IP) na mniejsze podsieci.

Przeliczanie masek

Liczba dostępnych adresów hostów jest o 2 mniejsza (odpadają na adres sieci i broadcast) od unikalnych liczb określonych maską:

Zastosowanie? Brak

15. Podaj zasadę działania sieci Ethernet.

Ethernet to technologia, w której zawarte są standardy wykorzystywane w budowie głównie lokalnych sieci komputerowych. Obejmuje ona specyfikację kabli oraz przesyłanych nimi sygnałów. Ethernet opisuje również format ramek i protokoły z dwóch najniższych warstw Modelu OSI. Jego specyfikacja została podana w standardzie 802.3 IEEE. Ethernet jest najpopularniejszym standardem w sieciach lokalnych. Inne wykorzystywane specyfikacje to Token Ring, FDDI czy Arcnet. Ethernet został opracowany przez Roberta Metcalfa w Xerox PARC czyli ośrodku badawczym firmy Xerox i opublikowany w roku 1976. Ethernet bazuje na idei węzłów podłączonych do wspólnego medium i wysyłających i odbierających za jego pomocą specjalne komunikaty (ramki). Ta metoda komunikacji nosi nazwę CSMA/CD (ang. Carrier Sense Multiple Access with Collision Detection). Wszystkie węzły posiadają unikalny adres MAC.

Klasyczne sieci Ethernet mają cztery cechy wspólne. Są to: parametry czasowe, format ramki, proces transmisji oraz podstawowe reguły obowiązujące przy ich projektowaniu. Standardem jest izolacja o wytrzymałości minimum 250V~ między kablem a komputerem (niektóre firmy, np. 3Com, stosowały lepszą, co skutkowało dużo większą trwałością ich kart sieciowych).

Komputer

Komputer

Komputer

Komputer

Komputer

HUB

Komputer

Komputer

Komputer

Komputer

Komputer

Komputer

Komputer

Serwer plików

Komputer

Komputer

Komputer

Komputer

Komputer

Komputer

Komputer

Wyszukiwarka