„Projekt współfinansowany ze środków Europejskiego Funduszu Społecznego”

MINISTERSTWO EDUKACJI

NARODOWEJ

Wiesław A. Pasemko

Ochrona informacji niejawnych oraz danych osobowych

515[01].O2.05

Poradnik dla ucznia

Wydawca

Instytut Technologii Eksploatacji – Państwowy Instytut Badawczy

Radom 2007

„Projekt współfinansowany ze środków Europejskiego Funduszu Społecznego”

1

Recenzenci:

mgr Pietkiewicz Zenon

mgr Słowikowska Ewa

Opracowanie redakcyjne:

mgr Pasemko Wiesław

Konsultacja:

dr inż. Symela Krzysztof

Poradnik stanowi obudowę dydaktyczną programu jednostki modułowej 515[01].O2.05,

„Ochrona informacji niejawnych oraz danych osobowych”, zawartego w programie nauczania

dla zawodu technik ochrony fizycznej osób i mienia.

Wydawca

Instytut Technologii Eksploatacji – Państwowy Instytut Badawczy, Radom 2008

„Projekt współfinansowany ze środków Europejskiego Funduszu Społecznego”

2

SPIS TREŚCI

1.

Wprowadzenie

3

2.

Wymagania wstępne

5

3.

Cele kształcenia

6

4.

Materiał nauczania

7

4.1. Podstawowe akty prawne normujące ochronę informacji niejawnych

i danych osobowych oraz odpowiedzialność karna za naruszenie tych

przepisów

7

4.1.1. Materiał nauczania

7

4.1.2. Pytania sprawdzające

11

4.1.3. Ćwiczenia

11

4.1.4. Sprawdzian postępów

12

4.2. Ochrona danych osobowych, zasady przetwarzania i zabezpieczenia

danych osobowych oraz obowiązki administratora danych

13

4.2.1. Materiał nauczania

13

4.2.2. Pytania sprawdzające

15

4.2.3. Ćwiczenia

15

4.2.4. Sprawdzian postępów

16

4.3. Organizacja ochrony informacji niejawnych, dostęp do informacji

niejawnych oraz postępowania sprawdzające

17

4.3.1. Materiał nauczania

17

4.3.2. Pytania sprawdzające

21

4.3.3. Ćwiczenia

21

4.3.4. Sprawdzian postępów

23

4.4. Pojęcie tajemnicy, jej rodzaje i klauzule tajności oraz sposób nanoszenia

klauzuli tajności na dokumentach

24

4.4.1. Materiał nauczania

24

4.4.2. Pytania sprawdzające

28

4.4.3. Ćwiczenia

28

4.4.4. Sprawdzian postępów

29

4.5. Zasady

postępowania

z

dokumentami

zawierającymi

tajemnicę

państwową i służbową oraz sporządzanie przesyłek zawierających

informacje niejawne

30

4.5.1. Materiał nauczania

30

4.5.2. Pytania sprawdzające

35

4.5.3. Ćwiczenia

35

4.5.4. Sprawdzian postępów

36

4.6. Organizacja kancelarii tajnych, kontrola obiegu dokumentów oraz środki

ochrony fizycznej informacji niejawnych

37

4.6.1. Materiał nauczania

37

4.6.2. Pytania sprawdzające

43

4.6.3. Ćwiczenia

44

4.6.4. Sprawdzian postępów

45

5. Sprawdzian osiągnięć

46

6. Literatura

51

„Projekt współfinansowany ze środków Europejskiego Funduszu Społecznego”

3

1. WPROWADZENIE

Poradnik będzie Ci pomocny w przyswajaniu wiedzy o stosowaniu technologii

informacyjnych w działalności zawodowej. W poradniku znajdziesz:

–

wymagania wstępne – wykaz umiejętności, jakie powinieneś mieć już ukształtowane,

abyś bez problemów mógł korzystać z poradnika,

–

cele kształcenia – wykaz umiejętności, jakie ukształtujesz podczas pracy z poradnikiem,

–

materiał nauczania – wiadomości teoretyczne niezbędne do opanowania treści jednostki

modułowej,

–

zestaw pytań, abyś mógł sprawdzić, czy już opanowałeś określone treści,

–

ćwiczenia, które pomogą Ci zweryfikować wiadomości teoretyczne oraz ukształtować

umiejętności praktyczne,

–

sprawdzian postępów,

–

sprawdzian osiągnięć, przykładowy zestaw zadań. Zaliczenie testu potwierdzi

opanowanie materiału całej jednostki modułowej,

–

literaturę uzupełniającą.

Poradnik nie może być traktowany jako jedyne źródło informacji, zalecane jest

korzystanie z innych materiałów źródłowych zawartych w literaturze.

„Projekt współfinansowany ze środków Europejskiego Funduszu Społecznego”

4

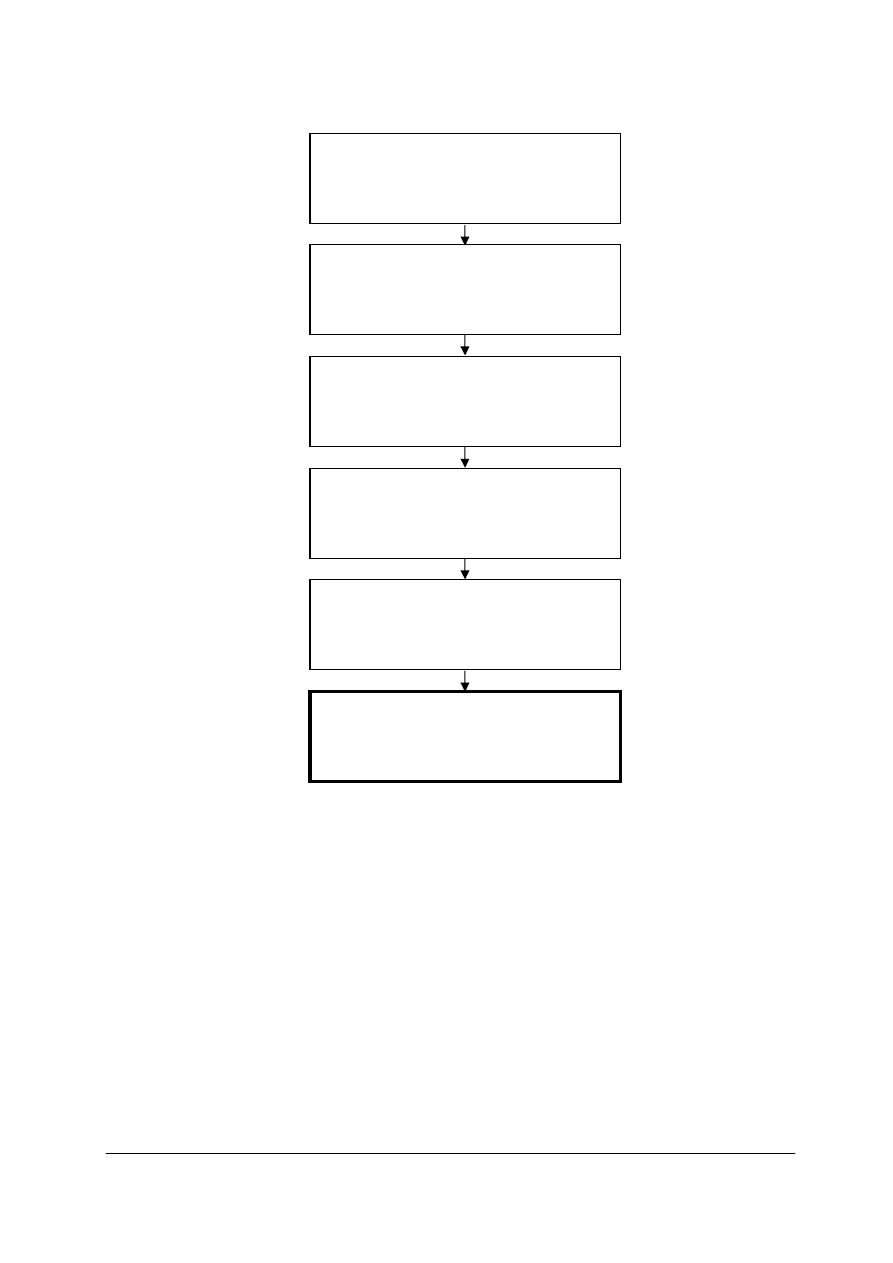

Schemat układu jednostek modułowych

515[01].O2

Regulacje prawne i uwarunkowania

ochrony osób i mienia

515[01].O2.01

Stosowanie przepisów prawa karnego,

materialnego i procesowego oraz prawa

wykroczeń

515[01].O2.02

Stosowanie przepisów prawa cywilnego,

prawa cywilno-procesowego, prawa pracy

oraz prawa administracyjnego

515[01].O2.03

Interpretowanie przepisów prawa z zakresu

kryminologii, kryminalistyki i terroryzmu

515[01].O2.04

Stosowanie wiedzy z zakresu detektywistyki

w działalności zawodowej

515[01].O2.05

Ochrona informacji niejawnych oraz

danych osobowych

„Projekt współfinansowany ze środków Europejskiego Funduszu Społecznego”

5

2. WYMAGANIA WSTĘPNE

Przystępując do realizacji programu nauczania jednostki modułowej, powinieneś umieć:

– korzystać z różnych źródeł informacji,

– analizować teksty źródłowe aktów prawnych,

– współpracować w grupie,

–

analizować akty prawne.

„Projekt współfinansowany ze środków Europejskiego Funduszu Społecznego”

6

3. CELE KSZTAŁCENIA

W wyniku realizacji programu jednostki modułowej powinieneś umieć:

−

zdefiniować pojęcia dotyczące zbiorów danych oraz przetwarzania i zabezpieczanie

danych,

−

zinterpretować przepisy w zakresie ochrony informacji niejawnych i danych osobowych,

−

określić tryb uzyskiwania uprawnień dostępu do informacji stanowiących tajemnicę

służbową i państwową,

−

sklasyfikować informacje niejawne w zakresie tajemnicy służbowej i państwowej,

−

zidentyfikować informacje z zakresu tajemnicy służbowej i zawodowej,

−

określić zasady zarządzania i ochrony danych osobowych,

−

określić skutki prawne związane z naruszeniem przepisów o ochronie tajemnicy

państwowej i służbowej,

−

zapewnić skuteczną i zgodną z prawem ochronę informacji niejawnych oraz danych

osobowych.

„Projekt współfinansowany ze środków Europejskiego Funduszu Społecznego”

7

4.

MATERIAŁ NAUCZANIA

4.1. Podstawowe akty prawne normujące ochronę informacji

niejawnych i danych osobowych oraz odpowiedzialność

karna za naruszenie tych przepisów

4.1.1. Materiał nauczania

Zasadniczym aktem prawnym normującym zasady dostępu do informacji niejawnych jest

ustawa z dnia 22 stycznia 1999 roku o ochronie informacji niejawnych (Dz. U. z 2005 r.

Nr 196, poz. 1631).

Ustawa w zakresie przedmiotowym określa zasady ochrony informacji niejawnych,

a w szczególności:

−

organizowania ochrony informacji niejawnych,

−

klasyfikowania informacji niejawnych,

−

udostępniania informacji niejawnych,

−

postępowania sprawdzającego, w celu ustalenia, czy osoba nim objęta daje rękojmię

zachowania tajemnicy,

−

szkolenia w zakresie ochrony informacji niejawnych,

−

ewidencjonowania,

przechowywania,

przetwarzania

i

udostępniania

danych

uzyskiwanych w związku z prowadzonymi postępowaniami sprawdzającymi, w zakresie

określonym w ankiecie bezpieczeństwa osobowego oraz w ankiecie bezpieczeństwa

przemysłowego,

−

organizacji kontroli przestrzegania zasad ochrony informacji niejawnych,

−

ochrony informacji niejawnych w systemach i sieciach teleinformatycznych,

−

stosowania środków fizycznej ochrony informacji niejawnych.

W zakresie podmiotowym, przepisy ustawy mają zastosowanie do:

−

organów władzy publicznej,

−

Sił Zbrojnych Rzeczypospolitej Polskiej, i ich jednostek organizacyjnych, a także innych

jednostek organizacyjnych podległych Ministrowi Obrony Narodowej lub przez niego

nadzorowanych,

−

Narodowego Banku Polskiego i banków państwowych,

−

państwowych osób prawnych i innych państwowych jednostek organizacyjnych,

−

przedsiębiorców, jednostek naukowych lub badawczo-rozwojowych, zamierzających

ubiegać się, ubiegających się o zawarcie lub wykonujących umowy związane z dostępem

do informacji niejawnych albo wykonujących na podstawie przepisów prawa zadania

związane z dostępem do informacji niejawnych.

Następnym aktem prawnym jest Rozporządzenie Rady Ministrów z dnia 18 października

2005 r. w sprawie organizacji i funkcjonowania kancelarii tajnych.

Rozporządzenie to określa:

−

strukturę organizacyjną kancelarii tajnych,

−

podstawowe zadania kierownika kancelarii,

−

zakres i warunki stosowania środków ochrony fizycznej, z uwzględnieniem klauzul

tajności przechowywanych przez kancelarię dokumentów,

−

tryb obiegu informacji niejawnych,

−

wzór karty zapoznania się z dokumentem.

„Projekt współfinansowany ze środków Europejskiego Funduszu Społecznego”

8

Kolejnym aktem prawnym jest Rozporządzenie Prezesa Rady Ministrów z dnia

29 września 2005 r. w sprawie trybu i sposobu przyjmowania, przewożenia, wydawania

i ochrony materiałów zawierających informacje niejawne. Rozporządzenie to określa tryb

i sposób przyjmowania, przewożenia, wydawania i ochrony materiałów zawierających

informacje niejawne w celu ich zabezpieczenia przed nieuprawnionym ujawnieniem, utratą,

uszkodzeniem lub zniszczeniem.

Innym przepisem jest Rozporządzenie Prezesa Rady Ministrów z dnia 5 października

2005 r. w sprawie sposobu oznaczania materiałów, umieszczając na nich klauzul tajności,

a także zmiany nadanej klauzuli tajności. Jest tu mowa o sposobie nanoszenia klauzuli

tajności na różnych dokumentach i materiałach, oznaczeniu poszczególnych klauzul oraz

zmian i skreśleń klauzul tajności.

Najstarszym aktem prawnym o zasięgu międzynarodowym, kompleksowo regulującym

zagadnienia związane z ochroną danych osobowych jest Konwencja Rady Europy Nr 108

z dnia 28 stycznia 1981 r. o Ochronie Osób w Związku z Automatycznym Przetwarzaniem

Danych Osobowych.

Konwencja ta nałożyła na kraje członkowskie zobowiązanie stworzenia ustawodawstwa

w zakresie ochrony danych osobowych, wskazując jednocześnie, w jakim kierunku

ustawodawstwo to ma zmierzać [4].

Celem Konwencji jest zapewnienie, na obszarze państw członkowskich, każdemu,

niezależnie od obywatelstwa i zamieszkania, ochrony jego praw i wolności,

a w szczególności prawa do poszanowania sfery osobistej, w związku z automatycznym

przetwarzaniem danych osobowych. Konwencja określiła minimalny zakres tych praw

i skorelowanych z nimi obowiązków. Konwencja weszła w życie 1 października 1985 r.

Pierwsze gwarancje ochrony danym osobowym zapewniła w Polsce nowa Konstytucja

z 1997r. Jej art. 47 zagwarantował obywatelom prawo do prywatności, a art. 51 – każdej

osobie – prawo do ochrony dotyczących jej informacji.

Zasady ochrony danych wprowadzone zostały do polskiego porządku prawnego ustawą

z dnia 29 sierpnia 1997 r. o ochronie danych osobowych (tekst jednolity: Dz. U. z 2002 r.

Nr 101, poz. 926 ze zm.). Ustawa o ochronie danych osobowych wprowadziła szczegółowe

normy służące ochronie danych osobowych w Polsce.

Ustawa o ochronie danych osobowych określiła prawne ramy obrotu danymi osobowymi,

a także zasady, jakie należy stosować przy przetwarzaniu danych osobowych, sprecyzowała

też prawa i obowiązki organów, instytucji i osób prowadzących zbiory danych osobowych

oraz prawa osób, których dane dotyczą, w taki sposób, aby zagwarantować maksymalną

ochronę praw i wolności każdej osobie fizycznej oraz poszanowania jej życia prywatnego.

Ustawa o ochronie danych osobowych, realizując wymagania stawiane przez Wspólnotę,

skonkretyzowała konstytucyjnie zagwarantowane prawo do decydowania o tym komu,

w jakim zakresie i w jakim celu przekazujemy nasze dane osobowe, dając ustawowe

gwarancje przestrzegania tego prawa, poprzez wyposażenie osób, których dane dotyczą

w środki służące realizacji tego prawa, a odpowiednie organy i służby w środki prawne,

gwarantujące jego przestrzeganie. Podstawowym jej założeniem jest przyznanie każdej

jednostce prawa do ochrony dotyczących jej danych.

Wśród obowiązków dysponentów danych osobowych znajduje się ich zabezpieczenie

przed udostępnieniem osobom nieupoważnionym, zabraniem przez osobę nieuprawnioną,

przetwarzaniem z naruszeniem ustawy, zmianą, utratą, uszkodzeniem lub zniszczeniem, czyli

takie zorganizowanie postępowania z danymi osobowymi i użycie takich środków

technicznych, aby zapewniły one ochronę odpowiednią do zagrożeń i kategorii

wykorzystywanych danych. Obowiązki odnośnie zabezpieczenia danych określone są

w rozdziale 5 ustawy oraz rozporządzeniu Ministra Spraw Wewnętrznych i Administracji

z dnia 29 kwietnia 2004 r. w sprawie dokumentacji przetwarzania danych osobowych oraz

„Projekt współfinansowany ze środków Europejskiego Funduszu Społecznego”

9

warunków technicznych i organizacyjnych, jakim powinny odpowiadać urządzenia i systemy

informatyczne służące do przetwarzania danych osobowych [1].

W sposób szczególny w ustawie potraktowane zostały dane ujawniające pochodzenie

rasowe i etniczne, poglądy polityczne, przekonania religijne i filozoficzne, przynależność

wyznaniową, partyjną lub związkową, dane o stanie zdrowia, kodzie genetycznym, nałogach

lub życiu seksualny, dane dotyczące skazań, orzeczeń o ukaraniu i mandatów karnych, a także

innych orzeczeń wydanych w postępowaniu sądowym lub administracyjnym.

Od 1 maja 2004 r., czyli od wejścia Polski do Unii Europejskiej, przekazywanie danych

pomiędzy Polską a krajami należącymi do Unii Europejskiej podlega takim zasadom jak na

terytorium Polski, natomiast zasady przekazywania danych poza terytorium Europejskiego

Obszaru Gospodarczego uregulowane są w rozdziale 7 ustawy o ochronie danych osobowych,

zgodnie z którym przekazanie może nastąpić, gdy państwo trzecie gwarantuje na swoim

terytorium ochronę danych osobowych przynajmniej taką, jaka obowiązuje na terytorium

Rzeczypospolitej Polskiej, ale też w innych szczególnych sytuacjach wymienionych w ust. 2

i 3 art. 47 ustawy o ochronie danych osobowych. Jeśli żadna z tych szczególnych sytuacji nie

ma miejsca, do państwa trzeciego dane można przekazać również po uzyskaniu zgody

Generalnego Inspektora, ale wtedy administrator musi zapewnić zabezpieczenie ochrony

prywatności, praw i wolności osób, których dane dotyczą.

Waga problemu związanego z wytwarzaniem, przechowywaniem, przetwarzaniem (w tym

przede wszystkim w systemach i sieciach teleinformatycznych) oraz przekazywaniem

dokumentów zawierających informacje niejawne, upoważnia do zwrócenia szczególnej uwagi

na odpowiedzialność karną i dyscyplinarną, jaka spoczywa na osobach, które z racji

zajmowanego stanowiska służbowego lub wykonywania prac zleconych, będą bezpośrednio

lub pośrednio uczestniczyć w tych procesach.

Za ochronę i zabezpieczenie informacji niejawnych, przed ich nieuprawnionym

ujawnieniem w świetle ustawy, odpowiedzialny jest kierownik danej jednostki

organizacyjnej. Wspomagany jest on w tym zakresie przez pełnomocnika ochrony (art. 18

ust. 1 i 2) [2]. Nie znaczy to jednak, że kierownik i jego pełnomocnik ponoszą bezpośrednią

odpowiedzialność za świadome naruszenie przepisów przez pracowników danego

przedsiębiorstwa. Co prawda te osoby ustawowo odpowiadają za cały system ochrony

informacji niejawnych, lecz nie ponoszą bezpośredniej odpowiedzialności za świadome lub

nieświadome naruszenia przepisów przez poszczególnych pracowników.

Zatem obowiązek ochrony informacji niejawnych spoczywa na każdym, kto w posiadanie

takich informacji wszedł, niezależnie czy nastąpiło to w sposób uprawniony czy też

przypadkowy.

W przypadku naruszenia ochrony informacji niejawnych, w zakresie objętym przepisami

kodeksu karnego, wchodzi w grę popełnienie określonych przestępstw, przewidzianych

w art. 265 do 269.

Z punktu widzenia ochrony informacji niejawnych najistotniejszymi wydają się być

przestępstwa przewidziane w art. 265 i 266.

W art. 265 § 1 przewidziany jest podstawowy typ przestępstwa ujawnienia wiadomości

stanowiących tajemnicę państwową, a ten kto je ujawnia podlega karze pozbawienia wolności

od 3 miesięcy do 5 lat. Z zagrożenia wynika więc fakt, iż ujawnienie tych wiadomości

pociąga za sobą odpowiedzialność karną.

Nie bez znaczenia jest również sposób wejścia w posiadanie informacji stanowiących

tajemnicę państwową. Osoba taka może więc zetknąć się z tą informacją zarówno z racji

wykonywanych obowiązków, jak i przypadkowo. Nie ma przy tym znaczenia sposób lub

forma ujawnienia (przekaz ustny, zapisek, notatka, wypowiedz utrwalona na dowolnym

nośniku informacji). Istotnym jest przy tym to, że fakt powzięcia wiadomości stanowiących

tajemnicę państwową powoduje obowiązek jej zachowania.

„Projekt współfinansowany ze środków Europejskiego Funduszu Społecznego”

10

W zależności od tego, jakiego rodzaju jest to wiadomość i kto jest jej odbiorcą,

ujawniający ponosi odpowiedzialność z art. 265 § 2 kk. Musi być tu spełniony warunek

ujawnienia informacji stanowiącej tajemnicę państwową osobie działającej w imieniu lub na

rzecz podmiotu zagranicznego. Przestępstwo ujawnienia tych wiadomości przewidziane

w tym przepisie jest zagrożone karą pozbawienia wolności od 6 miesięcy do 8 lat. Jest to więc

typ przestępstwa kwalifikowanego ze względu na osobę, wobec której ujawniono tajemnicę

państwową.

Przestępstwa przewidziane w art. 265 § 1 i 2 oraz art. 266 § 1 i 2 mogą być popełnione

z winy umyślnej, w zamiarze bezpośrednim bądź ewentualnym. Natomiast zapis § 3 art. 265

kk określa, że informacje stanowiące tajemnicę państwową można ujawnić również

nieumyślnie (lekkomyślność, niedbalstwo), jeśli sprawca zapoznał się z tą informacją

w związku z pełnieniem funkcji publicznej lub otrzymanym upoważnieniem. Kto nieumyślnie

ujawnia informację, z którą zapoznał się w związku z pełnieniem funkcji publicznej lub

otrzymanym upoważnieniem, podlega grzywnie, karze ograniczenia wolności albo

pozbawienia wolności do roku.

Art. 267 kk mówi, kto bez uprawnienia uzyskuje informację dla niego nie przeznaczoną,

otwierając zamknięte pismo, podłączając się do przewodu służącego do przekazywania

informacji lub przełamując elektroniczne, magnetyczne albo inne szczególne jej

zabezpieczenie, podlega grzywnie, karze ograniczenia wolności albo pozbawienia wolności

do lat 2. Tej samej karze podlega, kto w celu uzyskania informacji, do której nie jest

uprawniony, zakłada lub posługuje się urządzeniem podsłuchowym, wizualnym albo innym

urządzeniem specjalnym [3].

Reasumując, stwierdzić należy że osoby funkcyjne, bezpośrednio odpowiedzialne za

funkcjonowanie systemu ochrony informacji niejawnych w jednostce organizacyjnej,

w przypadku stwierdzenia naruszeń, mogą wykorzystywać różnorodne środki dyscyplinarne

lub odwoływać się do innych instrumentów prawnych, przewidzianych w kodeksie karnym

i innych aktach prawnych [5, s. 45].

Odpowiedzialność karną za naruszenie ustawy o ochronie danych osobowych regulują

art. 49–53 tejże ustawy.

Kto przetwarza w zbiorze dane osobowe, choć ich przetwarzanie nie jest dopuszczalne

albo do których przetwarzania nie jest uprawniony, podlega grzywnie, karze ograniczenia

wolności albo pozbawienia wolności do lat 2.

Jeżeli czyn ten dotyczy danych ujawniających pochodzenie rasowe lub etniczne, poglądy

polityczne, przekonania religijne lub filozoficzne, przynależność wyznaniową, partyjną lub

związkową, danych o stanie zdrowia, kodzie genetycznym, nałogach lub życiu seksualnym,

sprawca podlega grzywnie, karze ograniczenia wolności albo pozbawienia wolności do lat 3.

Kto administrując zbiorem danych przechowuje w zbiorze dane osobowe niezgodnie

z celem utworzenia zbioru, podlega grzywnie, karze ograniczenia wolności albo pozbawienia

wolności do roku.

Kto administrując zbiorem danych lub będąc obowiązany do ochrony danych osobowych

udostępnia je lub umożliwia dostęp do nich osobom nieupoważnionym, podlega grzywnie,

karze ograniczenia wolności albo pozbawienia wolności do lat 2.

Kto administrując danymi narusza choćby nieumyślnie obowiązek zabezpieczenia ich

przed zabraniem przez osobę nieuprawnioną, uszkodzeniem lub zniszczeniem, podlega

grzywnie, karze ograniczenia wolności albo pozbawienia wolności do roku

Kto będąc do tego obowiązany nie zgłasza do rejestracji zbioru danych, podlega

grzywnie, karze ograniczenia wolności albo pozbawienia wolności do roku [15].

„Projekt współfinansowany ze środków Europejskiego Funduszu Społecznego”

11

4.1.2. Pytania sprawdzające

Odpowiadając na pytania, sprawdzisz, czy jesteś przygotowany do wykonania ćwiczeń.

1. Jakie akty prawne regulują ochronę informacji niejawnych?

2. Co określa ustawa o ochronie danych osobowych?

3. Jakie akty prawne regulują ochronę danych osobowych?

4. Jaki kodeks reguluje odpowiedzialność karną za nieuprawnione ujawnienie informacji

niejawnych?

5. Jaka jest kara za ujawnienie wiadomości stanowiących tajemnicę państwową?

6. W którym artykule kodeksu karnego przewidziany jest podstawowy typ przestępstwa

ujawnienia wiadomości stanowiących tajemnicę państwową?

4.1.3. Ćwiczenia

Ćwiczenie 1

Zinterpretuj i opisz z ustawy o ochronie danych osobowych rozdział dotyczący zasad

przetwarzania danych osobowych.

Sposób wykonania ćwiczenia

Aby wykonać ćwiczenie, powinieneś:

1) przeanalizować treść ustawy o ochronie danych osobowych,

2) odszukać w ustawie zapis dotyczący zasad przetwarzania danych osobowych,

3) sporządzić notatki,

4) scharakteryzować i omówić te zasady na forum grupy.

Wyposażenie stanowiska pracy:

−

literatura zgodna z punktem 6 poradnika,

−

komputer z dostępem do Internetu,

−

papier formatu A4, przybory do pisania.

Ćwiczenie 2

Zinterpretuj i opisz z aktów prawnych o ochronie informacji niejawnych zagadnienie

dotyczące szkolenia w zakresie ochrony informacji niejawnych.

Sposób wykonania ćwiczenia

Aby wykonać ćwiczenie, powinieneś:

1) odszukać akt prawny określający szkolenia w zakresie ochrony informacji niejawnych,

2) odszukać w tym akcie zakres prowadzonych szkoleń,

3) sporządzić notatki,

4) scharakteryzować i omówić zasady szkoleń na forum grupy.

Wyposażenie stanowiska pracy:

−

literatura zgodna z punktem 6 poradnika,

−

komputer z dostępem do Internetu,

−

papier formatu A4, przybory do pisania.

„Projekt współfinansowany ze środków Europejskiego Funduszu Społecznego”

12

Ćwiczenie 3

W oparciu o przepisy prawa karnego wskaż artykuł, który określa odpowiedzialność

karną za ujawnienie informacji stanowiącą tajemnicę państwową.

Sposób wykonania ćwiczenia

Aby wykonać ćwiczenie, powinieneś:

1) odszukać akt prawny określający odpowiedzialność karną,

2) odszukać w tym akcie paragraf dotyczący odpowiedzialności karnej,

3) sporządzić notatki,

4) scharakteryzować i omówić odpowiedzialność karną na forum grupy.

Wyposażenie stanowiska pracy:

−

literatura zgodna z punktem 6 poradnika,

−

komputer z dostępem do Internetu,

−

papier formatu A4, przybory do pisania.

4.1.4. Sprawdzian postępów

Czy potrafisz:

Tak

Nie

1) wskazać akt prawny regulujące ochronę informacji niejawnych?

2) zidentyfikować artykuł w kodeksie karnym, który przewiduje

podstawowe przestępstwa ujawnienia tajemnicy państwowej?

3) wskazać akt prawny regulujące ochronę danych osobowych?

4) wskazać kodeks regulujący odpowiedzialność karną za ujawnienie

informacji niejawnej?

5) określić karę za ujawnienie tajemnicy państwowej?

6) wskazać artykuł, w którym przewidziany jest podstawowy typ

przestępstwa ujawnienia tajemnicy państwowej?

„Projekt współfinansowany ze środków Europejskiego Funduszu Społecznego”

13

4.2. Ochrona, zasady przetwarzania i zabezpieczenia danych

osobowych oraz obowiązki administratora danych

4.2.1. Materiał nauczania

Organem do spraw ochrony danych osobowych jest Generalny Inspektor Ochrony Danych

Osobowych (GIODO), którego powołuje i odwołuje Sejm Rzeczypospolitej Polskiej za zgodą

Senatu.

Na stanowisko Generalnego Inspektora może być powołany ten, kto łącznie spełnia

następujące warunki:

−

jest obywatelem polskim i stale zamieszkuje na terytorium Rzeczypospolitej Polskiej,

−

wyróżnia się wysokim autorytetem moralnym,

−

posiada wyższe wykształcenie prawnicze oraz odpowiednie doświadczenie zawodowe,

−

nie był karany za przestępstwo.

Do zadań Generalnego Inspektora w szczególności należy:

−

kontrola zgodności przetwarzania danych z przepisami o ochronie danych osobowych,

−

wydawanie decyzji administracyjnych i rozpatrywanie skarg w sprawach wykonania

przepisów o ochronie danych osobowych,

−

prowadzenie rejestru zbiorów danych oraz udzielanie informacji o zarejestrowanych

zbiorach,

−

opiniowanie projektów ustaw i rozporządzeń dotyczących ochrony danych osobowych,

−

inicjowanie i podejmowanie przedsięwzięć w zakresie doskonalenia ochrony danych

osobowych,

−

uczestniczenie w pracach międzynarodowych organizacji i instytucji zajmujących się

problematyką ochrony danych osobowych.

Generalny Inspektor wykonuje swoje zadania przy pomocy Biura Generalnego Inspektora

Ochrony Danych Osobowych.

W celu wykonania zadań Generalny Inspektor, lub upoważnieni przez niego pracownicy

Biura, zwani dalej ,,inspektorami”, mają prawo:

−

wstępu, w godzinach od 6

00

do 22

00

, za okazaniem imiennego upoważnienia i legitymacji

służbowej, do pomieszczenia, w którym zlokalizowany jest zbiór danych, oraz

pomieszczenia, w którym przetwarzane są dane poza zbiorem danych, i przeprowadzenia

niezbędnych badań lub innych czynności kontrolnych w celu oceny zgodności

przetwarzania danych z ustawą,

−

żądać złożenia pisemnych lub ustnych wyjaśnień oraz wzywać i przesłuchiwać osoby

w zakresie niezbędnym do ustalenia stanu faktycznego,

−

wglądu do wszelkich dokumentów i wszelkich danych mających bezpośredni związek

z przedmiotem kontroli oraz sporządzania ich kopii,

−

przeprowadzania oględzin urządzeń, nośników oraz systemów informatycznych służących

do przetwarzania danych,

−

zlecać sporządzanie ekspertyz i opinii.

W przypadku naruszenia przepisów o ochronie danych osobowych Generalny Inspektor

z urzędu lub na wniosek osoby zainteresowanej, w drodze decyzji administracyjnej, nakazuje

przywrócenie stanu zgodnego z prawem, a w szczególności:

−

usunięcie uchybień,

−

uzupełnienie, uaktualnienie, sprostowanie, udostępnienie lub nieudostępnienie danych

osobowych,

−

zastosowanie dodatkowych środków zabezpieczających zgromadzone dane osobowe,

„Projekt współfinansowany ze środków Europejskiego Funduszu Społecznego”

14

−

wstrzymanie przekazywania danych osobowych za granicę,

−

zabezpieczenie danych lub przekazanie ich innym podmiotom,

−

usunięcie danych osobowych.

Przetwarzanie danych jest dopuszczalne tylko wtedy, gdy:

−

osoba, której dane dotyczą, wyrazi na to zgodę, chyba że chodzi o usunięcie dotyczących

jej danych,

−

jest to niezbędne dla zrealizowania uprawnienia lub spełnienia obowiązku wynikającego

z przepisu prawa,

−

jest to konieczne do realizacji umowy, gdy osoba, której dane dotyczą, jest jej stroną lub

gdy jest to niezbędne do podjęcia działań przed zawarciem umowy na żądanie osoby,

której dane dotyczą,

−

jest niezbędne do wykonania określonych prawem zadań realizowanych dla dobra

publicznego,

−

jest to niezbędne dla wypełnienia prawnie usprawiedliwionych celów realizowanych przez

administratorów danych albo odbiorców danych, a przetwarzanie nie narusza praw

i wolności osoby, której dane dotyczą [15].

Administrator danych jest obowiązany zastosować środki techniczne i organizacyjne

zapewniające ochronę przetwarzanych danych osobowych odpowiednią do zagrożeń oraz

kategorii danych objętych ochroną, a w szczególności powinien zabezpieczyć dane przed ich

udostępnieniem osobom nieupoważnionym, zabraniem przez osobę nieuprawnioną,

przetwarzaniem z naruszeniem ustawy oraz zmianą, utratą, uszkodzeniem lub zniszczeniem.

Do przetwarzania danych mogą być dopuszczone wyłącznie osoby posiadające

upoważnienie nadane przez administratora danych.

Osoby, które zostały upoważnione do przetwarzania danych, są obowiązane zachować

w tajemnicy te dane osobowe oraz sposoby ich zabezpieczenia.

Główne zadania Administratora Danych Osobowych:

−

zastosować środki techniczne i organizacyjne zapewniające ochronę danych osobowych

odpowiednią do zagrożeń oraz kategorii danych,

−

prowadzić dokumentację opisującą sposób przetwarzania danych oraz środki ochrony

do przetwarzania,

−

dopuścić wyłącznie osoby posiadające upoważnienie,

−

prowadzić ewidencję osób upoważnionych do ich przetwarzania,

−

zapewnić kontrolę nad tym, jakie dane, kiedy i przez kogo wprowadzono do zbioru oraz

komu są przekazywane,

−

zgłosić zbiór danych do rejestracji Generalnemu Inspektorowi,

−

umożliwić inspektorowi Biura GIODO kontrolę,

−

udostępniać posiadane dane osobom lub podmiotom uprawnionym do ich otrzymania na

mocy przepisów prawa,

−

zezwolić na kontrolę przetwarzania danych osobom których dane dotyczą,

−

uzyskać zgodę na przetwarzanie danych od osób, których dane dotyczą,

−

informować o sposobie udostępniania danych,

−

informować o celu, zakresie i sposobie przetwarzania danych,

−

informować od kiedy przetwarza się w zbiorze dane jej dotyczące, oraz podania

w powszechnie zrozumiałej formie treści tych danych,

−

informować o sposobie udostępniania danych, a w szczególności informacji o odbiorcach,

którym dane te są udostępniane,

−

przygotować analizę ryzyka,

−

przygotować politykę bezpieczeństwa,

−

nadzorować przestrzeganie zasad ochrony [15].

„Projekt współfinansowany ze środków Europejskiego Funduszu Społecznego”

15

4.2.2. Pytania sprawdzające

Odpowiadając na pytania, sprawdzisz, czy jesteś przygotowany do wykonania ćwiczeń.

1. Kto może być powołany na Generalnego Inspektora Ochrony Danych Osobowych?

2. Jakie mogą być zalecenia Inspektora w przypadku stwierdzenia nieprawidłowości?

3. Jakie uprawnienia posiada inspektor Głównego Inspektora Ochrony Danych Osobowych?

4. Jakie są główne zadania administratora danych osobowych?

5. Kiedy jest dopuszczalne przetwarzanie danych osobowych?

4.2.3. Ćwiczenia

Ćwiczenie 1

Wyszukaj w stosownych aktach prawnych informacje dotyczące praw osób, których dane

osobowe są zawarte w zbiorach danych i mogą być przetwarzane.

Sposób wykonania ćwiczenia

Aby wykonać ćwiczenie, powinieneś:

1) odszukać akt prawny określający dane osobowe ,

2) odszukać w tym akcie zapis dotyczący praw osób, których dane dotyczą,

3) sporządzić notatki,

4) scharakteryzować i omówić te zasady na forum grupy.

Wyposażenie stanowiska pracy:

−

literatura zgodna z punktem 6 poradnika,

−

komputer z dostępem do Internetu,

−

papier formatu A4, przybory do pisania.

Ćwiczenie 2

Posługując się aktami prawnymi określ uprawnienia Inspektora Biura GIODO.

Sposób wykonania ćwiczenia

Aby wykonać ćwiczenie, powinieneś:

1) odszukać akt prawny regulujący uprawnienia Inspektorów Biura GIODO,

2) przeanalizować treść dokumentu,

3) sporządzić notatki,

4) omówić te uprawnienia na forum grupy.

Wyposażenie stanowiska pracy:

−

literatura zgodna z punktem 6 poradnika,

−

komputer z dostępem do Internetu,

−

papier formatu A4, przybory do pisania.

„Projekt współfinansowany ze środków Europejskiego Funduszu Społecznego”

16

Ćwiczenie 3

W oparciu o przepisy określ przypadki dopuszczające przetwarzanie tzw. „danych

wrażliwych”.

Sposób wykonania ćwiczenia

Aby wykonać ćwiczenie, powinieneś:

1) wyszukać potrzebne informacje w przepisach,

2) przeanalizować je,

3) sporządzić niezbędne notatki,

4) omówić je na forum grupy.

Wyposażenie stanowiska pracy:

−

literatura zgodna z punktem 6 poradnika,

−

komputer z dostępem do Internetu,

−

papier formatu A4, przybory do pisania.

4.2.4. Sprawdzian postępów

Czy potrafisz:

Tak

Nie

1) wymienić wymogi niezbędne do pełnienia funkcji Generalnego

Inspektora Ochrony Danych Osobowych?

2) określić zalecenia Inspektora w przypadku stwierdzenia

nieprawidłowości?

3) zidentyfikować uprawnienia inspektora GIODO?

4) wskazać główne zadania administratora danych osobowych?

5) określić warunki dopuszczające przetwarzanie danych osobowych?

„Projekt współfinansowany ze środków Europejskiego Funduszu Społecznego”

17

4.3. Organizacja ochrony informacji niejawnych, dostęp do

informacji niejawnych oraz postępowania sprawdzające

4.3.1. Materiał nauczania

Warunkiem skutecznego funkcjonowania systemu ochrony informacji niejawnych jest

stosowanie następujących zasad:

−

zasada ograniczonego dostępu: informacje niejawne mogą być udostępnione wyłącznie

osobie dającej rękojmię zachowania tajemnicy i tylko w zakresie niezbędnym do

wykonywania przez nią pracy na zajmowanym stanowisku. Stosowanie tej zasady ma

zapewnić, że dostęp do informacji niejawnych jest determinowany zakresem obowiązków

danego pracownika, co ogranicza do minimum liczbę osób, które zapoznają się

z poszczególnymi informacjami,

−

zasada udostępniania informacji niejawnych wyłącznie osobom gwarantującym ich

ochronę przed nieuprawnionym ujawnieniem: warunkiem wykonywania obowiązków

związanych z dostępem do informacji niejawnych jest uzyskanie odpowiedniego

poświadczenia bezpieczeństwa (z wyjątkami określonymi w ustawie) oraz odbycie

przeszkolenia w zakresie ochrony informacji niejawnych. Ma to zapewnić, że dostęp do

informacji niejawnych uzyskują wyłącznie osoby dające rękojmię zachowania tajemnicy

i znające zasady postępowania oraz odpowiedzialności karnej, dyscyplinarnej i służbowej

za naruszenie przepisów zakresie ochrony informacji,

−

zasada podporządkowania środków ochrony klauzuli informacji: stosowane – w oparciu

o przepisy ustawy oraz wydanych do niej aktów wykonawczych – środki ochrony

fizycznej i zasady bezpieczeństwa obiegu dokumentów, muszą być adekwatne do klauzuli

tajności wytwarzanych, przetwarzanych, przekazywanych i przechowywanych informacji.

Dzięki temu dokumenty i materiały zawierające informacje niejawne tej samej wagi są we

wszystkich instytucjach chronione w podobny sposób,

−

zasada dostosowania zakresu środków ochrony fizycznej do uwarunkowań i specyfiki

danej instytucji: zgodnie z ustawą zakres stosowania środków ochrony fizycznej musi

jednocześnie: odpowiadać klauzuli tajności i ilości informacji niejawnych (zasada

podporządkowania środków ochrony klauzuli informacji) oraz poziomowi dostępu do

takich informacji zatrudnionych osób,

−

uwzględniać wskazania służb ochrony państwa dotyczące w szczególności ochrony przed

zagrożeniami ze strony obcych służb specjalnych.

Zasada ta uzupełnia poprzednią, stwarzając możliwość dostosowania zakresu i rodzaju

środków ochrony do faktycznie występujących zagrożeń, w oparciu o fachową ocenę

uprawnionych funkcjonariuszy służb ochrony państwa,

−

zasada kontroli wytwórcy nad sposobem ochrony informacji: osoba, która jest

upoważniona do podpisania dokumentu lub oznaczenia innego niż dokument materiału

(wytwórca), ma prawo do przyznania klauzuli tajności, która jednoznacznie określa środki

ochrony danej informacji. Bez zgody tej osoby lub jej przełożonego klauzula tajności nie

może być obniżona ani zniesiona. Celem takiego rozwiązania jest zapewnienie jednolitego

sposobu ochrony informacji przez wszystkich odbiorów dokumentu lub materiału,

zgodnego z dokonaną przez wytwórcę oceną zakresu szkód, które mogłoby za sobą

pociągnąć jego nieuprawnione ujawnienie,

−

zakaz zaniżania lub zawyżania klauzuli tajności: celem tej zasady jest stosowanie środków

ochrony adekwatnych do wagi danej informacji, a w konsekwencji uniknięcie ponoszenia

zbędnych kosztów związanych z zawyżaniem klauzuli tajności oraz koncentracja środków

na ochronie informacji wymagających specjalnych środków bezpieczeństwa [2].

„Projekt współfinansowany ze środków Europejskiego Funduszu Społecznego”

18

Kierownik jednostki organizacyjnej zatwierdza, opracowane przez pełnomocnika

ochrony, szczegółowe wymagania w zakresie ochrony informacji niejawnych oznaczonych

klauzulą „zastrzeżone” w podległych komórkach organizacyjnych.

Informacje niejawne, którym przyznano określoną klauzulę tajności są chronione zgodnie

z przepisami ustawy i szczegółowymi wymaganiami opracowanymi przez pełnomocnika,

które dotyczą informacji niejawnych oznaczonych daną klauzulą tajności. Oznacza to

w szczególności, że informacje takie:

−

mogą być udostępnione wyłącznie osobie uprawnionej do dostępu do informacji

niejawnych o określonej klauzuli tajności;

−

muszą być wytwarzane, przetwarzane, przekazywane lub przechowywane w warunkach

uniemożliwiających ich nieuprawnione ujawnienie, zgodnie z przepisami określającymi

wymagania dotyczące kancelarii tajnych, obiegu i środków fizycznej ochrony informacji

niejawnych, odpowiednich dla przyznanej im klauzuli tajności;

−

muszą być chronione, odpowiednio do przyznanej klauzuli tajności, przy zastosowaniu

środków ochrony fizycznej i zabezpieczenia.

Czas ochrony informacji niejawnych

Informacje niejawne stanowiące tajemnicę państwową, podlegają ochronie w sposób

określony ustawą przez okres 50 lat od daty ich wytworzenia, za wyjątkiem informacji

niejawnych stanowiące tajemnicę państwową chronionych bez względu na upływ czasu.

Chronione bez względu na upływ czasu pozostają dane identyfikujące funkcjonariuszy

i żołnierzy Agencji Bezpieczeństwa Wewnętrznego, Agencji Wywiadu, byłych Wojskowych

Służb Informacyjnych oraz byłego Urzędu Ochrony Państwa, wykonujących czynności

operacyjno-rozpoznawcze, dane identyfikujące osoby, które udzieliły pomocy w zakresie

czynności operacyjno-rozpoznawczych organom, służbom i instytucjom państwowym

uprawnionym do ich wykonywania na podstawie ustawy, informacje niejawne uzyskane od

organów innych państw lub organizacji międzynarodowych, jeżeli taki był warunek ich

udostępnienia.

Dostęp do informacji niejawnych

Kierownik jednostki organizacyjnej określa stanowiska lub rodzaje prac zleconych,

z którymi może łączyć się dostęp do informacji niejawnych, odrębnie dla każdej klauzuli

tajności.

Dopuszczenie do pracy na stanowisku albo zlecenie pracy może nastąpić po

przeprowadzeniu przez pełnomocnika ochrony informacji niejawnych lub właściwych służb

ochrony państwa postępowania sprawdzającego i przeszkoleniu tej osoby w zakresie ochrony

informacji niejawnych. W skład służb ochrony państwa wchodzą: Agencja Bezpieczeństwa

Wewnętrznego, Służba Kontrwywiadu Wojskowego.

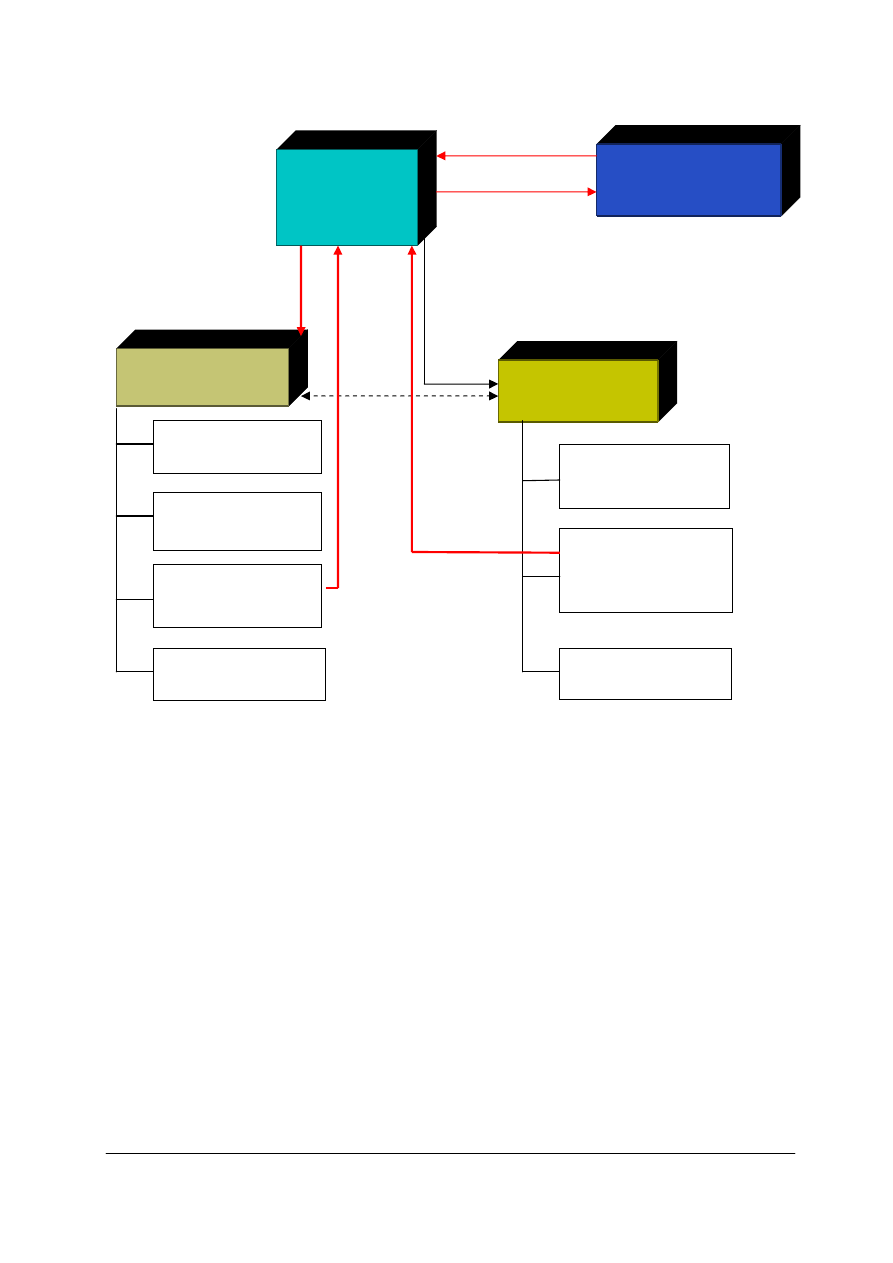

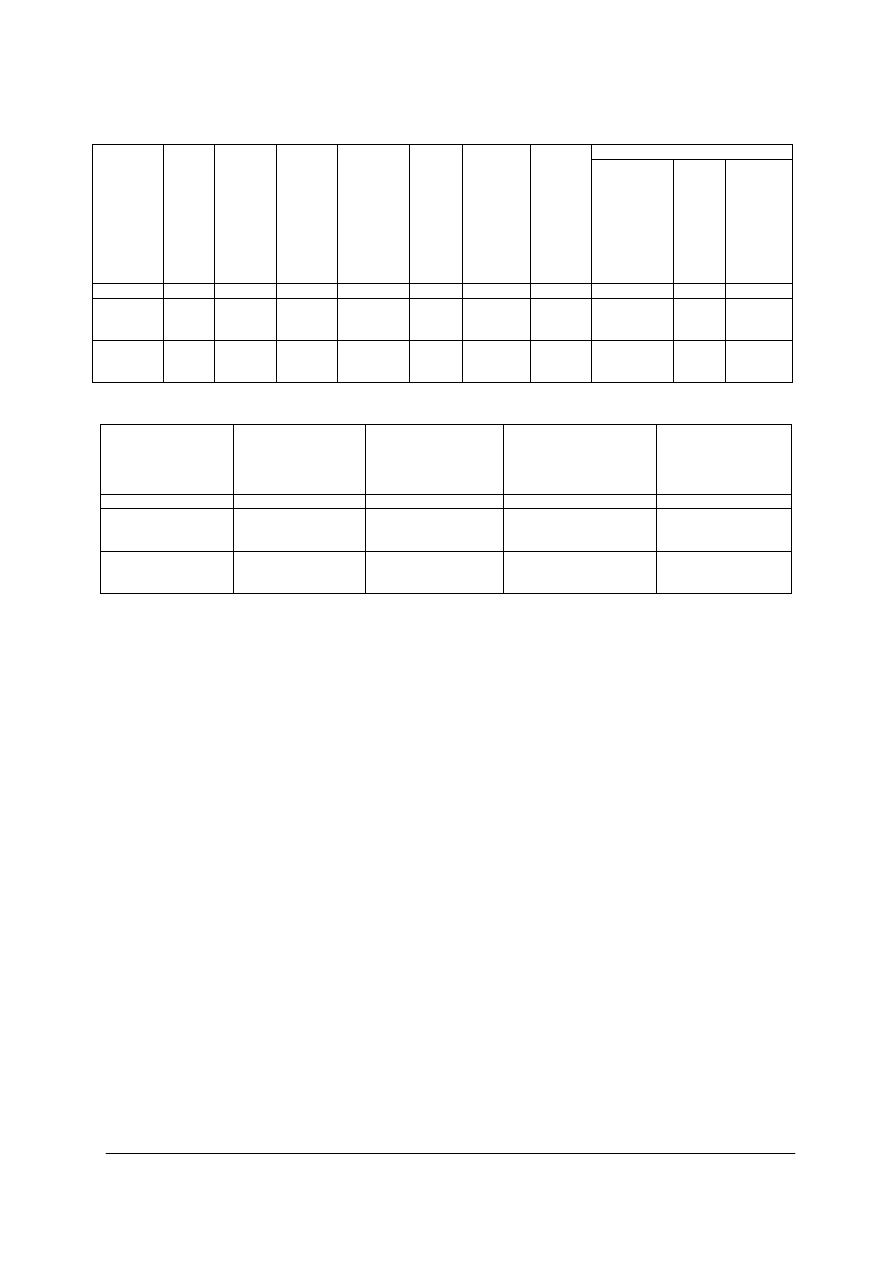

Przedstawiony poniżej schemat przedstawia procedury udzielania dostępu do informacji

niejawnych.

„Projekt współfinansowany ze środków Europejskiego Funduszu Społecznego”

19

Rys. 1. Procedury udzielania dostępu do informacji niejawnych [2]

Podstawą do wszczęcia przez pełnomocnika ochrony postępowania sprawdzającego

wobec osoby ubiegającej się o stanowisko lub zlecenie prac związanych z dostępem do

informacji niejawnych stanowiących tajemnicę służbową jest pisemne polecenie kierownika

jednostki organizacyjnej, natomiast w wypadku postępowania sprawdzającego poszerzonego

lub specjalnego, które prowadzą służby ochrony państwa, podstawą do jego wszczęcia jest

wniosek kierownika jednostki organizacyjnej o wszczęcie postępowania sprawdzającego.

Wystawienie poświadczenia bezpieczeństwa osobie, która zamierza podjąć pracę na

określonym stanowisku związanym z dostępem do informacji niejawnych lub zleceniem prac,

jest poprzedzone czynnościami polegającymi na przeprowadzeniu procedury sprawdzenia.

Postępowania sprawdzające mogą przeprowadzać tylko podmioty wymienione w ustawie,

tzn.: Służby Kontrwywiadu Wojskowego, Agencja Bezpieczeństwa Wewnętrznego oraz

pełnomocnik do spraw ochrony informacji niejawnych.

Postępowanie sprawdzające ma na celu ustalenie, czy osoba sprawdzana daje rękojmię

zachowania tajemnicy.

Pełnomocnik ochrony prowadzi wykaz stanowisk i prac zleconych oraz osób

dopuszczonych do pracy na stanowiskach, z którymi wiąże się dostęp do informacji

niejawnych.

KIEROWNIK

JEDNOSTKI

OSOBA

ZAINTERESOWAN

A

wniosek o przyjęcie

do pracy

PEŁNOMOCNIK

OCHRONY

− polecenie przeprowadzenia

postępowania

− ankieta osoby

postępowanie

sprawdzające

zwykłe

wydanie poświadczenia

bezpieczeństwa

„zastrzeżone”

„poufne”

SŁUŻBY OCHRONY

PAŃSTWA

szkolenie osoby

zainteresowanej

wydanie poświadczenia

bezpieczeństwa

„tajne”, „ściśle tajne”

postępowanie

sprawdzające specjalne

postępowanie

sprawdzające poszerzone

wydanie poświadczenia

szkolenie

szkolenie osoby

zainteresowanej

− wniosek o przeprowadzenie

postępowania

− ankieta osoby

„Projekt współfinansowany ze środków Europejskiego Funduszu Społecznego”

20

W zależności od stanowiska lub zleconej pracy, o które ubiega się dana osoba,

przeprowadza się następujące postępowania:

−

zwykłe – przy stanowiskach i pracach związanych z dostępem do informacji niejawnych

stanowiących tajemnicę służbową sprawdzające oznaczonych klauzulą: „zastrzeżone”

oraz „poufne” – prowadzi pełnomocnik,

−

poszerzone – przy stanowiskach i pracach związanych z dostępem do informacji

niejawnych oznaczonych klauzulą „tajne” – prowadzi służba ochrony państwa,

−

specjalne – przy stanowiskach i pracach związanych z dostępem do informacji niejawnych

oznaczonych klauzulą „ściśle tajne” – prowadzi służba ochrony państwa [16].

Przeprowadzenie postępowania sprawdzającego wymaga pisemnej zgody osoby

sprawdzanej.

Podanie osoby sprawdzanej ubiegającej się o zatrudnienie na stanowisku objętym z mocy

przepisów ustawy wymogiem przeprowadzenia postępowania sprawdzającego, w przypadku

braku zgody osoby sprawdzanej na przeprowadzenie tego postępowania, pozostawia się bez

rozpatrzenia.

Można odstąpić od postępowania sprawdzającego, jeżeli osoba sprawdzana przedstawi

odpowiednie poświadczenie bezpieczeństwa.

Ustawa zezwala w zakresie niezbędnym dla ustalenia, czy osoba sprawdzana daje

rękojmię zachowania tajemnicy, na zbieranie i przetwarzanie informacji o osobach trzecich,

określonych w ankiecie bezpieczeństwa osobowego, bez wiedzy i zgody tych osób.

Do postępowania sprawdzającego nie mają zastosowania przepisy Kodeksu

postępowania administracyjnego oraz przepisy o zaskarżaniu do Naczelnego Sądu

Administracyjnego.

Służby ochrony państwa oraz pełnomocnik ochrony, kierując się zasadami bezstronności

i obiektywizmu, są obowiązani do wykazania najwyższej staranności w toku prowadzonego

postępowania sprawdzającego co do jego zgodności z przepisami ustawy.

Wniosek o wszczęcie kolejnego postępowania sprawdzającego powinien zostać złożony

co najmniej na 6 miesięcy przed upływem terminu ważności poświadczenia bezpieczeństwa

Postępowania sprawdzające obejmują m.in.:

−

sprawdzenie, w niezbędnym zakresie, w ewidencjach, rejestrach i kartotekach,

a w szczególności w Krajowym Rejestrze Karnym oraz Centralnym Zarządzie Służby

Więziennej, danych zawartych w wypełnionej i podpisanej przez osobę sprawdzaną

ankiecie bezpieczeństwa osobowego, zwanej dalej „ankietą”, ankietę po wypełnieniu

oznacza się odpowiednią klauzulą tajności,

−

sprawdzenie, przez odpowiednie służby ochrony państwa, w ewidencjach i kartotekach

niedostępnych powszechnie, zawartych w ankiecie danych dotyczących osoby

kandydującej lub zajmującej stanowisko związane z dostępem do informacji niejawnych,

oznaczonych klauzulą „poufne”,

−

rozmowę z osobą sprawdzaną, jeżeli jest to konieczne na podstawie uzyskanych

informacji,

−

sprawdzenie akt stanu cywilnego dotyczących osoby sprawdzanej [16].

Zakończenie prowadzonego postępowania sprawdzającego kończy się wydaniem

poświadczenia bezpieczeństwa osobowego, bądź odmową wydania poświadczenia

bezpieczeństwa osobowego.

Pozytywnie zakończone poszczególne postępowania sprawdzające uprawniają:

−

zwykłe – do dostępu do informacji niejawnych stanowiących tajemnicę służbową

o klauzuli „poufne” lub „zastrzeżone” na okres 10 lat,

−

poszerzone – do dostępu do informacji niejawnych stanowiących tajemnicę państwową

o klauzuli „tajne” na okres 7 lat,

„Projekt współfinansowany ze środków Europejskiego Funduszu Społecznego”

21

−

specjalne – uprawniają do dostępu do informacji niejawnych stanowiących tajemnicę

państwową o klauzuli „ściśle Tajne” na okres 5 lat.

Nie mogą być dopuszczone do pracy albo do wykonywania prac zleconych, z którymi

łączy się dostęp do informacji niejawnych stanowiących tajemnicę państwową

(z uwzględnieniem uzgodnień ratyfikowanych przez Rzeczpospolitą Polską umów

międzynarodowych ) osoby:

−

nieposiadające obywatelstwa polskiego, chyba, że przepisy ustawy stanowią inaczej,

−

skazane prawomocnym wyrokiem za przestępstwo umyślne ścigane z oskarżenia

publicznego, także popełnione za granicą,

−

które nie posiadają poświadczenia bezpieczeństwa.

Wszystkie czynności przeprowadzone w toku postępowania sprawdzającego przez

pełnomocnika ochrony oraz przez służby ochrony państwa muszą być rzetelnie

udokumentowane i powinny być zakończone przed upływem:

−

2 miesięcy – od daty pisemnego polecenia przeprowadzenia zwykłego postępowania

sprawdzającego lub złożenia wniosku o przeprowadzenie zwykłego postępowania

sprawdzającego wraz z wypełnioną ankietą,

−

2 miesięcy – od daty złożenia wniosku o przeprowadzenie poszerzonego postępowania

sprawdzającego wraz z wypełnioną ankietą,

−

3 miesięcy – od daty złożenia wniosku o przeprowadzenie specjalnego postępowania

sprawdzającego wraz z wypełnioną ankietą [16].

Szef Kancelarii: Prezydenta Rzeczypospolitej Polskiej, Sejmu, Senatu lub Prezesa Rady

Ministrów albo minister właściwy dla określonego działu administracji rządowej, Prezes

Narodowego Banku Polskiego lub kierownik urzędu centralnego, a w przypadku ich braku

właściwa służba ochrony państwa, może wyrazić pisemną zgodę na udostępnienie informacji

niejawnych stanowiących tajemnicę państwową osobie lub jednostce organizacyjnej, wobec

której wszczęto postępowanie sprawdzające. Odpis zgody przekazuje się właściwej służbie

ochrony państwa.

4.3.2. Pytania sprawdzające

Odpowiadając na pytania, sprawdzisz, czy jesteś przygotowany do wykonania ćwiczeń.

1. Jakie zasady warunkują skuteczne funkcjonowanie systemu ochrony informacji

niejawnych?

2. Przez jaki okres czasu chronione są informacje niejawne stanowiące tajemnicę

państwową?

3. Co jest podstawą wszczęcia postępowania sprawdzającego?

4. Jakie są rodzaje postępowań sprawdzających?

5. Kto nie może być dopuszczony do pracy, z którą łączy się dostęp do informacji

niejawnych?

6. Co obejmują postępowania sprawdzające?

4.3.3. Ćwiczenia

Ćwiczenie 1

W oparciu o aktualne przepisy wskaż główne zasady warunkujące skuteczne

funkcjonowanie systemu ochrony informacji niejawnych.

„Projekt współfinansowany ze środków Europejskiego Funduszu Społecznego”

22

Sposób wykonania ćwiczenia

Aby wykonać ćwiczenie, powinieneś:

1) przeczytać treść polecenia w ćwiczeniu,

2) odszukać w przepisach funkcjonowanie systemu ochrony informacji niejawnych,

3) wykonać notatki,

4) przedstawić i uzasadnić grupie główne zasady funkcjonowania systemu ochrony.

Wyposażenie stanowiska pracy:

−

literatura zgodna z punktem 6 poradnika,

−

komputer z dostępem do Internetu,

−

papier formatu A4, przybory do pisania.

Ćwiczenie 2

Omów procedury udzielania dostępu do informacji niejawnych.

Sposób wykonania ćwiczenia

Aby wykonać ćwiczenie, powinieneś:

1) przeczytać treść polecenia w ćwiczeniu,

2) odszukać w przepisach materiał dotyczący dostępu do informacji niejawnych,

3) przeanalizować treść zapisu,

4) wykonać notatki,

5) omówić grupie procedury udzielania dostępu do informacji niejawnych.

Wyposażenie stanowiska pracy:

−

literatura zgodna z punktem 6 poradnika,

−

komputer z dostępem do Internetu,

−

papier formatu A4, przybory do pisania,

−

schemat procedury udzielania dostępu.

Ćwiczenie 3

Wypełnij ankietę bezpieczeństwa osobowego uprawniającą do dostępu do informacji

o klauzuli „zastrzeżone”.

Sposób wykonania ćwiczenia

Aby wykonać ćwiczenie, powinieneś:

1) przeczytać treść polecenia w ćwiczeniu,

2) odszukać w przepisach instrukcję wypełniania ankiety,

3) przeanalizować treść instrukcji,

4) wypełnić zgodnie z instrukcją ankietę bezpieczeństwa osobowego,

5) przedstawić grupie wypełniona ankietę.

Wyposażenie stanowiska pracy:

−

literatura zgodna z punktem 6 poradnika,

−

ankieta bezpieczeństwa osobowego z instrukcją.

„Projekt współfinansowany ze środków Europejskiego Funduszu Społecznego”

23

4.3.4. Sprawdzian postępów

Czy potrafisz:

Tak

Nie

1) określić zasady warunkują skuteczne funkcjonowanie systemu

ochrony informacji niejawnych?

2) określić okres czasu chronione są informacje niejawne stanowiące

tajemnicę państwową?

3) wskazać podstawę wszczęcia postępowania sprawdzającego?

4) wymienić rodzaje postępowań sprawdzających?

5) wskazać osoby, które nie mogą być dopuszczone do pracy, z którą

łączy się dostęp do informacji niejawnych?

6) zidentyfikować czynności obejmujące postępowanie sprawdzające?

„Projekt współfinansowany ze środków Europejskiego Funduszu Społecznego”

24

4.4 Pojęcie tajemnicy, jej rodzaje i klauzule tajności oraz sposób

nanoszenia klauzuli tajności na dokumentach

4.4.1. Materiał nauczania

Informacją niejawną stanowiącą tajemnicę państwową jest informacja, której

nieuprawnione ujawnienie

może

spowodować

istotne zagrożenie dla

interesów

Rzeczypospolitej Polskiej, a w szczególności dla niepodległości lub nienaruszalności

terytorium, interesów obronności, bezpieczeństwa państwa i obywateli, albo narazić te

interesy na co najmniej znaczną szkodę. Wykaz rodzajów informacji niejawnych

stanowiących tajemnicę państwową jest zawarty w załączniku nr 1 do ustawy o ochronie

informacji niejawnych. Jest to katalog zamknięty, co oznacza, że tylko informacje

zawierające dane wskazane w tym wykazie, mogą być oznaczone odpowiednio klauzulą

„tajne” lub „ściśle tajne”.

Różnica między klauzulami „ściśle tajne” a „tajne” została zdefiniowana przede

wszystkim przez rozmiar szkód, jakie mogłoby spowodować nieuprawnione ujawnienie

informacji: w przypadku informacji „ściśle tajnej” jest to „istotne zagrożenie”,

„nieodwracalne lub wielkie straty” oraz „szkoda w wielkich rozmiarach”, natomiast

w przypadku „tajnej” – „zagrożenie” oraz „istotna szkoda”.

Informacje niejawne zaklasyfikowane jako stanowiące tajemnicę państwową oznacza się

klauzulą:

−

ściśle tajne – w przypadku gdy ich nieuprawnione ujawnienie mogłoby spowodować

istotne zagrożenie dla niepodległości, nienaruszalności terytorium albo polityki

zagranicznej lub stosunków międzynarodowych Rzeczypospolitej Polskiej albo zagrażać

nieodwracalnymi lub wielkimi stratami dla interesów obronności, bezpieczeństwa

państwa i obywateli lub innych istotnych interesów państwa, albo narazić je na szkodę

w wielkich rozmiarach,

−

tajne – w przypadku gdy ich nieuprawnione ujawnienie mogłoby spowodować zagrożenie

dla międzynarodowej pozycji państwa, interesów obronności, bezpieczeństwa państwa

i obywateli, innych istotnych interesów państwa albo narazić je na znaczną szkodę [16].

Tajemnicą służbową jest informacja niejawna nie będąca tajemnicą państwową, uzyskana

w związku z czynnościami służbowymi albo wykonywaniem prac zleconych, której

nieuprawnione ujawnienie mogłoby narazić na szkodę interes państwa, interes publiczny lub

prawnie chroniony interes obywateli albo jednostki organizacyjnej.

Informacje niejawne zaklasyfikowane jako stanowiące tajemnicę służbową oznacza się

klauzulą:

−

poufne – w przypadku gdy ich nieuprawnione ujawnienie powodowałoby szkodę dla

interesów państwa, interesu publicznego lub prawnie chronionego interesu obywateli,

−

zastrzeżone – w przypadku gdy ich nieuprawnione ujawnienie mogłoby spowodować

szkodę dla prawnie chronionych interesów obywateli albo jednostki organizacyjnej.

Informacje niejawne stanowiące tajemnicę państwową podlegają ochronie w sposób

określony ustawą przez okres 50 lat od daty ich wytworzenia.

Chronione bez względu na upływ czasu pozostają:

−

dane identyfikujące funkcjonariuszy i żołnierzy Agencji Bezpieczeństwa Wewnętrznego,

Agencji Wywiadu, byłych Wojskowych Służb Informacyjnych oraz byłego Urzędu

Ochrony Państwa, wykonujących czynności operacyjno-rozpoznawcze,

−

dane identyfikujące osoby, które udzieliły pomocy w zakresie czynności operacyjno-

rozpoznawczych organom, służbom i instytucjom państwowym uprawnionym do ich

wykonywania na podstawie ustawy,

„Projekt współfinansowany ze środków Europejskiego Funduszu Społecznego”

25

−

informacje niejawne uzyskane od organów innych państw lub organizacji

międzynarodowych,

jeżeli

taki

był

warunek

ich

udostępnienia

[16].

Informacje niejawne stanowiące tajemnicę służbową podlegają ochronie w sposób

określony ustawą przez okres:

−

5 lat od daty wytworzenia – oznaczone klauzulą „poufne”,

−

2 lat od daty wytworzenia – oznaczone klauzulą „zastrzeżone”.

Sposób nanoszenia klauzul.

Oznaczenie materiału klauzulą polega na umieszczeniu na nim klauzuli tajności.

Przyznaną klauzule tajności nanosi się w sposób wyraźny i w pełnym jej brzmieniu.

Wprowadza się następujące oznaczenia klauzul tajności:

−

„00” – dla klauzuli „ściśle tajne”,

−

„0” – dla klauzuli „tajne”,

−

„Pf” – dla klauzuli „poufne”,

−

„Z” – dla klauzuli „zastrzeżone”.

Materiały zawierające informacje niejawne utrwalone na piśmie zwane „pismem”,

oznacza się w następujący sposób:

1) na pierwszej stronie pisma umieszcza się:

a) w lewym górnym rogu nazwę jednostki lub komórki organizacyjnej,

b) w prawym górnym rogu, w kolejności pionowej:

−

nazwą miejscowości i datę podpisania pisma,

−

klauzulę tajności,

−

numer egzemplarza pisma, a w przypadku gdy pismo sporządzono w jednym

egzemplarzu, napis: „Egz. pojedynczy”,

−

napis o treści: „podlega ochronie do....”, jeżeli został określony krótszy niż

wskazany w art. 25 ust. 3 ustawy z dnia 22 stycznia 1999 r. o ochronie informacji

niejawnych, okres ochrony informacji niejawnych stanowiących tajemnicę

służbową,

c) w lewym dolnym rogu numer, pod jakim pismo zostało zarejestrowane w dzienniku

d) ewidencji wykonanych dokumentów,

e) w prawym dolnym rogu klauzule tajności oraz numer strony łamany przez liczbę stron

całego pisma,

f) w przypadku pisma, któremu nadano bieg korespondencyjny dodatkowo:

−

w lewym górnym rogu pod nazwą jednostki lub komórki organizacyjnej sygnaturę

literowo-cyfrową, na którą składają się: literowe oznaczenia jednostki lub komórki

organizacyjnej oraz numer, pod którym pismo zostało zarejestrowane w

odpowiednim dzienniku, łamany przez rok lub dwie ostatnie cyfry roku, w którym

pismo zostało sporządzone, poprzedzone cyframi: „00” – w przypadku pisma

oznaczonego klauzulą „ściśle tajne”, cyfrą „0” – w przypadku pisma oznaczonego

klauzulą „tajne”, literami „Pf”

−

w przypadku pisma oznaczonego klauzulą „poufne”, literą „Z” – w przypadku

pisma

oznaczonego

klauzulą

„zastrzeżone”,

oddzielonymi

od

numeru

rejestracyjnego myślnikiem, a także w zależności od potrzeb – inne oznaczenia

ułatwiające ustalenie miejsca jego sporządzenia w jednostce lub komórce

organizacyjnej nadawcy lub też przynależność pisma do określonej sprawy,

−

w prawym górnym rogu pod numerem egzemplarza w kolejności pionowej: nazwę

stanowiska adresata, imię i nazwisko oraz nazwę miejscowości, jednakże w

przypadku wielu adresatów dopuszcza się umieszczenie jedynie adnotacji „adresaci

według rozdzielnika”

„Projekt współfinansowany ze środków Europejskiego Funduszu Społecznego”

26

2) na kolejnych stronach pisma umieszcza się:

a) w prawym górnym rogu w kolejności pionowej:

−

klauzulę tajności,

−

numer egzemplarza pisma, a w przypadku sporządzenia go w jednym egzemplarzu

napis

−

„Egz. pojedynczy”,

b) lewym dolnym rogu numer, pod jakim pismo zostało zarejestrowane w dzienniku

ewidencji wykonanych dokumentów,

c) w prawym dolnym rogu klauzule tajności, numer strony łamany przez liczbę, stron

całego pisma,

3) na ostatniej stronie pisma umieszcza się:

a) w prawym górnym rogu w kolejności pionowej:

−

klauzulę tajności,

−

numer egzemplarza pisma, a w przypadku sporządzenia go w jednym egzemplarzu

napis „Egz. pojedynczy”,

b) z lewej strony pod treścią:

−

liczbę, załączników, jeżeli są dołączone do pisma,

−

klauzulę tajności załączników wraz z numerami, pod jakimi zostały zarejestrowane

−

w odpowiednim dzienniku,

−

liczbę stron każdego załącznika,

−

w przypadku gdy adresatowi wysyła się inną liczbę, załączników, niż pozostawia

w aktach, dodatkowo napis „tylko adresat” – jeżeli załączniki mają być przekazane

adresatowi bez pozostawiania ich w aktach, oraz napis „do zwrotu” – jeżeli

załączniki mają zostać zwrócone osobie podpisującej pismo,

c) z prawej strony pod treścią pisma i adnotacją o załącznikach w kolejności pionowej:

d) stanowisko oraz imię i nazwisko osoby je podpisującej,

e) w lewym dolnym rogu w kolejności pionowej:

−

liczbę wykonanych egzemplarzy,

−

adresatów poszczególnych egzemplarzy pisma lub adnotację „Adresaci według

rozdzielnika”,

−

nazwisko lub inne dane identyfikujące sporządzającego i wykonawcę,

−

numer, pod jakim pismo zostało zarejestrowane w dzienniku ewidencji

wykonanych dokumentów,

f) w prawym dolnym rogu klauzulą tajności oraz numer strony łamany przez liczbę stron

całego pisma [7].

„Projekt współfinansowany ze środków Europejskiego Funduszu Społecznego”

27

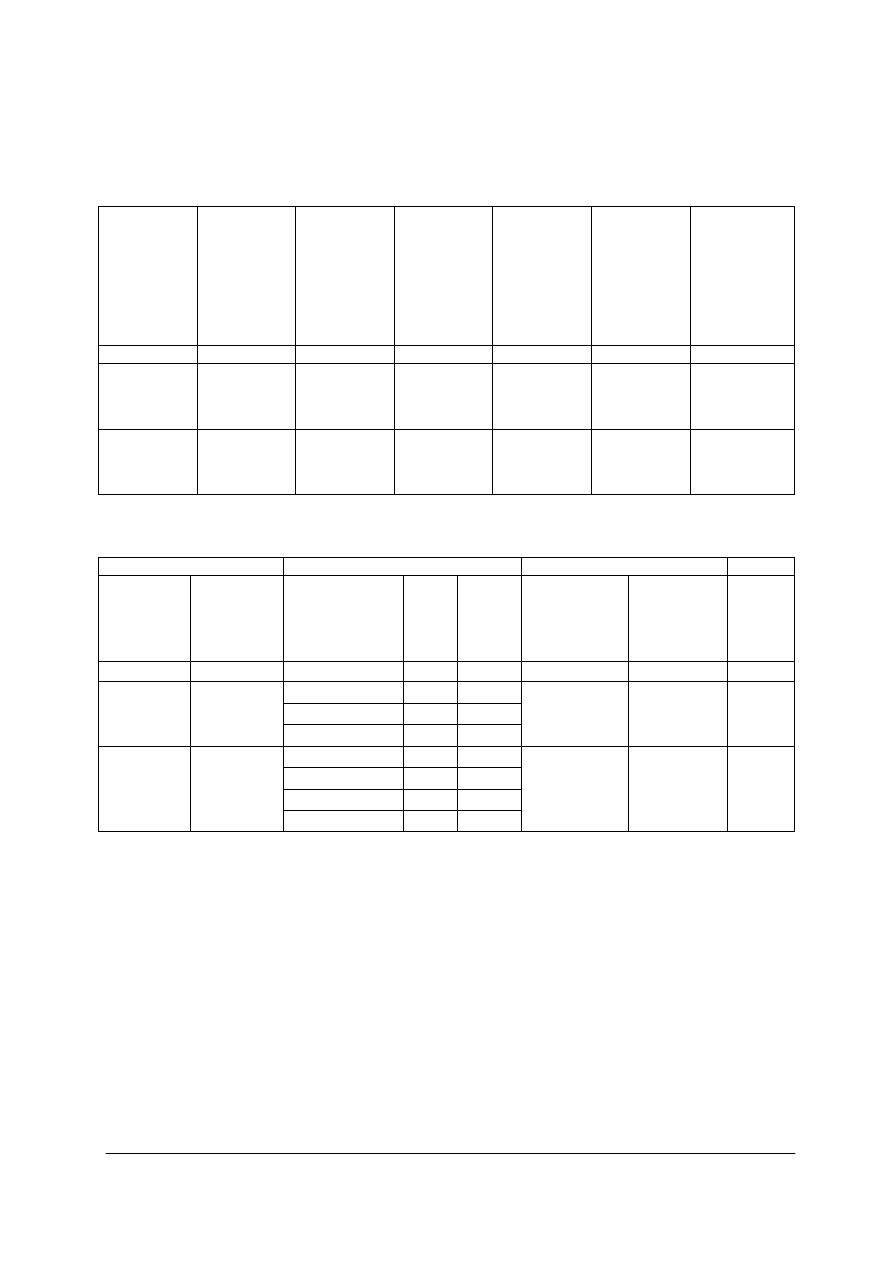

Poniżej przedstawiono przykładowe pismo niejawne.

Białystok dn. 15.02.2007 r.

(KLAUZULA)

Egz. pojedynczy

Dyspozycje dla adresata o sposobie

postępowania z dokumentem.

DYREKTOR

Izby Handlowej

Pan Jan GŁOWA

Bydgoszcz

Dotyczy: .................................

Treść dokumentu ....................................................................................................

..................................................................................................................................................

..................................................................................................................................................

..................................................................................................................................................

..................................................................................................................................................

..................................................................................................................................................

..................................................................................................................................................

..................................................................................................................................................

..................................................................................................................................................

..................................................................................................................................................

..................................................................................................................................................

..................................................................................................................................................

..................................................................................................................................................

..................................................................................................................................................

NACZELNIK WYDZIAŁU

(podpis)

Radosław CIESZKIEWICZ

Wykonano w egz. pojedynczym

dla Izby Handlowej w Bydgoszczy

Sporządził: Jankowski (tel. ..........)

Wykonał: Kowalski (tel. ...........)

DEWD Z-21/07

(KLAUZULA) Str. 1/1

„Projekt współfinansowany ze środków Europejskiego Funduszu Społecznego”

28

4.4.2. Pytania sprawdzające

Odpowiadając na pytania, sprawdzisz, czy jesteś przygotowany do wykonania ćwiczeń.

1. Co to jest tajemnica państwowa?

2. Co to jest tajemnica służbowa?

3. Jakie występują klauzule tajności?

4. Przez jaki okres czasu podlegają ochronie poszczególne klauzule?

5. Jak się oznacza poszczególne klauzule?

6. Jak jest nanoszona klauzula na dokumentach?

4.4.3. Ćwiczenia

Ćwiczenie 1

Posługując się przepisami, wskaż klauzulę opracowanych szczególnych wymagań

bezpieczeństwa i procedur bezpiecznej eksploatacji systemów i sieci teleinformatycznych

służących do wytwarzania informacji oznaczonych klauzulą „tajne”.

Sposób wykonania ćwiczenia

Aby wykonać ćwiczenie, powinieneś:

1) przeczytać treść polecenia w ćwiczeniu,

2) przeanalizować akty prawne,

3) odszukać w przepisach wykaz rodzajów informacji, które mogą stanowić tajemnicę

państwową,

4) sporządzić notatki,

5) na forum grupy wskazać klauzulę tych opracowań.

Wyposażenie stanowiska pracy:

−

literatura zgodna z punktem 6 poradnika,

−

komputer z dostępem do Internetu,

−

papier formatu A4, przybory do pisania.

Ćwiczenie 2

Określ aktualną klauzulę dokumentu o klauzuli „zastrzeżone” sporządzonego

i zarejestrowanego w dniu 21 listopada 2005 roku.

Sposób wykonania ćwiczenia

Aby wykonać ćwiczenie, powinieneś:

1) przeczytać treść polecenia w ćwiczeniu,

2) przeanalizować akty prawne,

3) odszukać w przepisach czas, w którym podlegają ochronie informacje niejawne

stanowiące tajemnicę służbową,

4) obliczyć czas obowiązywania ochrony dla tego dokumentu,

5) na forum grupy wskazać aktualna klauzulę dokumentu.

Wyposażenie stanowiska pracy:

−

literatura zgodna z punktem 6 poradnika,

−

przykładowy dokument.

„Projekt współfinansowany ze środków Europejskiego Funduszu Społecznego”

29

Ćwiczenie 3

Dowolne pismo korespondencyjne oznacz klauzulą „zastrzeżone”.

Sposób wykonania ćwiczenia

Aby wykonać ćwiczenie, powinieneś:

1) przeczytać treść polecenia w ćwiczeniu,

2) odszukać w przepisach sposób nanoszenia klauzul,

3) sporządzić pismo o dowolnej treści,

4) oznaczyć pismo klauzulą „zastrzeżone” zgodnie z przepisami,

5) przedstawić i uzasadnić grupie sposób naniesienia klauzuli.

Wyposażenie stanowiska pracy:

−

literatura zgodna z punktem 6 poradnika,

−

komputer z dostępem do Internetu,

−

papier formatu A4, przybory do pisania.

4.4.4. Sprawdzian postępów

Czy potrafisz:

Tak

Nie

1) zdefiniować tajemnicę państwową i służbową?

2) zidentyfikować występujące klauzule?

3) określić okres czasu ochrony dla poszczególnych klauzul?

4) określić oznaczenia poszczególnych klauzul?

5) wskazać sposób nanoszenia klauzuli na dokumencie?

6) określić czas, o który można przedłużyć obowiązujący okres ochrony

informacji niejawnych?

7) sporządzić dokument niejawny?

„Projekt współfinansowany ze środków Europejskiego Funduszu Społecznego”

30

4.5. Zasady postępowania z dokumentami zawierającymi

tajemnicę państwową i służbową oraz sporządzanie

przesyłek zawierających informacje niejawne

4.5.1. Materiał nauczania

Za ochronę informacji niejawnych oraz postępowanie osób odpowiedzialnych w sytuacji

zagrożeń dla takich informacji lub w przypadku ich ujawnienia odpowiada kierownik

jednostki organizacyjnej. Pomocy udziela mu w tym pełnomocnik do spraw ochrony

informacji niejawnych, który jest bezpośrednio odpowiedzialny za przestrzeganie przepisów

o ochronie informacji niejawnych.

Informacja niejawna może być zawarta w dokumencie lub materiale.

W myśl obowiązującej ustawy, dokumentem jest każda utrwalona informacja niejawna,

w szczególności na piśmie, mikrofilmach, negatywach i fotografiach, nośnikach do zapisów

informacji w postaci cyfrowej i na taśmach elektromagnetycznych, także w formie mapy,

wykresu, rysunku, obrazu, grafiki, fotografii, broszury, książki, kopii, odpisu, wypisu,

wyciągu i tłumaczenia dokumentu, zbędnego lub wadliwego wydruku, odbitki, kliszy,

matrycy i dysku optycznego, kalki, taśmy atramentowej, jak również informacja niejawna

utrwalona na elektronicznych nośnikach danych.

Materiałem – jest dokument, jak też chroniony jako informacja niejawna przedmiot lub

dowolna jego część, a zwłaszcza urządzenie, wyposażenie lub broń wyprodukowana albo

będąca w trakcie produkcji, a także składnik użyty do jej produkcji.

Klasyfikowanie informacji niejawnej oznacza przyznanie tej informacji, w sposób

wyraźny, przewidzianej w ustawie przewidzianej w ustawie jednej z klauzul tajności.

Klasyfikowanie informacji niejawnej zawarte w materiale, a zwłaszcza utrwalonej

w dokumencie, polega na oznaczeniu tego materiału odpowiednią klauzulą tajności.

Informacjom niejawnym, materiałom, a zwłaszcza dokumentom lub ich zbiorom, przyznaje

się klauzulę tajności co najmniej równą najwyżej zaklasyfikowanej informacji lub najwyższej

klauzuli w zbiorze.

Dopuszczalne jest przyznawanie różnych klauzul tajności częściom dokumentu

(rozdziałom, załącznikom, aneksom) lub poszczególnym dokumentom w zbiorze

dokumentów, pod warunkiem wyraźnego ich oznaczenia i wskazania klauzuli tajności po

odłączeniu dokumentu bądź jego części.

Informacje niejawne, którym przyznano określoną klauzulę tajności, są chronione

zgodnie z przepisami ustawy, które dotyczą informacji niejawnych oznaczonych daną

klauzulą tajności.

Oznacza to w szczególności, że informacje takie:

−

mogą być udostępnione wyłącznie osobie uprawnionej do dostępu do informacji

niejawnych o określonej klauzuli tajności,

−

muszą być wytwarzane, przetwarzane, przekazywane lub przechowywane w warunkach

uniemożliwiających ich nieuprawnione ujawnienie, zgodnie z przepisami określającymi

wymagania dotyczące kancelarii tajnych, obiegu i środków fizycznej ochrony informacji

niejawnych, odpowiednich dla przyznanej im klauzuli tajności,

−

muszą być chronione, odpowiednio do przyznanej klauzuli tajności, przy zastosowaniu

środków określonych ochrony.

Kierownik jednostki organizacyjnej zatwierdza, opracowane przez pełnomocnika

ochrony, szczegółowe wymagania w zakresie ochrony informacji niejawnych oznaczonych

klauzulą „zastrzeżone” w podległych komórkach organizacyjnych.

„Projekt współfinansowany ze środków Europejskiego Funduszu Społecznego”

31

Klauzulę tajności przyznaje osoba, która jest upoważniona do podpisania dokumentu lub

oznaczenia innego niż dokument materiału.

Uprawnienie do przyznawania, obniżania i znoszenia klauzuli tajności przysługuje

wyłącznie w zakresie posiadanego prawa dostępu do informacji

niejawnych.

Osoba, która jest upoważniona do podpisania dokumentu lub oznaczenia innego niż

dokument materiału, ponosi odpowiedzialność za przyznanie klauzuli tajności i bez jej zgody

albo zgody jej przełożonego klauzula nie może być obniżona lub zniesiona. Dotyczy to

również osoby, która przekazała dane do dokumentu zbiorczego.

Zawyżanie lub zaniżanie klauzuli tajności jest niedopuszczalne. Odbiorca materiału

zgłasza osobie, która jest upoważniona do podpisania dokumentu lub oznaczenia innego niż

dokument materiału, albo jej przełożonemu fakt wyraźnego zawyżenia lub zaniżenia klauzuli

tajności. W przypadku gdy osoba ta lub jej przełożony zdecyduje

o zmianie klauzuli, powinna poinformować o tym odbiorców tego materiału. Odbiorcy

materiału, którzy przekazali go kolejnym odbiorcom, są odpowiedzialni za poinformowanie

ich o zmianie klauzuli [2].

Kierownicy jednostek organizacyjnych zapewniają przeszkolenie podległych im

pracowników w zakresie klasyfikowania informacji niejawnych oraz stosowania właściwych

klauzul tajności, a także procedur ich zmiany i znoszenia.

Informacje niejawne zaklasyfikowane jako stanowiące tajemnicę państwową oznacza się

klauzulą:

−

„ściśle tajne” – w przypadku gdy ich nieuprawnione ujawnienie mogłoby spowodować

istotne zagrożenie dla niepodległości, nienaruszalności terytorium albo polityki

zagranicznej lub stosunków międzynarodowych Rzeczypospolitej Polskiej albo zagrażać

nieodwracalnymi lub wielkimi stratami dla interesów obronności, bezpieczeństwa

państwa i obywateli lub innych istotnych interesów państwa, albo narazić je na szkodę

w wielkich rozmiarach;

−

„tajne” – w przypadku gdy ich nieuprawnione ujawnienie mogłoby spowodować

zagrożenie dla międzynarodowej pozycji państwa, interesów obronności, bezpieczeństwa

państwa i obywateli, innych istotnych interesów państwa albo narazić je na znaczną

szkodę.

Informacje niejawne zaklasyfikowane jako stanowiące tajemnicę służbową oznacza się

klauzulą:

−

„poufne” – w przypadku gdy ich nieuprawnione ujawnienie powodowałoby szkodę dla

interesów państwa, interesu publicznego lub prawnie chronionego interesu obywateli;

−

„zastrzeżone” – w przypadku gdy ich nieuprawnione ujawnienie mogłoby spowodować

szkodę dla prawnie chronionych interesów obywateli albo jednostki organizacyjnej.

Materiały otrzymywane z zagranicy oraz wysyłane za granicę, w celu wykonania umów

międzynarodowych, oznacza się odpowiednią do ich treści klauzulą tajności określoną

w ustawie oraz jej zagranicznym odpowiednikiem.

Materiały zawierające informacje niejawne są przekazywane przewoźnikom przez

jednostki organizacyjne w stosunku do których mają zastosowanie przepisy ustawy

o ochronie informacji niejawnych (Dz. U. 2005, Nr 196, poz. 1631).

Materiały zawierające informacje niejawne stanowiące tajemnicę państwową są

przewożone za pośrednictwem:

1) poczty specjalnej podlegającej ministrowi właściwemu do spraw wewnętrznych,

działającej w jednostkach organizacyjnych Policji przy przesyłaniu materiałów

zawierających informacje niejawne, stanowiące tajemnicę państwową, do adresatów

zamiejscowych na terenie kraju;

„Projekt współfinansowany ze środków Europejskiego Funduszu Społecznego”

32

2) właściwej komórki organizacyjnej Ministerstwa Spraw Zagranicznych zapewniającej

przewóz materiałów zawierających informacje niejawne poza granicami Rzeczypospolitej

Polskiej;

3) właściwych jednostek organizacyjnych podległych Ministrowi Obrony Narodowej,

zapewniających przewożenie materiałów zawierających informacje niejawne.

W szczególnie uzasadnionych przypadkach kierownik jednostki organizacyjnej może

podjąć decyzję o zamówieniu przewożenia materiałów stanowiących tajemnicę państwową za

pośrednictwem:

1) państwowego przedsiębiorstwa użyteczności publicznej „Poczta Polska” oraz innych

podmiotów prowadzących działalność w zakresie usług pocztowych;

2) przedsiębiorców prowadzących działalność w zakresie ochrony osób i mienia.

Materiały zawierające informacje niejawne stanowiące tajemnicę państwową, nadawane

jako przesyłki listowe za pośrednictwem przewoźników, powinny być opakowane w dwie

nieprzezroczyste i mocne koperty, przy czym na kopertach muszą być umieszczone:

1) na wewnętrznej:

−

klauzula tajności i ewentualne dodatkowe oznaczenie;

−

imienne określenie adresata;

−

imię, nazwisko i podpis osoby pakującej;

−

numer, pod którym dokument został zarejestrowany w dzienniku rejestracji

dokumentów.

2) na zewnętrznej:

−

nazwa jednostki organizacyjnej adresata;

−

adres siedziby adresata;

−

numer wykazu i pozycji w wykazie przesyłek nadanych;

−

nazwa jednostki organizacyjnej nadawcy [9].

Miejsca sklejenia każdej koperty zabezpiecza się przez odciśnięcie pieczęci „Do

pakietów” i za pomocą przezroczystej taśmy samoprzylepnej, przy czym na kopercie

zewnętrznej, zamiast tej taśmy, może być stosowana pieczęć odciśnięta w substancji

zapewniającej jej trwały odcisk.

Materiały zawierające informacje niejawne stanowiące tajemnicę służbową nadawane są

w postaci przesyłek listowych w dwóch nieprzezroczystych mocnych kopertach, oznaczonych

tak, jak informacje niejawne stanowiące tajemnicę państwową, a w przypadku przesyłania ich

za pośrednictwem PPUP „Poczta Polska” oraz innych podmiotów prowadzących działalność

w zakresie usług pocztowych, przekazuje się je jako przesyłki polecone lub z zadeklarowaną

wartością.

Materiały zawierające informacje niejawne stanowiące tajemnicę państwową, nadawane

w postaci paczek, przejęte przez przewoźnika do przemieszczenia i doręczenia, muszą być

opakowane w dwie nieprzezroczyste warstwy mocnego papieru, oznaczone i zabezpieczone

tak, jak przesyłki listowe zawierające informacje niejawne stanowiące tajemnicę państwową.

Materiały zawierające informacje niejawne stanowiące tajemnicę służbową, nadawane

w postaci paczek, przekazuje się jako paczki z zadeklarowaną wartością opakowane w dwie

warstwy nieprzezroczystego mocnego papieru, oznaczone i zabezpieczone:

1) na wewnętrznej warstwie:

−

klauzula tajności i ewentualne dodatkowe oznaczenie;

−

imienne określenie adresata;

−

imię, nazwisko i podpis osoby pakującej;

−

numer, pod którym dokument został zarejestrowany w dzienniku rejestracji

dokumentów.

„Projekt współfinansowany ze środków Europejskiego Funduszu Społecznego”

33

2) na zewnętrznej warstwie:

−

nazwa jednostki organizacyjnej adresata;

−