- 1 -

Punkt Dost

ę

powy

Bezprzewodowej Sieci

L A N

Podr

ę

cznik U

ż

ytkownika

- 2 -

Spis Tre

ś

ci

Rozdział 1 Wprowadzenie.............................................................................. 3

1.1 Zawarto

ść

Pakietu...................................................................... 3

1.2 Wła

ś

ciwo

ś

ci................................................................................ 4

1.3 Wymagania Techniczne.............................................................. 4

1.4 Opis Fizyczny.............................................................................. 5

Rozdział 2

Podł

ą

czenie Punktu Dost

ę

powego Bezprzewodowej Sieci LAN…..

6

Rozdział 3

Konfiguracja Punktu Dost

ę

powego Bezprzewodowej Sieci LAN….

7

3.1 Rozpocz

ę

cie............................................................................... 7

3.2 Konfiguracja Punktu Dost

ę

powego............................................. 12

3.2.1 Status i Informacja................................................................... 12

3.2.2 Ustawienia Dost

ę

pu Bezprzewodowego.................................. 12

3.2.3 Ustawienia Zaawansowane..................................................... 19

3.2.4 Bezpiecze

ń

stwo....................................................................... 21

3.2.5 Serwer RADIUS....................................................................... 29

3.2.6 Filtrowanie Adresu MAC.......................................................... 31

3.2.7 Program Narz

ę

dziowy Systemu............................................... 33

3.2.8 Narz

ę

dzia Konfiguracji............................................................. 35

3.2.9 Nowsze Wersje Oprogramowania Układowego......................

36

3.2.10 Kasowanie /Reset/................................................................. 37

Rozdział 4. Rozwi

ą

zywanie Problemów....................................................... 38

- 3 -

Rozdział 1

Wprowadzenie

Produkt, który Pa

ń

stwu przedstawiamy, to Punkt Dost

ę

powy /AP – ang. Access

Point/ sieci bezprzewodowej w standardzie IEEE 802.11g/b 2.4GHz. Mo

ż

ecie

Pa

ń

stwo posłu

ż

y

ć

si

ę

tym Punktem Dost

ę

powym do rozbudowania swojej

bezprzewodowej sieci LAN /ang. Local Area Network/.

W ramach konsolidacji

ś

rodków bezpiecze

ń

stwa sieci bezprzewodowej, produkt

obsługuje funkcje filtru WEP /ang. Wired Equivalent Privacy

/

, ESSID i MAC /ang.

Message Authentication Code

/

. Za spraw

ą

uwierzytelniania w systemie ESSID

/

ang. Extended Service Set IDentifier

/

, 64/128 bitowej Szyfrowania WEP oraz

filtrowania adresu, mo

ż

ecie Pa

ń

stwo zabezpieczy

ć

swoj

ą

bezprzewodow

ą

sie

ć

przed dost

ę

pem nieautoryzowanych stacji bezprzewodowych. B

ę

d

ą

ca w

zestawie antena dipolowa jest przykr

ę

cana do ł

ą

cza RP-SMA. U

ż

ytkownicy

mog

ą

zainstalowa

ć

anten

ę

typu high gain w celu uzyskania lepszej jako

ś

ci ł

ą

cza

sieciowego, co pozwala na wi

ę

ksz

ą

elastyczno

ść

w budowaniu sieci

bezprzewodowej. Nasz produkt posiada łatwy w u

ż

ytkowaniu interfejs z

mo

ż

liwo

ś

ci

ą

prowadzenia konfiguracji z poziomu wyszukiwarki sieciowej.

Posiada równie

ż

mo

ż

liwo

ść

integracji serwera DHCP, co daje ró

ż

nym

u

ż

ytkownikom sieci bezprzewodowych i przewodowych mo

ż

liwo

ść

uzyskania

Adresu IP w sposób automatyczny. Posiadaj

ą

c liczne wła

ś

ciwo

ś

ci, nasz produkt

stanowi najlepszy wybór pod k

ą

tem gładkiej integracji sieci bezprzewodowej i

przewodowej.

1.1 Zawarto

ść

Pakietu

Punkt Dost

ę

powy posiada nast

ę

puj

ą

ce składniki:

•

Jeden Punkt Dost

ę

powy

•

Jedno Gniazdo Zasilania

•

Jeden Podr

ę

cznik U

ż

ytkownika

4

1.2 Wła

ś

ciwo

ś

ci

•

Zgodny ze specyfikacj

ą

IEEE 802.11g/b 2.4GHz.

•

Wysoka szybko

ść

transmisji danych 54, 11, 5.5, 2 oraz przepustowo

ść

sieci

rz

ę

du 1Mbps.

•

Gładka integracja sieci bezprzewodowej i przewodowej Ethernet LAN.

•

Posiada 5-Portowy Switch w standardzie Fast Ethernet do przewodowego

ł

ą

czenia Ethernetu.

•

Funkcja Auto rate fallback w przypadku zakłóce

ń

lub interferencji.

•

Posługuje si

ę

64/128-bitow

ą

funkcj

ą

Szyfrowania Danych WEP w celu

ochrony bezprzewodowej transmisji danych.

•

Wbudowany Serwer DHCP wspieraj

ą

cy automatyczne przypisanie Adresu IP.

•

Wspiera konfiguracje z poziomu sieci Web.

1.3 Wymagania Techniczne

•

Standardy: IEEE 802.11g/b (Radiowy), IEEE 802.3 (Przewodowy).

•

Szybko

ść

przepływu danych: 54/11/5.5/2/1Mbps auto fallback.

•

Bezpiecze

ń

stwo: 64/128-bitowe Szyfrowanie Danych WEP.

•

Pasmo cz

ę

stotliwo

ś

ci: 2.400~2.4835GHz (Pasmo ISM).

•

Technologia Radiowa: Typ modulacji Direct Sequence Spread Spectrum

(DSSS).

•

Antena: Zewn

ę

trzna odkr

ę

cana antena dipolowa (z gniazdem RP-SMA)

•

Konektory: 10/100Mbps RJ-45 x 1.

•

Zasilanie: 12VDC, 1A.

•

Moc transmisji: 18dBm (Typowa).

•

Diody LED: Zasilanie, Ł

ą

cze/Aktywno

ść

LAN, Aktywno

ść

Bezprzewodowa.

•

Wymiary: 30(Wys.) x 187(Szer.) x 100(Gł.) mm.

•

Temperatura:

Pracy: 32~131°F (0~55°C)

Składowania: -4~158°F(-20~70°C)

•

Wilgotno

ść

: 10-90% (Bez kondesacji)

•

Certyfikacja: FCC, CE

5

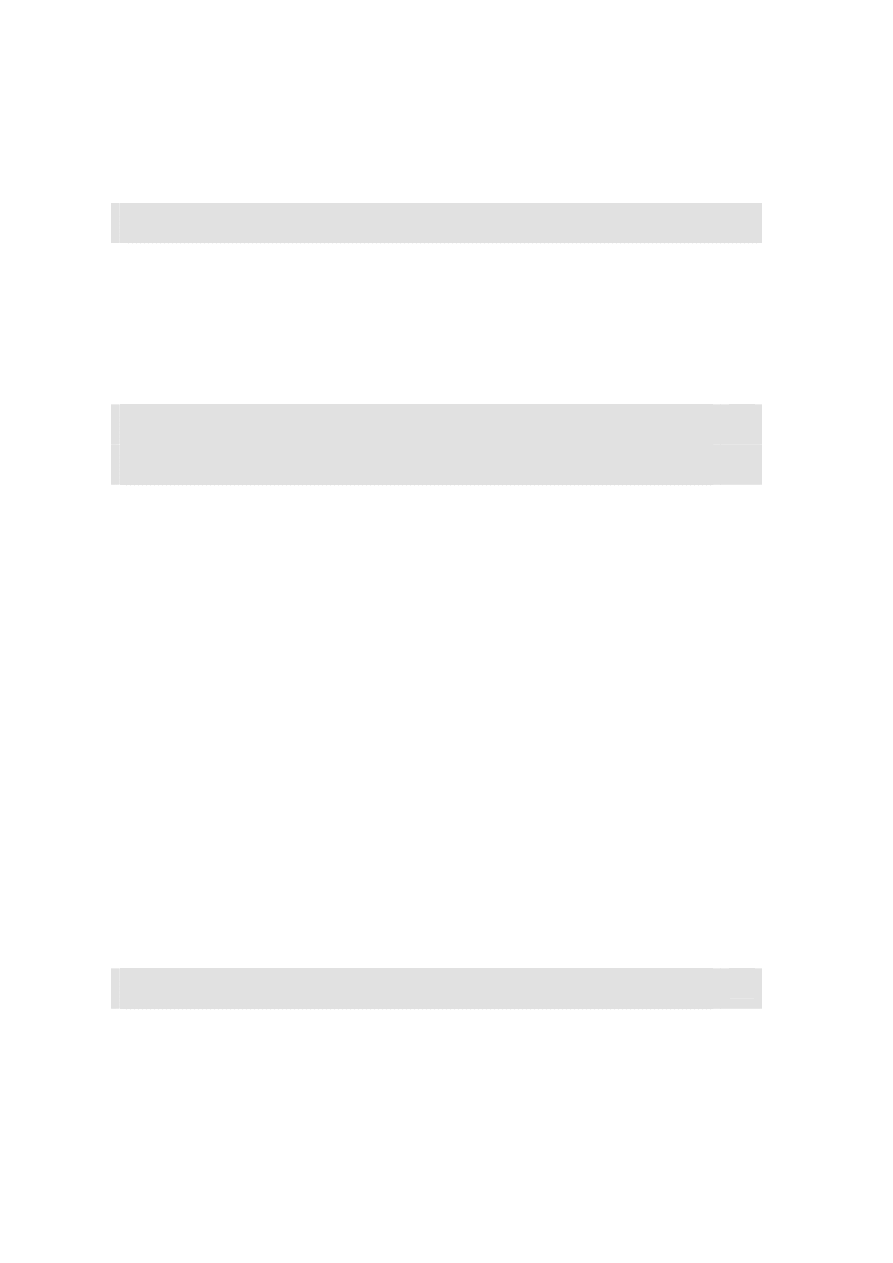

1.4 Opis Fizyczny

Panel Czołowy

Na panelu czołowym Punktu Dost

ę

powego znajduj

ą

si

ę

diody LED informuj

ą

ce o

aktualnym statusie urz

ą

dzenia. Poni

ż

ej obja

ś

nienie sygnalizacji LED.

LED

Kolor

Status

Opis

Ś

wieci si

ę

Zasilanie wł

ą

czone

Zasilanie

Zielony

Wył

ą

czone

Brak zasilania

Ś

wiatło

migaj

ą

ce

Dane s

ą

wysyłane/

pobierane za po

ś

rednictwem

anteny

Aktywno

ść

Bezprzewodowa

Zielony

Wył

ą

czone

Dane nie s

ą

wysyłane/

pobierane za po

ś

rednictwem

anteny

Ś

wieci si

ę

Ustanowienie poł

ą

czenia.

Ś

wiatło

migaj

ą

ce

Transmisja/ otrzymywanie

danych

Ł

ą

cze/Aktywno

ść

LAN Zielony

Wył

ą

czone

Brak poł

ą

czenia

Panel Tylny

Porty podł

ą

czeniowe Punktu Dost

ę

powego ulokowane s

ą

na panelu tylnym.

Poni

ż

ej przedstawiamy opis ka

ż

dego z portów.

6

Zł

ą

cze Antenowe

To okr

ą

głe gniazdo antenowe jest standardowym konektorem typu Reverse

SMA, za po

ś

rednictwem którego mo

ż

na podł

ą

czy

ć

si

ę

do Punktu Dost

ę

powego.

Gniazdo Zasilania

Włó

ż

wtyczk

ę

zasilania do gniazda zasilania znajduj

ą

cego si

ę

w tym porcie.

Port LAN

Port LAN Punktu Dost

ę

powego słu

ż

y do podł

ą

czenia twoich urz

ą

dze

ń

sieciowych.

Kasowanie /Reset/

Przycisk Reset umo

ż

liwia wykonanie jednej z dwóch czynno

ś

ci:

1) Je

ś

li wyst

ą

pi problem z Punktem Dost

ę

pu, wci

ś

nij przycisk reset za pomoc

ą

ko

ń

cówki ołówka (na krócej ni

ż

4 sekundy), spowoduje to samoistne

przeładowanie Punktu z zachowaniem twoich ustawie

ń

.

2) Je

ś

li problem si

ę

utrzymuje lub nasila si

ę

, lub zapomniałe

ś

Hasło, wci

ś

nij

przycisk reset na dłu

ż

ej ni

ż

4 sekundy, wówczas nast

ą

pi przywrócenie ustawie

ń

fabrycznych Punktu Dost

ę

powego (ostrze

ż

enie: twoje ustawienia zostan

ą

zast

ą

pione konfiguracja fabryczn

ą

).

Rozdział 2

Podł

ą

czenie Bezprzewodowego Punktu Dost

ę

powego Sieci LAN

1. Znajd

ź

optymalne umiejscowienie dla Bezprzewodowego Punktu

Dost

ę

powego Sieci LAN.

Najlepsza lokalizacja dla twojego Punktu Dost

ę

powego jest zazwyczaj w centrum

sieci bezprzewodowej, na skrzy

ż

owaniu wszystkich mobilnych stacji.

2. Podł

ą

czenie Punktu Dost

ę

powego Bezprzewodowej Sieci LAN do

routera, hub lub switch.

7

Podł

ą

cz jedn

ą

z ko

ń

cówek standardowego kabla UTP do portu LAN Punktu

Dost

ę

powego, za

ś

drugi koniec do switcha, routera lub huba. Teraz twój Punkt

Dost

ę

powy jest podł

ą

czony do istniej

ą

cej przewodowej sieci LAN.

3. Podł

ą

czenie wtyczki zasilania DC do gniazda zasilania Punktu

Dost

ę

powego Bezprzewodowej Sieci LAN.

U

ż

ywaj tylko zasilacza dostarczanego w zestawie Punktu Dost

ę

powego.

Stosowanie innego zasilacza mo

ż

e doprowadzi

ć

do zniszczenia sprz

ę

tu.

Instalacja sprz

ę

tu zako

ń

czona.

Rozdział 3

Konfiguracja Bezprzewodowego Punktu Dost

ę

powego Sieci LAN

3.1 Rozpocz

ę

cie

Niniejszy Punkt Dost

ę

powy wyposa

ż

ony jest w narz

ę

dzie konfiguracji oparte na

zasobach sieciowych, pozwalaj

ą

ce na przeprowadzenie konfiguracji za pomoc

ą

stacji bezprzewodowych i przewodowych. W celu rozpocz

ę

cia konfiguracji

post

ę

puj według poni

ż

szych instrukcji.

Stacja Przewodowa

1. Upewnij si

ę

,

ż

e stacja przewodowa znajduje si

ę

w tej samej podsieci, co Punkt

Dost

ę

powy.

Domy

ś

lny Adres IP oraz Maska Podsieci Punktu Dost

ę

powego to:

Domy

ś

lny Adres IP: 192.168.2.1

Domy

ś

lna Maska Podsieci: 255.255.255.0

Skonfiguruj swój komputer PC w taki sposób, by wyst

ę

pował w tej samej

podsieci, co Punkt Dost

ę

powy.

8

1a) Windows 95/98/Me

1. Kliknij przycisk Start i wybierz Ustawienia, a nast

ę

pnie Panel

Sterowania. Pojawi si

ę

okno Panelu Sterowania.

2. Kliknij podwójnie ikon

ę

Sie

ć

/Network/. Pojawi si

ę

okno Sie

ć

/Network/.

3. Sprawd

ź

list

ę

Składników Sieci. Je

ś

li protokół TCP/IP nie jest

zainstalowany, kliknij przycisk Dodaj, by teraz zainstalowa

ć

t

ę

pozycj

ę

.

Je

ś

li TCP/IP jest zainstalowany, przejd

ź

do kroku 6.

4. W oknie dialogowym Typ Składnika Sieci, wybierz Protokół i kliknij

przycisk Dodaj.

5. W oknie dialogowym Wybierz Protokół Sieci, wybierz Microsoft i

TCP/IP, a nast

ę

pnie kliknij przycisk OK, by rozpocz

ąć

instalacj

ę

protokołu

TCP/IP. W celu doko

ń

czenia instalacji, by

ć

mo

ż

e b

ę

dziesz potrzebowa

ć

swojej płyty CD z Systemem Operacyjnym Windows.

6. Po zainstalowaniu protokołu TCP/IP, wró

ć

do okna dialogowego Sie

ć

/Network/. Wybierz TCP/IP z listy Składniki Sieci, a nast

ę

pnie kliknij

przycisk Wła

ś

ciwo

ś

ci /Properties/.

7. Sprawd

ź

ka

ż

d

ą

z zakładek i zweryfikuj nast

ę

puj

ą

ce ustawienia:

Powi

ą

zania: Client for Microsoft Networks i File and Printer Sharing for Microsoft

Networks.

Brama: Wszystkie pola puste.

Konfiguracja DNS: Wybierz – Wył

ą

cz DNS.

Konfiguracja WINS: Wybierz – Wył

ą

cz Rozdzielczo

ść

WINS.

•

Adres IP: Wybierz – Uzyskaj adres IP automatycznie. Okre

ś

l Adres IP

i Mask

ę

Podsieci jak w poni

ż

szym przykładzie.

Adres IP: 192.168.2.3 (Dost

ę

pny jest jakikolwiek Adres IP w obr

ę

bie 192.168.2.2

~ 192.168.2.254, nie wprowadzaj adresu 192.168.2.1)

Maska Podsieci: 255.255.255.0

9

8. Uruchom ponownie swój PC. Teraz komputer pozyska adres IP

automatycznie.

1b) Windows 2000

1. Kliknij przycisk Start i wybierz Ustawienia, a nast

ę

pnie Panel

Sterowania. Pojawi si

ę

okno Panelu Sterowania.

2. Kliknij podwójnie ikon

ę

Network and Dial-up Connections. W oknie

Network and Dialup Connection, kliknij podwójnie ikon

ę

Local Area

Connection. Pojawi si

ę

okno Local Area Connection.

3. W oknie Local Area Connection, kliknij przycisk Wła

ś

ciwo

ś

ci.

4. Sprawd

ź

list

ę

Składników Sieci. Powiniene

ś

dostrzec na li

ś

cie Internet

Protocol [TCP/IP]. Pod

ś

wietl t

ę

pozycj

ę

i kliknij przycisk Wła

ś

ciwo

ś

ci.

5. W oknie Wła

ś

ciwo

ś

ci pozycji - Internet Protocol (TCP/IP) – wybierz

„u

ż

yj nast

ę

puj

ą

cego Adresu IP i okre

ś

l Adres IP oraz Mask

ę

Podsieci jak

poni

ż

ej.

Adres IP: 192.168.2.3 (Dost

ę

pny jest jakikolwiek Adres IP w obr

ę

bie

192.168.2.2~192.168.2.254, nie wprowadzaj adresu 192.168.2.1)

Maska Podsieci: 255.255.255.0

6. Kliknij OK, by zatwierdzi

ć

ustawienie. Twój komputer posiada teraz

Adres IP, który przydzieliłe

ś

.

1c) Windows NT

1. Kliknij przycisk Start i wybierz Ustawienia, a nast

ę

pnie Panel

Sterowania. Pojawi si

ę

okno Panelu Sterowania.

2. Kliknij podwójnie ikon

ę

Sie

ć

/Network/. Pojawi si

ę

okno Sie

ć

/Network/.

Wybierz zakładk

ę

Protokół /Protocol/ na oknie Sie

ć

/Network/.

10

3. Sprawd

ź

, czy TCP/IP Protocol, znajduje si

ę

na li

ś

ci Składników Sieci.

Je

ś

li TCP/IP nie jest zainstalowany, kliknij przycisk Dodaj, by teraz

zainstalowa

ć

t

ę

pozycj

ę

. Je

ś

li TCP/IP jest zainstalowany, przejd

ź

do

kroku 5.

4. W oknie dialogowym Wybierz Protokół Sieci, wybierz TCP/IP Protokol,

a nast

ę

pnie kliknij przycisk OK, by rozpocz

ąć

instalacj

ę

protokołu TCP/IP.

W celu doko

ń

czenia instalacji, by

ć

mo

ż

e b

ę

dziesz potrzebowa

ć

swojej

płyty CD z Systemem Operacyjnym Windows.

5. Po zainstalowaniu protokołu TCP/IP, wró

ć

do okna dialogowego Sie

ć

/Network/. Wybierz TCP/IP z listy Składniki Sieci, a nast

ę

pnie kliknij

przycisk Wła

ś

ciwo

ś

ci /Properties/.

6. Sprawd

ź

ka

ż

d

ą

z zakładek i zweryfikuj nast

ę

puj

ą

ce ustawienia:

Adres IP: Wybierz “Okre

ś

l Adres IP”. Okre

ś

l Adres IP oraz Mask

ę

Podsieci jak w poni

ż

szym przykładzie.

Adres IP: 192.168.2.3 (Dost

ę

pny jest jakikolwiek Adres IP w obr

ę

bie

192.168.2.2~192.168.2.254, nie wprowadzaj 192.168.2.1)

Maska Podsieci: 255.255.255.0

Adres IP: Wybierz – Uzyskaj adres IP z serwera DHCP.

DNS: Wszystkie pola puste.

WINS: Wszystkie pola puste.

Routing: Wszystkie pola puste.

7. Kliknij OK, by potwierdzi

ć

ustawienia. Twój komputer posiada teraz

Adres IP, który przydzieliłe

ś

.

11

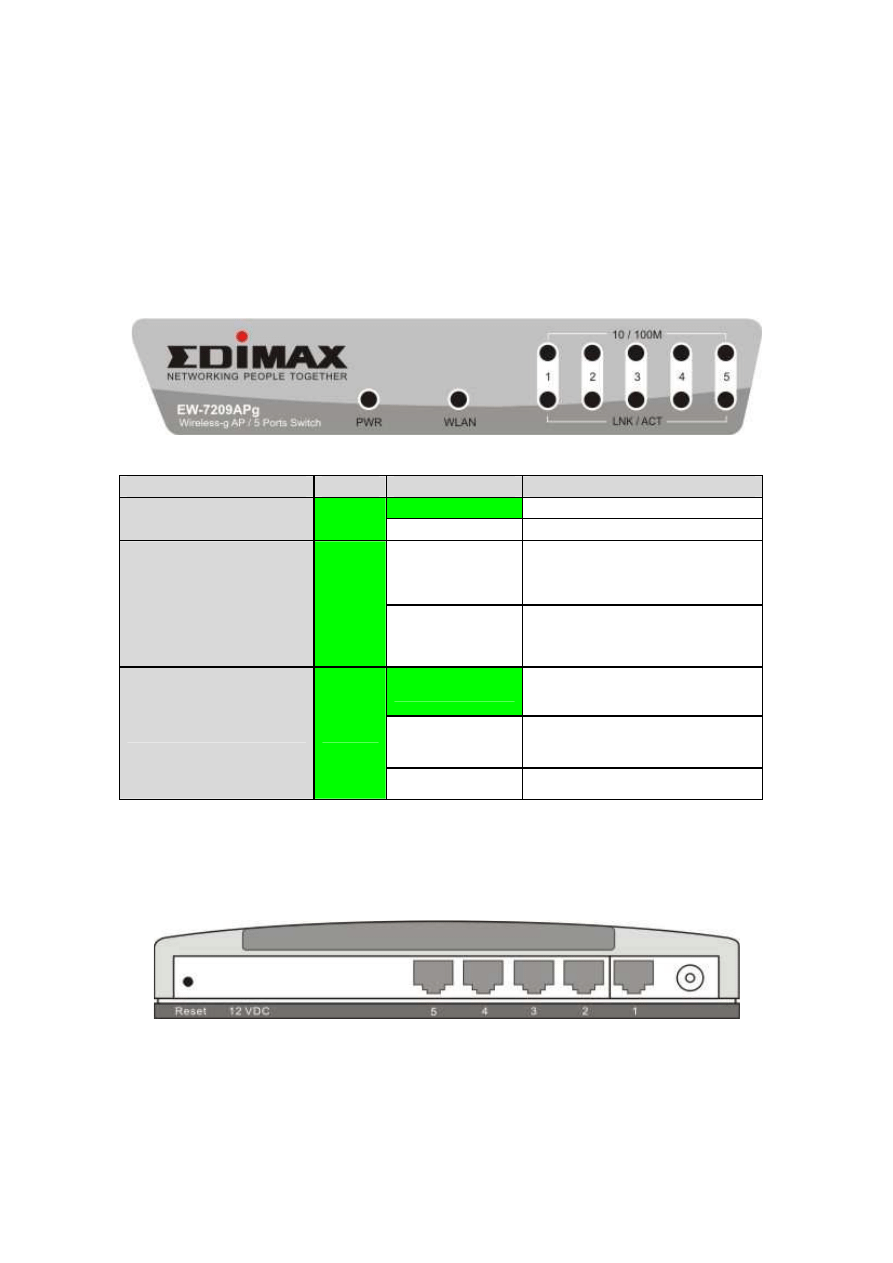

2. Wprowad

ź

adres 192.168.2.1 w Wyszukiwarce Sieciowej, by uzyska

ć

dost

ę

p

do narz

ę

dzia konfiguracji Punktu Dost

ę

powego.

3. W oknie pojawi si

ę

komunikat prosz

ą

cy o wprowadzenie Nazwy U

ż

ytkownika i

Hasła. Domy

ś

lna Nazwa U

ż

ytkownika i Hasło:.

Nazwa U

ż

ytkownika: Admin

Hasło: 1234

Wprowad

ź

domy

ś

ln

ą

nazw

ę

u

ż

ytkownika i Hasło, nast

ę

pnie bezpo

ś

rednio

naci

ś

nij przycisk OK.

4. Mo

ż

esz rozpocz

ąć

konfiguracj

ę

Punktu Dost

ę

powego.

Ze Stacji Bezprzewodowej

1. Upewnij si

ę

,

ż

e twoja stacja bezprzewodowa wyst

ę

puje w tej samej podsieci,

co Punkt Dost

ę

powy. Prosimy odnie

ść

si

ę

do pozycji „krok 1” powy

ż

ej w celu

skonfigurowania Adresu IP oraz Maski Podsieci stacji bezprzewodowej.

2. Podł

ą

czenie do Punktu Dost

ę

powego.

12

ESSID Punktu Dost

ę

powego to “default” i funkcja Szyfrowania WEP jest

wył

ą

czona. Upewnij si

ę

,

ż

e twoja stacja bezprzewodowa u

ż

ywa tego samego

ESSID, co Punkt Dost

ę

powy i ł

ą

czy twoj

ą

stacj

ę

bezprzewodowa z Punktem

Dost

ę

pu.

3. Wprowad

ź

192.168.2.1 w Wyszukiwarce Sieciowej, by uzyska

ć

dost

ę

p do

narz

ę

dzia konfiguracji Punktu Dost

ę

powego.

4. Wprowad

ź

Nazw

ę

U

ż

ytkownika i Hasło, kliknij przycisk OK., teraz mo

ż

esz

skonfigurowa

ć

Punkt Dost

ę

powy.

3.2 Konfiguracja Punktu Dost

ę

powego

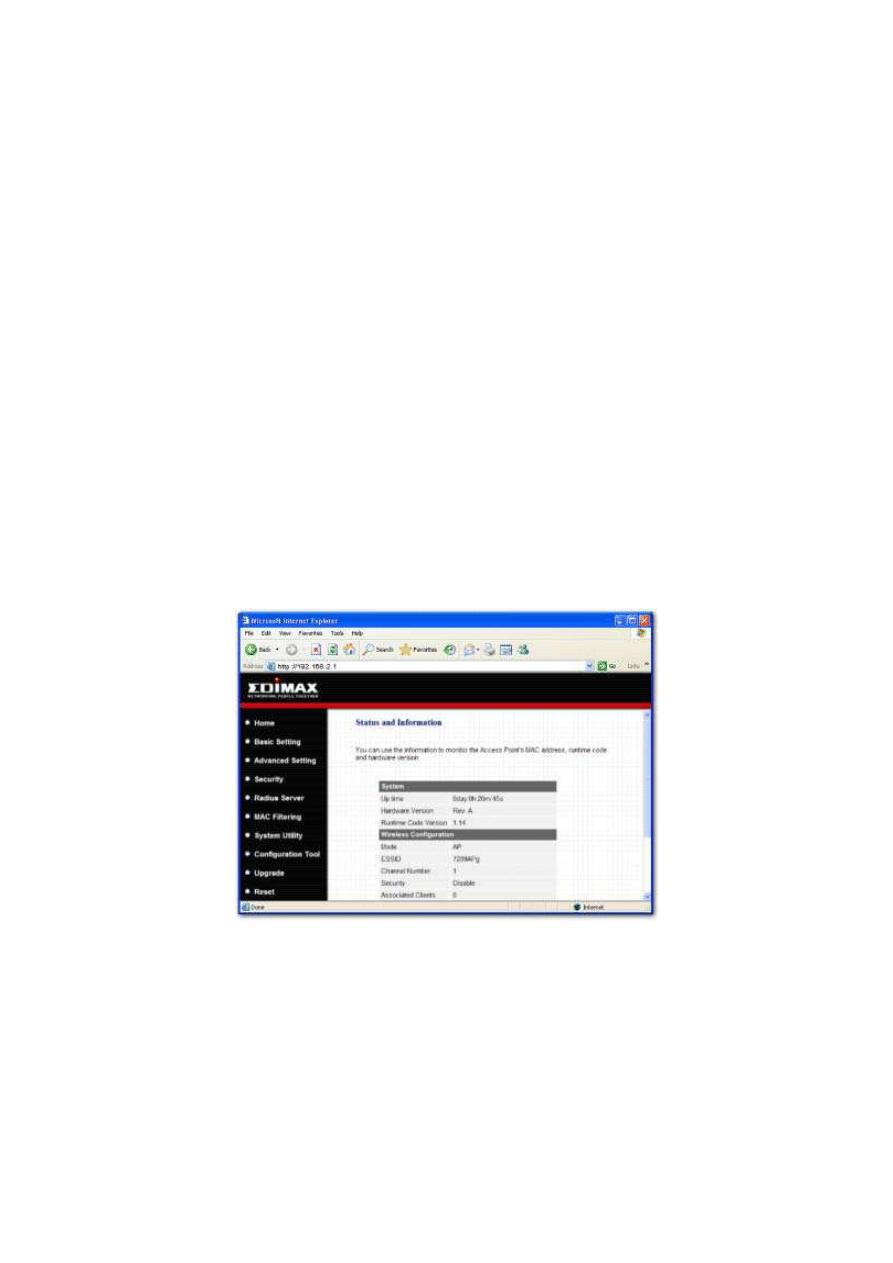

3.2.1 Status i Informacja

Na tym ekranie wy

ś

wietlane s

ą

informacje ogólne na temat Punktu

Dost

ę

powego, jak: nazwa Aliasu, Wersja Oprogramowania, ESSID, Numer

Kanału, Status, Adres IP, Adres MAC, itd.

3.2.2 Ustawienia w Trybie Bezprzewodowym

Niniejszy Punkt Dost

ę

powy obsługuje tryby AP, Station /Stacja/, Bridge /Most/ i

WDS. “AP Mode” /Tryb AP/ to czysta funkcja “Punkt Dost

ę

powy”. Najprostszym

sposobem rozbudowania bezprzewodowej sieci LAN, jest u

ż

ywanie “AP Mode”.

13

“Station Mode” /Tryb Stacji/ udost

ę

pnia funkcj

ę

poł

ą

czenia si

ę

z innym AP bez

funkcji bridge /mostu/. “AP Bridge Mode” udost

ę

pnia funkcj

ę

mostu dla wi

ę

cej ni

ż

2 przewodowych sieci Ethernet za pomoc

ą

bezprzewodowej sieci LAN. Mo

ż

esz

u

ż

y

ć

dwóch Punktów Dost

ę

pu w trybie “AP Bridge-Point to Point mode” do

uruchomienia mostu dla 2 przewodowych sieci Ethernet. Je

ś

li chcesz utworzy

ć

most dla wi

ę

cej ni

ż

dwóch przewodowych sieci Ethernet, musisz w tym celu

posłu

ż

y

ć

si

ę

odpowiedni

ą

liczb

ą

Punktów Dost

ę

pu z ustawionym trybem “AP

Bridge-Point to Multi-Point mode”. Punkt Dost

ę

powy w trybie “AP Bridge-Point to

Point mode” lub “AP Bridge-Point to Multi-Point mode” mo

ż

e by

ć

u

ż

yty tylko do

poł

ą

czenia mostem przewodowych sieci Ethernet. Urz

ą

dzenie nie mo

ż

e przyj

ąć

poł

ą

czenia z innej bezprzewodowej stacji w tym samym czasie. Je

ś

li chcesz, by

Punkt Dost

ę

powy ł

ą

czył mostem przewodow

ą

sie

ć

Ethernet i

ś

wiadczył usługi

ł

ą

czeniowe dla innej bezprzewodowej stacji w tym samym czasie, wówczas

nale

ż

y ustawi

ć

Punkt Dost

ę

powy w trybie “AP Bridge-WDS mode”. Innymi słowy,

funkcja “AP Bridge-WDS mode” stanowi kombinacj

ę

“AP mode” i “AP Bridge-

Point to Multi-Point mode”.

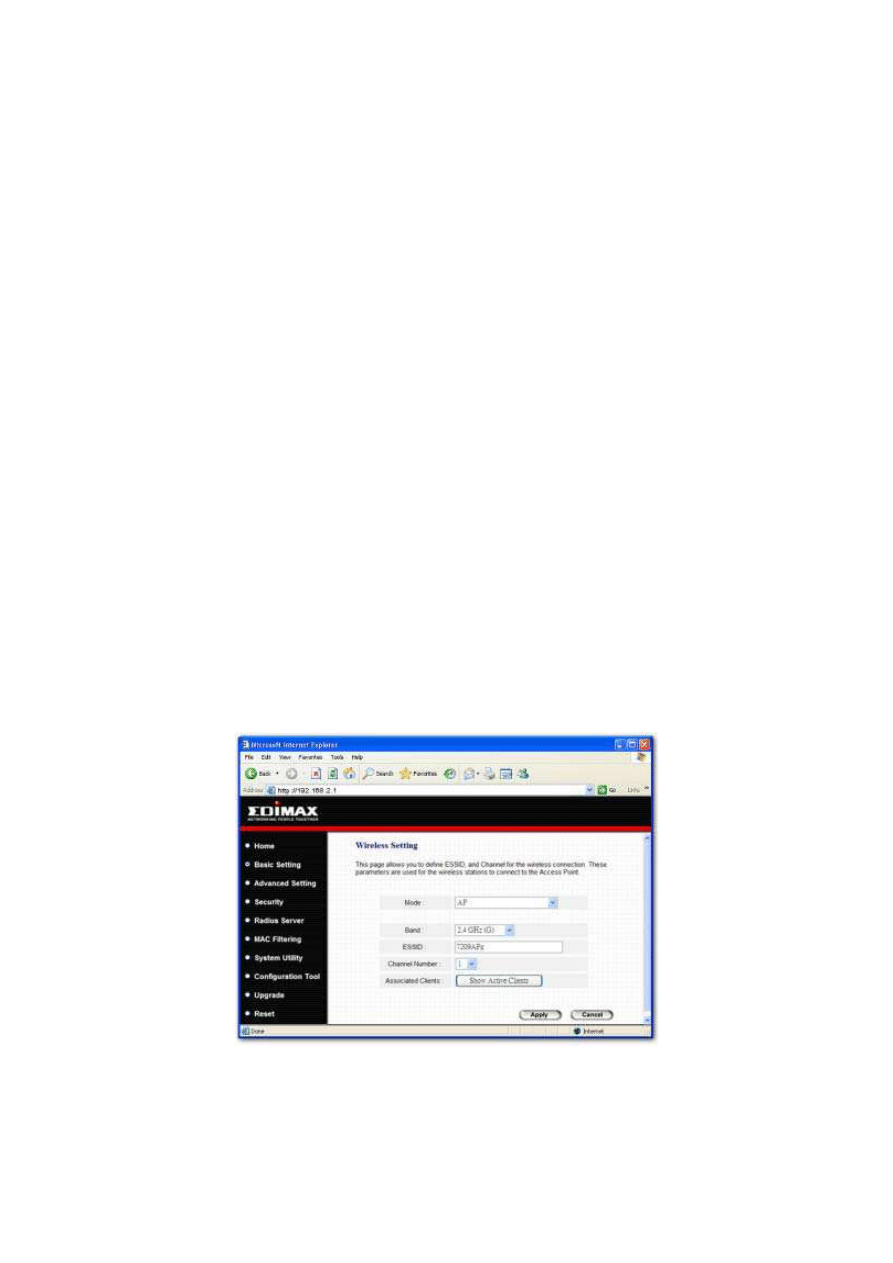

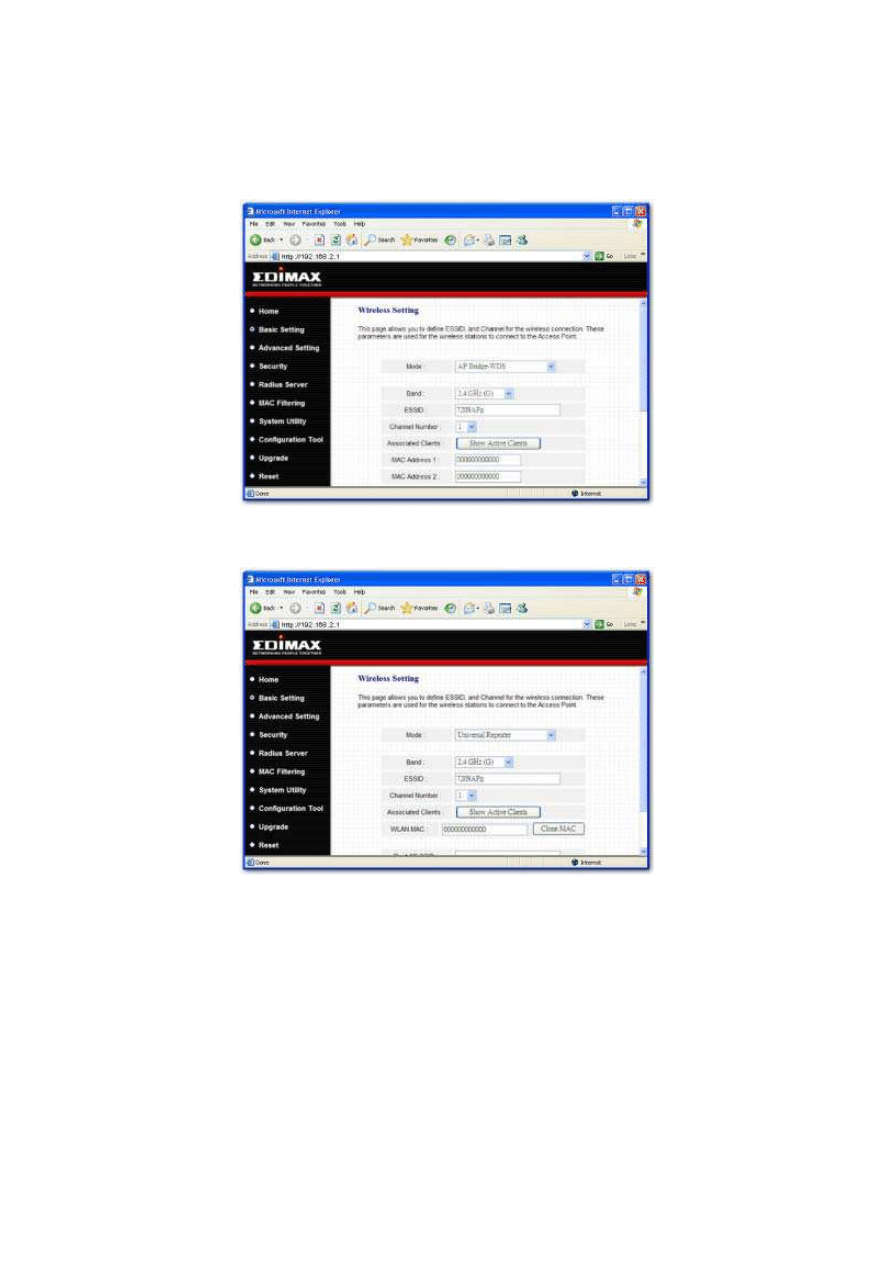

Strona Ustawie

ń

trybu AP:

14

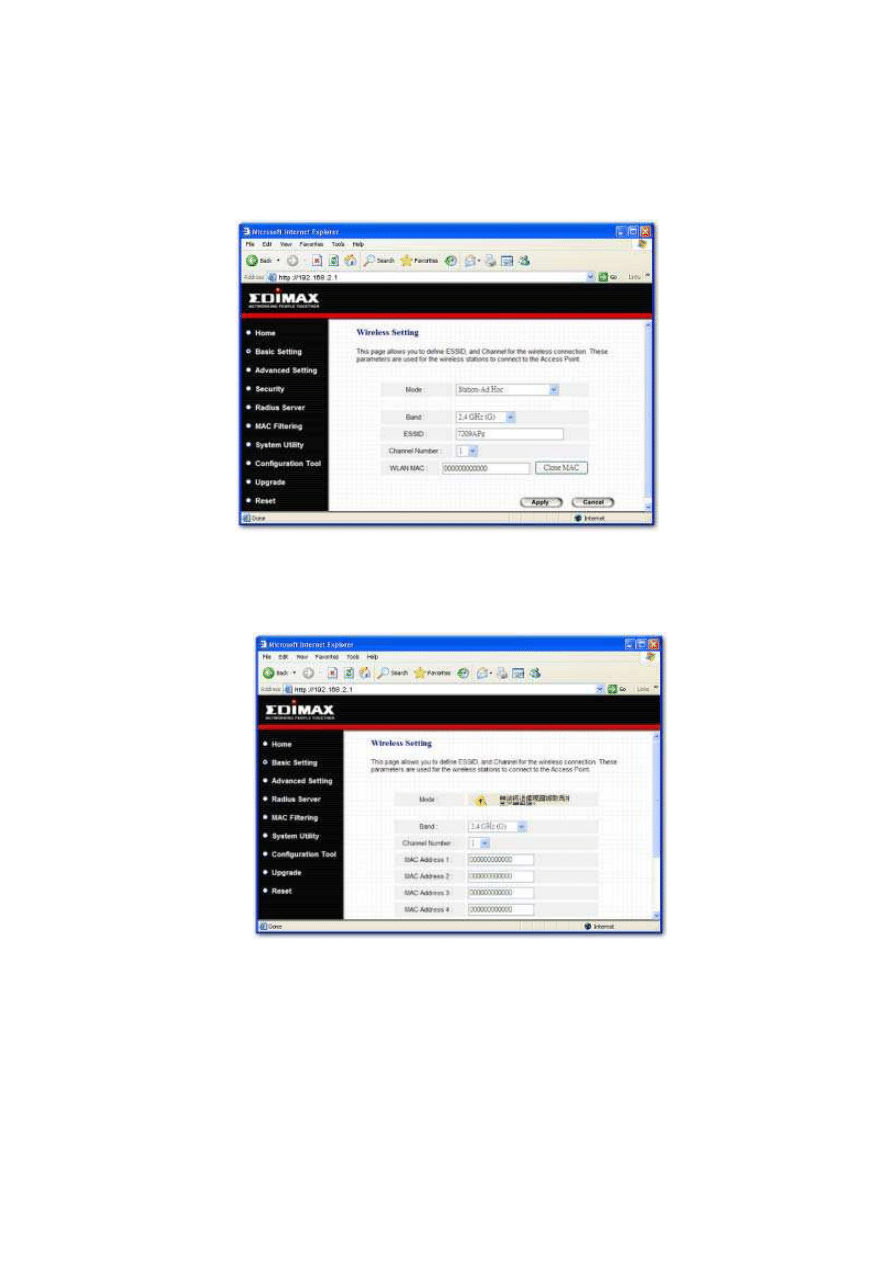

Strona Ustawie

ń

trybu Station-Ad Hoc:

Strona Ustawie

ń

trybu Infrastruktura Stacji:

15

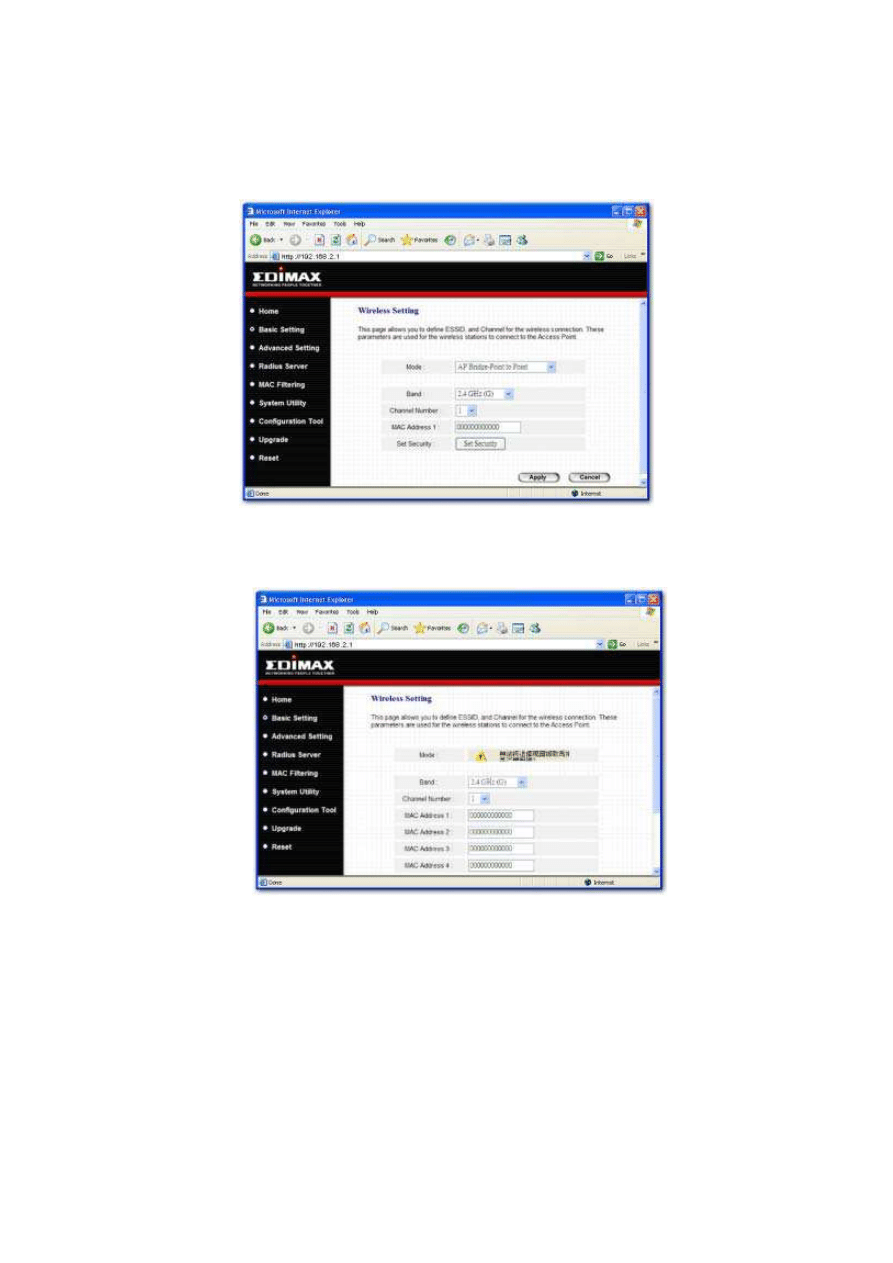

Strona Ustawie

ń

trybu „AP Bridge-Point to Point”:

Strona Ustawie

ń

trybu „AP Bridge-Point to Multi-Point”:

16

Strona Ustawie

ń

trybu „AP Bridge-WDS”:

Strona Ustawie

ń

trybu „Universal Repeater”:

17

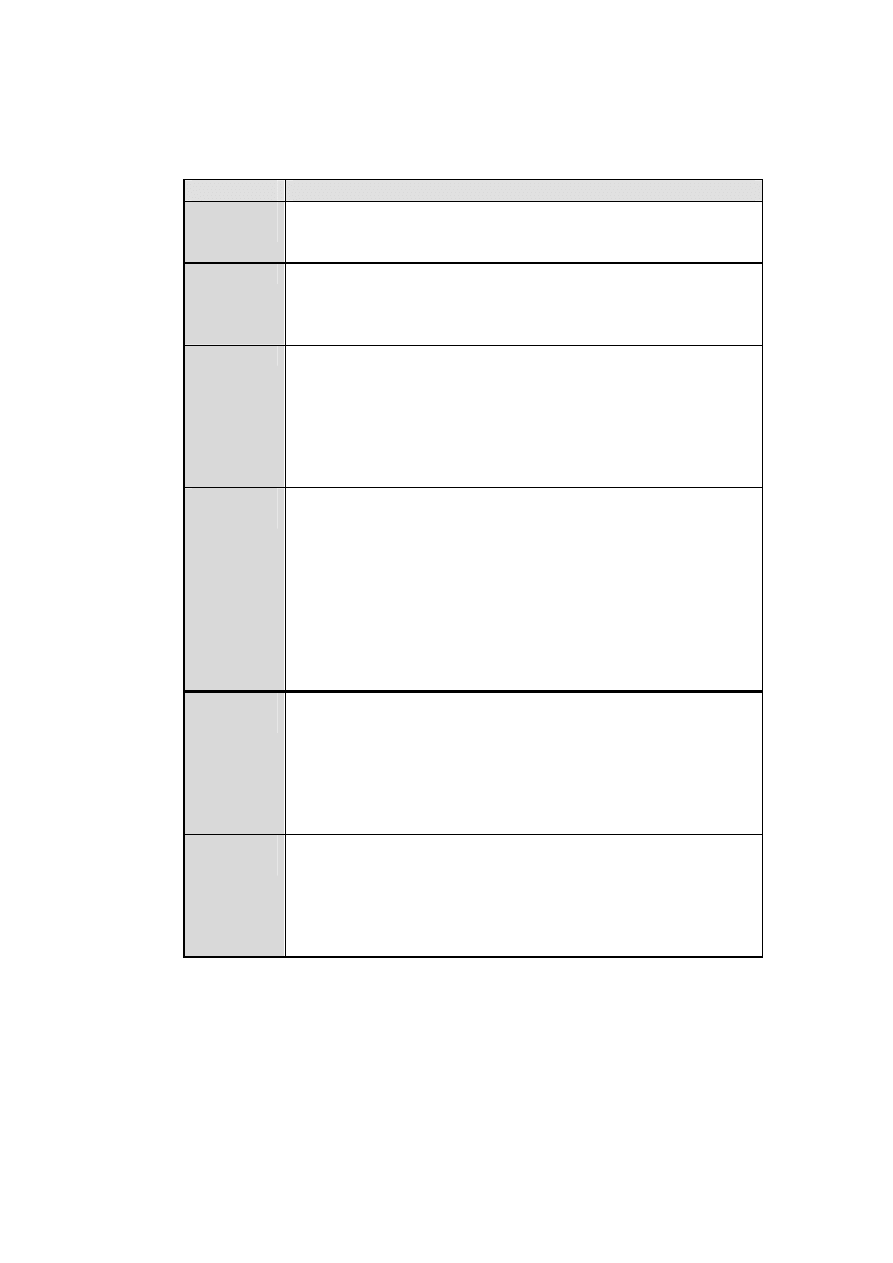

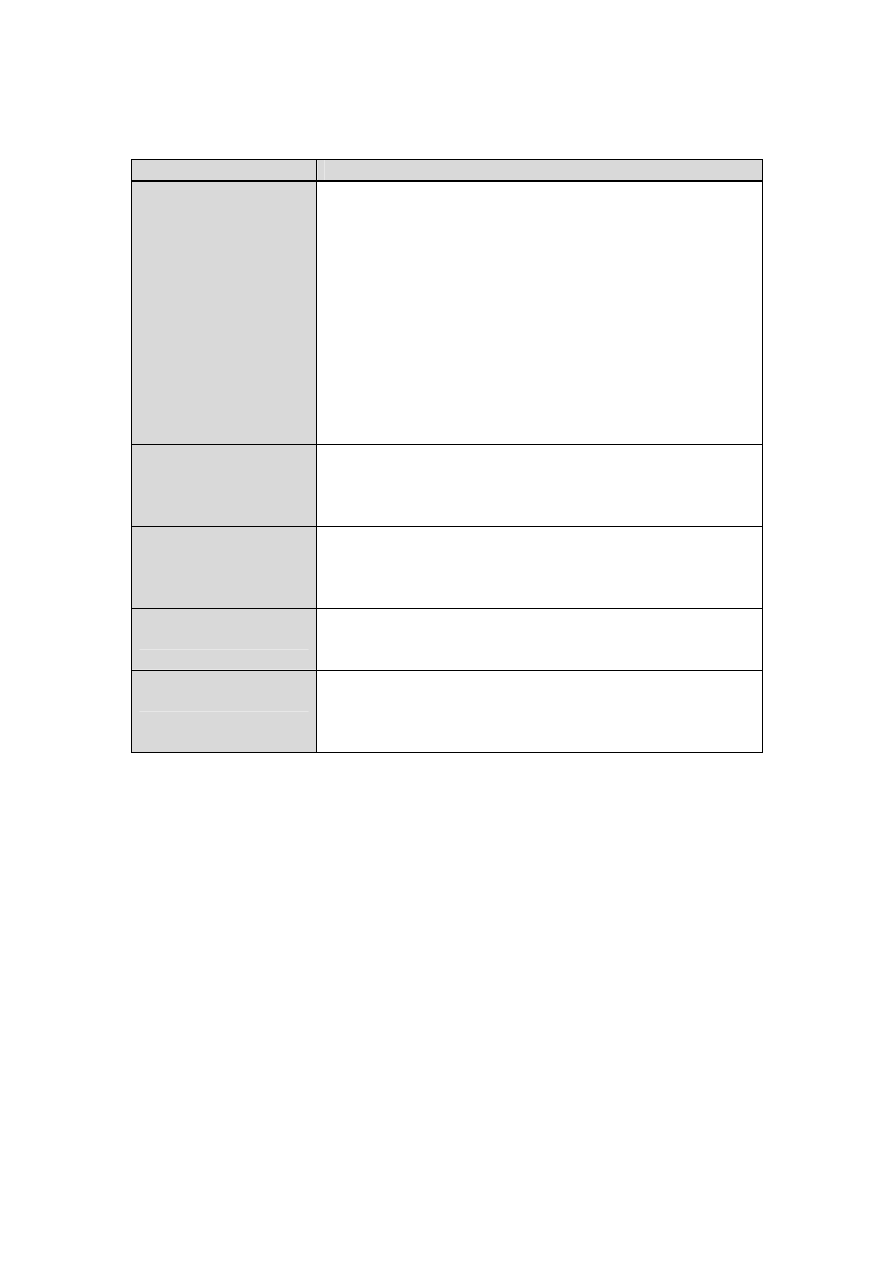

Parametr

Opis

Nazwa

Aliasu

Nazwa Aliasu dla tego Punktu Dost

ę

powego. Nale

ż

y

przypisa

ć

Nazw

ę

Aliasu w trybie “AP mode” i “AP Bridge-

WDS mode”.

Pasmo

Umo

ż

liwia ustawienie AP w ustalonym trybie 802.11b lub

802.11g. Mo

ż

esz równie

ż

wybra

ć

tryb B+G w celu

umo

ż

liwienia automatycznego wyboru poł

ą

czenia AP

802.11b i 802.11g.

ESSID

ESSID (do 31 drukowalnych znaków w kodzie ASCII) to

unikalna nazwa identyfikowana we WLAN. Identyfikator ID

chroni przed przypadkowym zł

ą

czeniem s

ą

siednich sieci

WLAN. Prosimy upewni

ć

si

ę

,

ż

e ESSID wszystkich stacji

tej samej sieci WLAN s

ą

identyczne. Domy

ś

lne ustawienie

ESSID to “default”. Nale

ż

y przypisa

ć

Nazw

ę

Aliasu w

trybie “AP mode” i “AP Bridge-WDS mode”.

Numer

Kanału

Wybierz odpowiedni kanał z dostarczonej listy,

odpowiadaj

ą

cy twoim ustawieniom sieciowym. Kanały

mog

ą

by

ć

ró

ż

ne w zale

ż

no

ś

ci od kraju.

Kanał 1-11 (Ameryka Północna)

Kanał 1-14 (Japonia)

Kanał 1-13 (Europa)

Dost

ę

pnych jest 14 kanałów.

Nale

ż

y przypisa

ć

Nazw

ę

Aliasu w trybie “AP mode”, “AP

Bridge-Point to Point mode”, “AP Bridge-Point to Multi-

Point mode” i “AP Bridge-WDS mode”.

Adres

MAC

Je

ś

li chcesz poł

ą

czy

ć

mostem wi

ę

cej ni

ż

jedn

ą

sie

ć

Ethernet za pomoc

ą

bezprzewodowej sieci LAN, musisz

ustawi

ć

Punkt Dost

ę

powy w trybie “AP Bridge-Point to

Point mode”, “AP Bridge-Point to Multi-Point mode” lub “AP

Bridge-WDS mode”. Musisz wprowadzi

ć

Adres MAC

innego Punktu Dost

ę

powego, który „przyst

ą

pi” do

mostkowanej sieci.

Klienci

Powi

ą

zani

Kliknij przycisk “Show Active Clients” /Poka

ż

Aktywnych

Klientów/, wówczas pojawi si

ę

okno “Active Wireless Client

Table” /Tabela Aktywnych Klientów Bezprzewodowych/.

Mo

ż

esz tu przejrze

ć

status wszystkich aktywnych

bezprzewodowych stacji, które ł

ą

cz

ą

si

ę

z Punktem

Dost

ę

powym.

Kliknij przycisk Apply /Zastosuj/ znajduj

ą

cy si

ę

w dolnej cz

ęś

ci ekranu, by

zapisa

ć

powy

ż

sze konfiguracje. Mo

ż

esz teraz skonfigurowa

ć

inne sekcje lub

rozpocz

ąć

korzystanie z Punktu Dost

ę

powego.

18

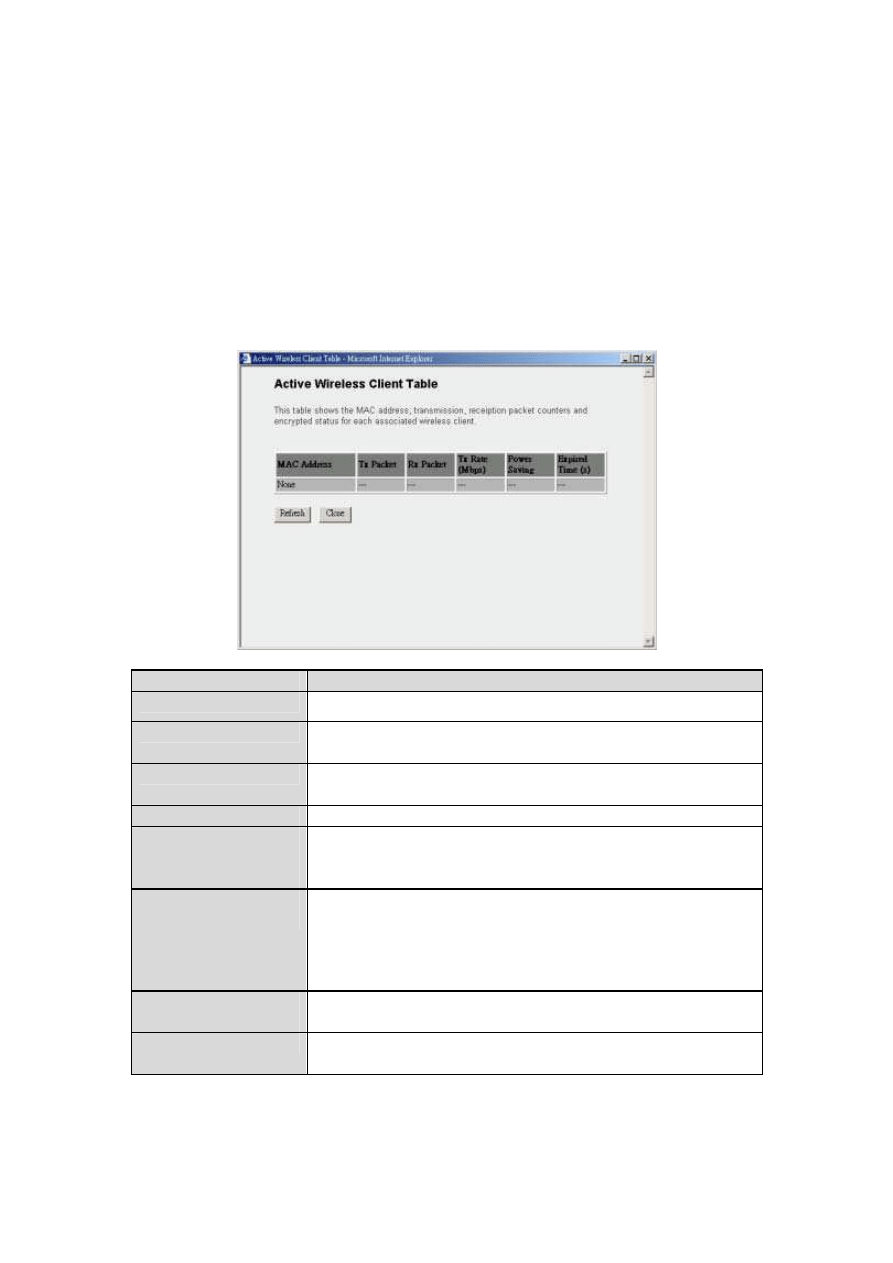

Tabela Aktywnych Klientów Bezprzewodowych

“Active Wireless Client Table” zapisuje status wszystkich aktywnych

bezprzewodowych stacji, które ł

ą

cza si

ę

z Punktem Dost

ę

pu. W tabeli mo

ż

esz

przejrze

ć

Adres MAC, Liczb

ę

Wysłanych Pakietów, Liczb

ę

Otrzymanych

Pakietów i Status Szyfrowania ka

ż

dego aktywnego klienta bezprzewodowego.

Parametr

Opis

Adres MAC

Adres MAC tej aktywnej stacji bezprzewodowej.

Tx Packet

Liczba wysłanych pakietów, wysłanych z tej aktywnej

stacji bezprzewodowej.

Rx Packet

Liczba otrzymanych pakietów przez te aktywn

ą

stacj

ę

bezprzewodow

ą

.

TX Rate

Szybko

ść

transmisji w Mbps.

Power Saving

/Oszcz

ę

dno

ść

Energii/

Pokazuje, czy klient bezprzewodowy znajduje si

ę

w

trybie oszcz

ę

dno

ś

ci energii „Power Saving mode”.

Expired Time

/Czas Wyga

ś

ni

ę

cia/

Czas przed rozł

ą

czeniem. Je

ś

li sie

ć

bezprzewodowa

pozostaje w bezczynno

ś

ci dłu

ż

ej ni

ż

„Czas

Wyga

ś

ni

ę

cia”, Punkt Dost

ę

powy rozł

ą

czy j

ą

. Stacja

bezprzewodowa musi poł

ą

czy

ć

si

ę

ponownie, gdy stanie

si

ę

aktywna.

Refresh

/Od

ś

wie

ż

anie/

Od

ś

wie

ż

a “Tabel

ę

Aktywnych Klientów

Bezprzewodowych”.

Close /Zamykanie/

Od

ś

wie

ż

a “Tabel

ę

Aktywnych Klientów

Bezprzewodowych”.

19

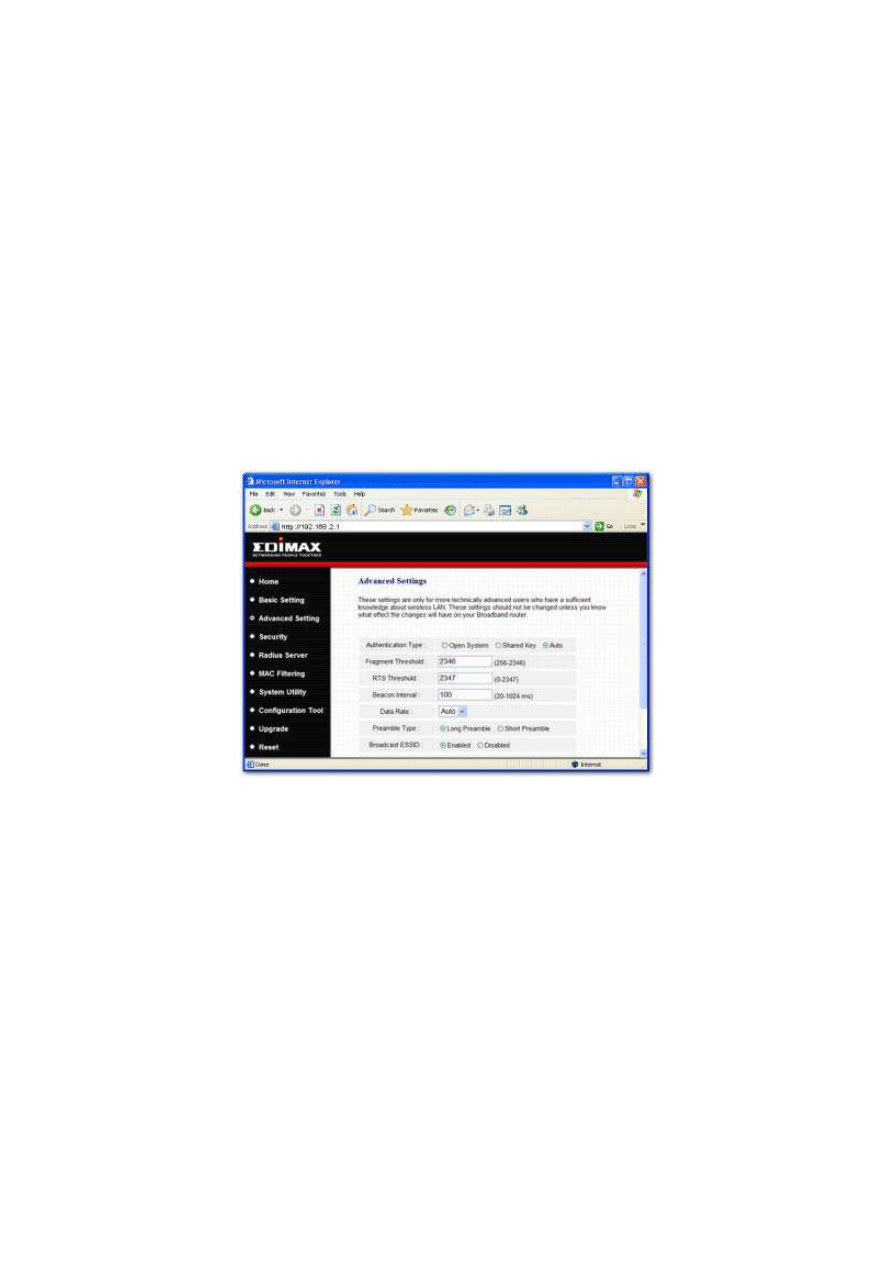

3.2.3 Ustawienia Zaawansowane

Mo

ż

esz ustawi

ć

zaawansowane parametry tego Punktu Dost

ę

powego. Nale

ż

do

nich: Typ Uwierzytelnienia, Warto

ść

Graniczna Fragmentu, Warto

ść

Graniczna

RTS, Interwał Boi, Okres DTIM, Szybko

ść

Transmisji, Transmisja ESSID, tryb

Pr

ę

dko

ś

ci Działania, Ochrona CTS, Tryb Transmit Bust. Nie powiniene

ś

zmienia

ć

parametrów, je

ś

li nie wiesz, jaki wpływ poczyni

ą

zmiany na

funkcjonowanie Punktu Dost

ę

powego.

20

Parametr

Opis

Authentication Type

/Typ

Uwierzytelnienia/

Mamy dwa typy uwierzytelniania: “Open System”

/System Otwarty/ i “Shared Key” /Klucz Dzielony/. Je

ś

li

wybierzesz “Open System”, wówczas stacje

bezprzewodowe mog

ą

powi

ą

za

ć

si

ę

z tym Punktem

Dost

ę

pu bez szyfrowania WEP. Je

ś

li wybierzesz

“Shared Key”, musisz równie

ż

ustawi

ć

klucz WEP na

stronie “Encryption” /Szyfrowanie/ i stacje

bezprzewodowe powinny u

ż

ywa

ć

szyfrowania WEP w

fazie uwierzytelniania, by powi

ą

za

ć

si

ę

z tym Punktem

Dost

ę

pu. Je

ś

li wybierzesz “Auto”, klient

bezprzewodowy mo

ż

e powi

ą

za

ć

si

ę

z tym Punktem

Dost

ę

pu poprzez u

ż

ycie jednego z przedstawionych

typów uwierzytelniania.

Fragment Threshold

/Warto

ść

Graniczna

Fragmentu/

“Fragment Threshold” okre

ś

la maksymalny rozmiar

pakietu w trakcje fragmentacji danych przeznaczonych

do transmisji. Je

ś

li ustawisz t

ę

warto

ść

zbyt nisko, całe

urz

ą

dzenie b

ę

dzie pracowa

ć

niewła

ś

ciwie.

RTS Threshold /

Warto

ść

Graniczna

RTS/

Gdy rozmiar pakietu jest mniejszy ni

ż

warto

ść

graniczna RTS, wówczas Punkt Dost

ę

powy nie b

ę

dzie

u

ż

ywa

ć

mechanizmu RTS/CTS do wysłania tego

pakietu.

Beacon Interval

/Interwał Boi/

Przedział czasu, w którym ten Punkt Dost

ę

powy

emituje „

ś

wiatło latarni”. Jest to funkcja u

ż

ywana do

synchronizacji sieci bezprzewodowych.

Data Rate / Szybko

ść

Transmisji/

To szybko

ść

, z jak

ą

Punkt Dost

ę

powy transmituje

pakiety danych. Punkt Dost

ę

powy b

ę

dzie u

ż

ywa

ć

mo

ż

liwie najwi

ę

kszej warto

ś

ci transmisji pakietów

danych.

21

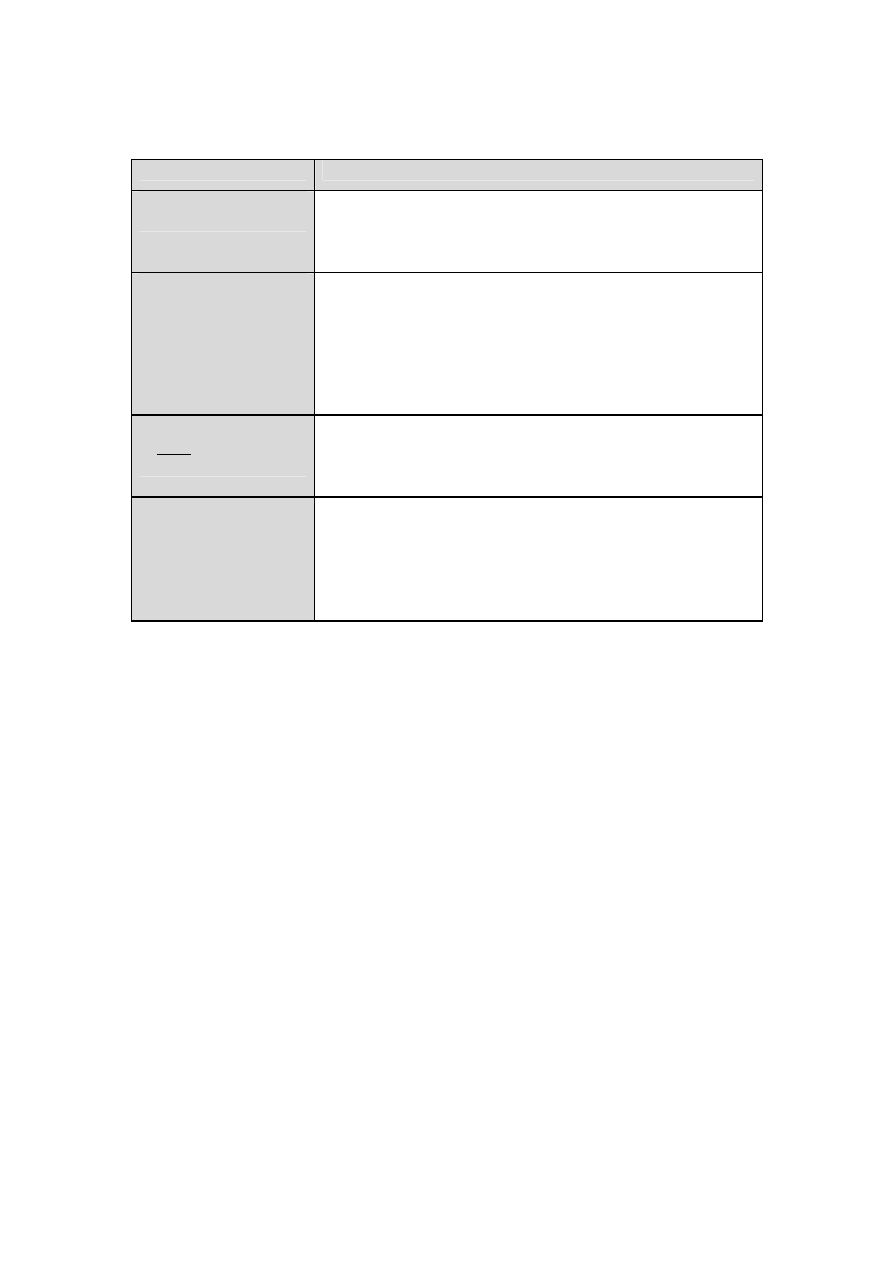

Parametr

Opis

Preamble Type

/Typ Wst

ę

pu/

“Długi Wst

ę

p” mo

ż

e dostarczy

ć

lepszej kompatybilno

ś

ci

bezprzewodowej sieci LAN, podczas gdy “Krótki

Wst

ę

p” mo

ż

e zapewni

ć

lepsze funkcjonowanie

bezprzewodowej sieci LAN.

Broadcast ESSID

/Rozsyłanie ESSID/

Je

ś

li uruchomisz funkcj

ę

“Broadcast ESSID”, ka

ż

da

bezprzewodowa stacja znajduj

ą

ca si

ę

w zasi

ę

gu tego

Punktu Dost

ę

powego w łatwy sposób mo

ż

e wykry

ć

ten

Punkt Dost

ę

powy. Je

ś

li budujesz publiczn

ą

sie

ć

bezprzewodow

ą

, wówczas zaleca si

ę

korzystanie z tej

własno

ś

ci. Wył

ą

czenie funkcji “Broadcast ESSID”

b

ę

dzie skutkowa

ć

wi

ę

kszym bezpiecze

ń

stwem.

IAPP

/ang. Inter-Access

Point Protocol/

Je

ś

li uruchomisz funkcj

ę

“IAPP”, zezwoli to na roaming

stacji bezprzewodowej pomi

ę

dzy APP wł

ą

czonego

Punktu Dost

ę

powego w obr

ę

bie tej samej

bezprzewodowej sieci LAN.

802.11g Protection

/Ochrona 802.11g/

Zwana równie

ż

Ochron

ą

CTS. Zalecane jest wł

ą

czenie

mechanizmu ochrony. Mechanizm ten jest w stanie

zmniejszy

ć

tempo kolizji danych pomi

ę

dzy stacjami

bezprzewodowymi 802.11b i 802.11g. Gdy tryb

ochrony jest wł

ą

czony, przepustowo

ść

AP b

ę

dzie nieco

ni

ż

sza ze wzgl

ę

du na du

żą

ilo

ść

ramek w transmisji.

Kliknij przycisk Apply /Zastosuj/ znajduj

ą

cy si

ę

w dolnej cz

ęś

ci ekranu, by

zapisa

ć

powy

ż

sze konfiguracje. Mo

ż

esz teraz skonfigurowa

ć

inne sekcje lub

rozpocz

ąć

korzystanie z Punktu Dost

ę

powego.

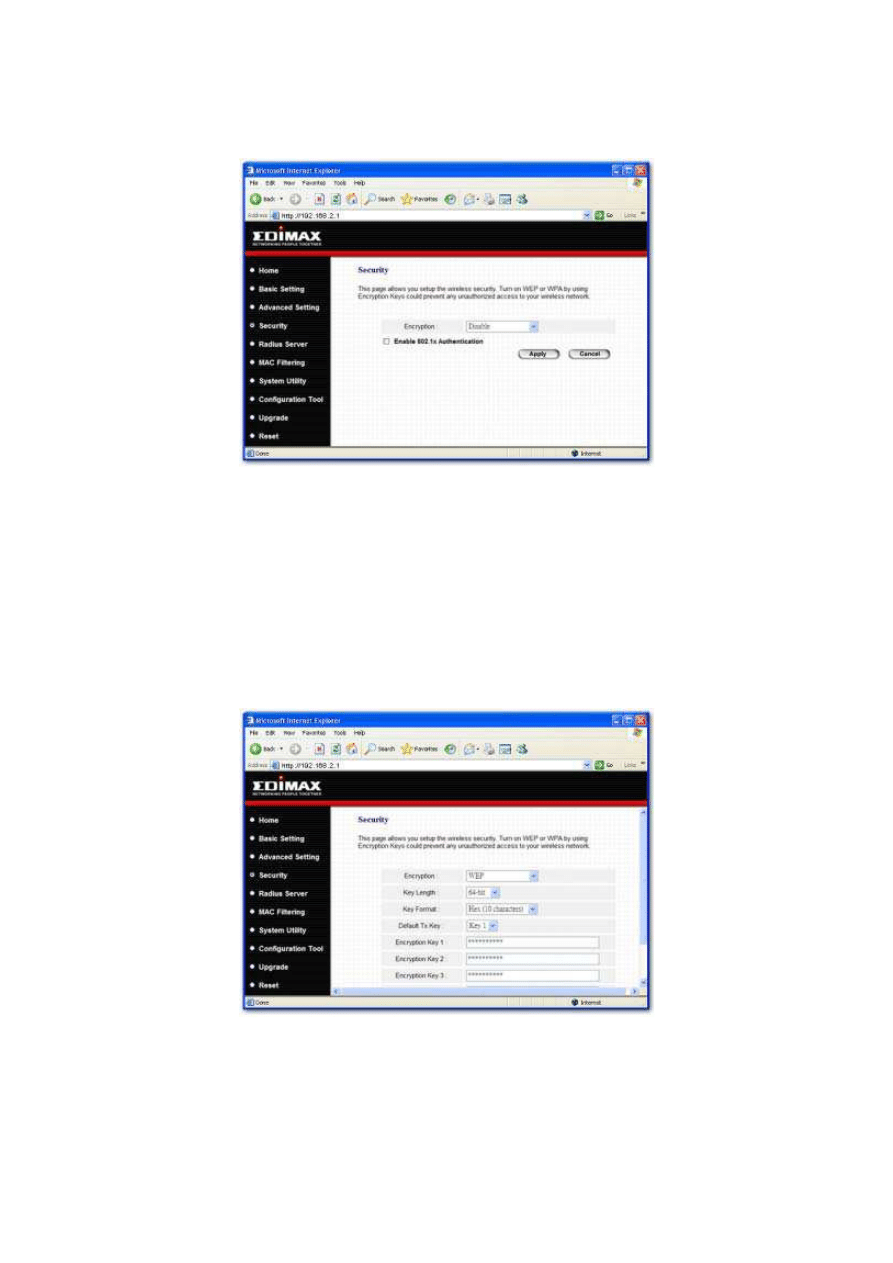

3.2.4 Bezpiecze

ń

stwo

Niniejszy Punkt Dost

ę

powy posiada funkcje kompletnej ochrony bezprzewodowej

sieci LAN, wł

ą

cznie z WEP, IEEE 802.11x, IEEE 802.11x wraz z WEP, WPA

wraz z funkcj

ą

„pre-shared key” i WPA z RADIUS. Za sprawa tych funkcji

bezpiecze

ń

stwa,

dostajecie

Pa

ń

stwo

mo

ż

liwo

ść

ochrony

waszej

bezprzewodowej sieci LAN przed nielegalnym dost

ę

pem. Prosimy upewni

ć

si

ę

,

ż

e wasze stacje bezprzewodowe u

ż

ywaj

ą

tych samych funkcji bezpiecze

ń

stwa.

22

WEP

WEP - to algorytm uwierzytelniania, który chroni autoryzowanych u

ż

ytkowników

Bezprzewodowego LAN przed podsłuchiwaniem Typ Uwierzytelnienia oraz klucz

WEP stacji bezprzewodowych musi by

ć

taki sam, jak dla Punktu Dost

ę

powego.

Ten Punkt Dost

ę

powy obsługuje funkcje Szyfrowania 64/128-bit WEP. Dzi

ę

ki tej

funkcji, wasze dane b

ę

d

ą

transmitowane w sieci bezprzewodowej w bezpieczny

sposób.

23

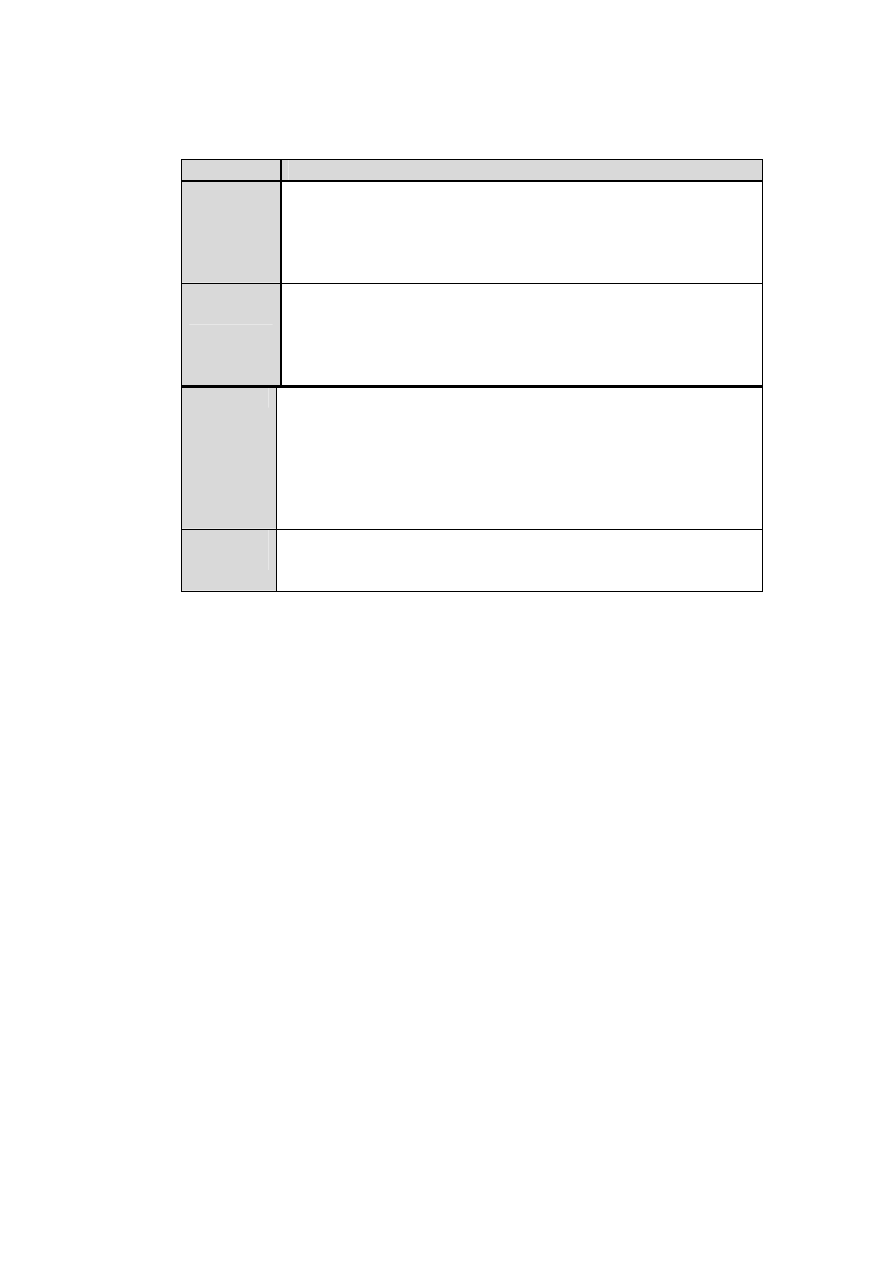

Parametr

Opis

Długo

ść

Klucza

Mo

ż

esz wybra

ć

64-bitowy lub 128 bitowy klucz do

zaszyfrowania wysyłanych danych. Dłu

ż

szy klucz WEP

wprowadza wy

ż

szy poziom bezpiecze

ń

stwa, jednocze

ś

nie

wydajno

ść

zostaje zmniejszona. Mo

ż

na wybra

ć

opcj

ę

Disable /Wył

ą

cz/, be wysyła

ć

dane bez szyfrowania.

Format

Klucza

Do klucza WEP mo

ż

na zastosowa

ć

znaki ASCII (format

alfanumeryczny) lub znaki Kodu Szesnastkowego (w

zakresie “A-F”, “a-f” i “0-9”). Dla przykładu:

Znaki ASCII: guest

Znaki Kodu Szesnastkowego: 12345abcde

Klucz 1-4 Klucze WEP s

ą

stosowane do szyfrowani danych

wysyłanych w sieci bezprzewodowej. Wprowad

ź

znaki w

pole tekstowe przestrzegaj

ą

c poni

ż

szych zasad:

WEP 64-bit: wprowad

ź

10-znaków Kodu Szesnastkowego

(w zakresie “A-F”, “a-f” i “0-9”) lub 5-znaków ASCII.

WEP 128-bit: wprowad

ź

26-znaków Kodu Szesnastkowego

(w zakresie “A-F”, “a-f” i “0-9”) lub 13-znaków ASCII.

Klucz

Domy

ś

lny

Wybierz jeden z czterech kluczy do zaszyfrowania swoich

danych. Tylko klucz wybrany w polu “Default key” b

ę

dzie

skuteczny.

Kliknij przycisk Apply /Zastosuj/ znajduj

ą

cy si

ę

w dolnej cz

ęś

ci ekranu, by

zapisa

ć

powy

ż

sze konfiguracje. Mo

ż

esz teraz skonfigurowa

ć

inne sekcje lub

rozpocz

ąć

korzystanie z Punktu Dost

ę

powego.

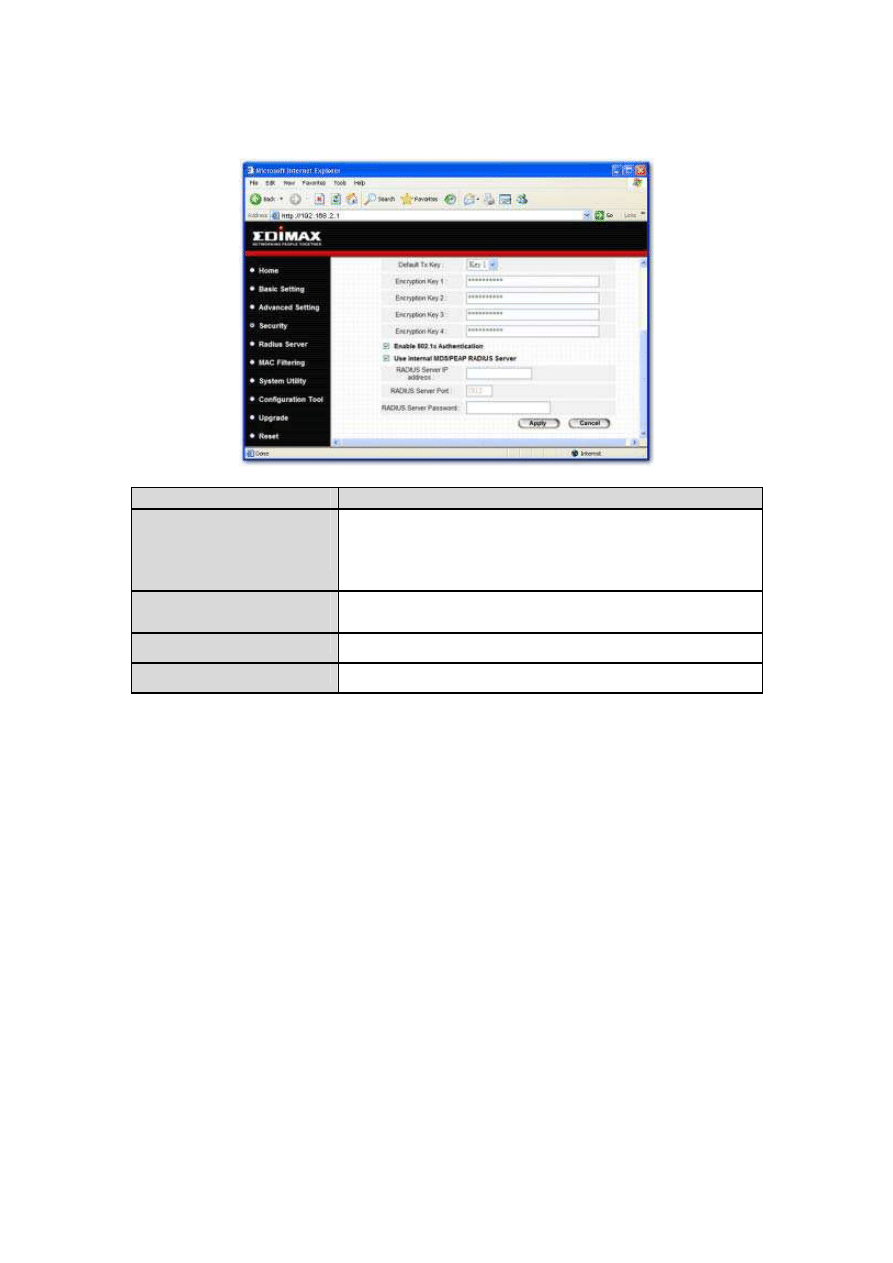

IEEE 802.1x

IEEE 802.1x jest protokołem uwierzytelniania. Ka

ż

dy U

ż

ytkownik musi

posługiwa

ć

si

ę

czynnym kontem, by móc zalogowa

ć

si

ę

do tego Punktu

Dost

ę

powego zanim uzyska dost

ę

p do bezprzewodowej sieci LAN.

Uwierzytelnianie jest przetwarzane za sprawa serwera RADIUS. Mo

ż

esz

posługiwa

ć

si

ę

zewn

ę

trznym serwerem RADIUS lub serwerem RADIUS

wbudowanym w Punkt Dost

ę

powy. Ten tryb uwierzytelnia u

ż

ytkownika w

standardzie IEEE 802.1x, ale nie przeprowadza szyfrowania danych w trakcie

komunikacji.

24

Parametr

Opis

U

ż

ywanie

Wewn

ę

trznego Serwera

MD5/PEAP RADIUS

W celu przeprowadzenia procesu uwierzytelniania

mo

ż

esz wybra

ć

posługiwanie si

ę

wewn

ę

trznym

Serwerem RADIUS. Wewn

ę

trzny Serwer RADIUS

u

ż

ywa metody uwierzytelniania MD5/PEAP.

Adres IP Serwera

RADIUS

Adres IP zewn

ę

trznego Serwera RADIUS.

RADIUS Serwer Port

Port roboczy zewn

ę

trznego Serwera RADIUS.

Hasło Serwera RADIUS Hasło u

ż

ywane przez zewn

ę

trzny Serwer RADIUS.

Kliknij przycisk Apply /Zastosuj/ znajduj

ą

cy si

ę

w dolnej cz

ęś

ci ekranu, by

zapisa

ć

powy

ż

sze konfiguracje. Mo

ż

esz teraz skonfigurowa

ć

inne sekcje lub

rozpocz

ąć

korzystanie z Punktu Dost

ę

powego.

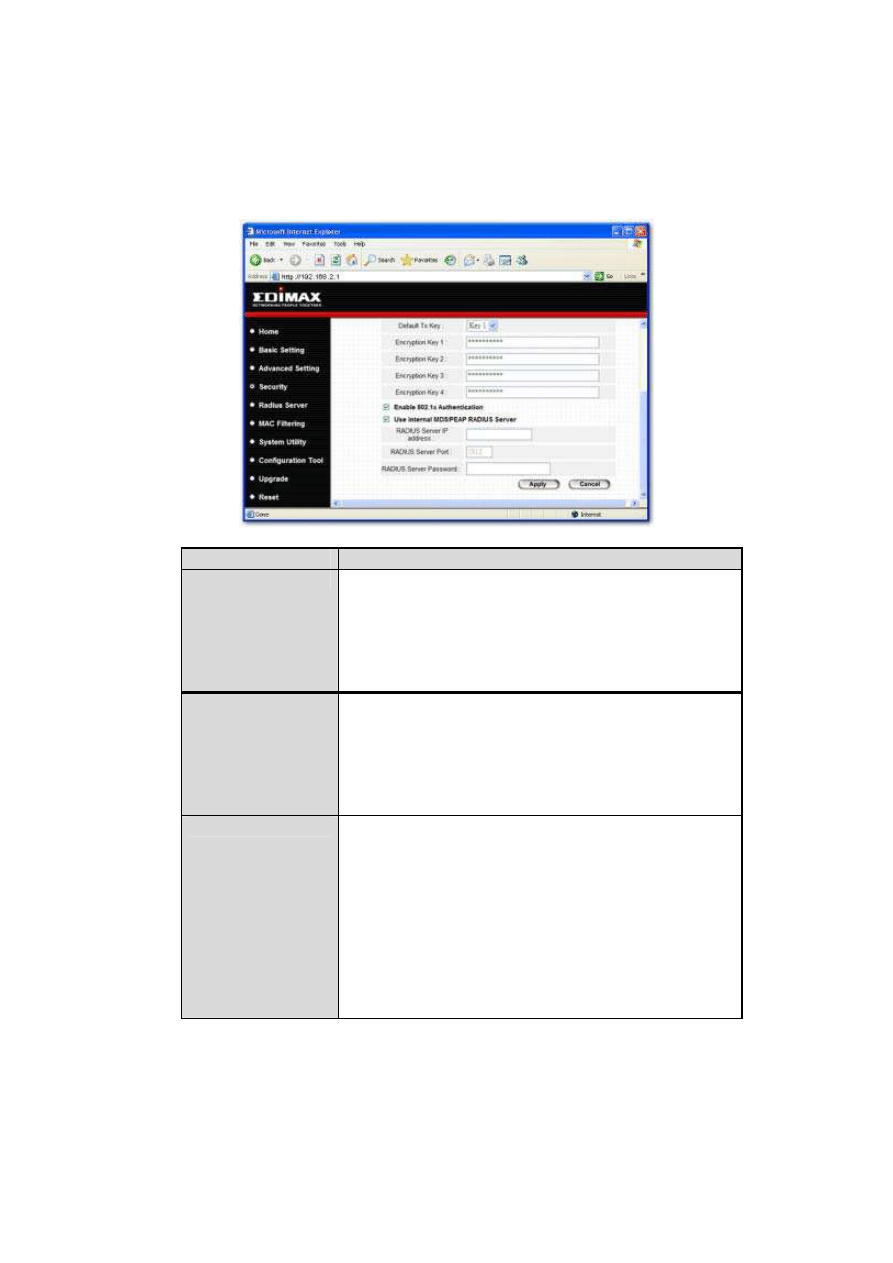

Klucz statyczny 802.1x WEP

IEEE 802.1x jest protokołem uwierzytelniania. Ka

ż

dy U

ż

ytkownik musi

posługiwa

ć

si

ę

czynnym kontem, by móc zalogowa

ć

si

ę

do tego Punktu

Dost

ę

powego zanim uzyska dost

ę

p do bezprzewodowej sieci LAN.

Uwierzytelnianie jest przetwarzane za sprawa serwera RADIUS. Mo

ż

esz

posługiwa

ć

si

ę

zewn

ę

trznym serwerem RADIUS lub serwerem RADIUS

wbudowanym w Punkt Dost

ę

powy. Ten tryb uwierzytelnia u

ż

ytkownika w

25

standardzie IEEE 802.1x, ten tryb przeprowadza szyfrowanie danych równie

ż

w

trakcie komunikacji.

Parametr

Opis

Długo

ść

Klucza

Mo

ż

esz wybra

ć

64-bitowy lub 128 bitowy klucz do

zaszyfrowania wysyłanych danych. Dłu

ż

szy klucz

WEP wprowadza wy

ż

szy poziom

bezpiecze

ń

stwa, jednocze

ś

nie wydajno

ść

zostaje

zmniejszona. Mo

ż

na wybra

ć

opcj

ę

Disable

/Wył

ą

cz/, be wysyła

ć

dane bez szyfrowania.

Format Klucza

Do klucza WEP mo

ż

na zastosowa

ć

znaki ASCII

(format alfanumeryczny) lub znaki Kodu

Szesnastkowego (w zakresie “A-F”, “a-f” i “0-9”).

Dla przykładu:

Znaki ASCII: guest

Znaki Kodu Szesnastkowego: 12345abcde

Klucz1 - Klucz 4 Klucze WEP s

ą

stosowane do szyfrowani danych

wysyłanych w sieci bezprzewodowej. Wprowad

ź

znaki w pole tekstowe przestrzegaj

ą

c poni

ż

szych

zasad:

WEP 64-bit: wprowad

ź

10-znaków Kodu

Szesnastkowego (w zakresie “A-F”, “a-f” i “0-9”)

lub 5-znaków ASCII.

WEP 128-bit: wprowad

ź

26-znaków Kodu

Szesnastkowego (w zakresie “A-F”, “a-f” i “0-9”)

lub 13-znaków ASCII.

26

Parametr

Opis

Klucz Domy

ś

lny Wybierz jeden z czterech kluczy do zaszyfrowania

swoich danych. Tylko klucz wybrany w polu

“Default key” b

ę

dzie skuteczny.

U

ż

ywanie

Wewn

ę

trznego

Serwera

MD5/PEAP

RADIUS

W celu przeprowadzenia procesu uwierzytelniania

mo

ż

esz wybra

ć

posługiwanie si

ę

wewn

ę

trznym

Serwerem RADIUS. Wewn

ę

trzny Serwer RADIUS

u

ż

ywa metody uwierzytelniania MD5/PEAP.

Adres IP Serwera

RADIUS

Adres IP zewn

ę

trznego Serwera RADIUS.

RADIUS Serwer

Port

Port roboczy zewn

ę

trznego Serwera RADIUS.

Hasło Serwera

RADIUS

Hasło u

ż

ywane przez zewn

ę

trzny Serwer RADIUS.

Kliknij przycisk Apply /Zastosuj/ znajduj

ą

cy si

ę

w dolnej cz

ęś

ci ekranu, by

zapisa

ć

powy

ż

sze konfiguracje. Mo

ż

esz teraz skonfigurowa

ć

inne sekcje lub

rozpocz

ąć

korzystanie z Punktu Dost

ę

powego.

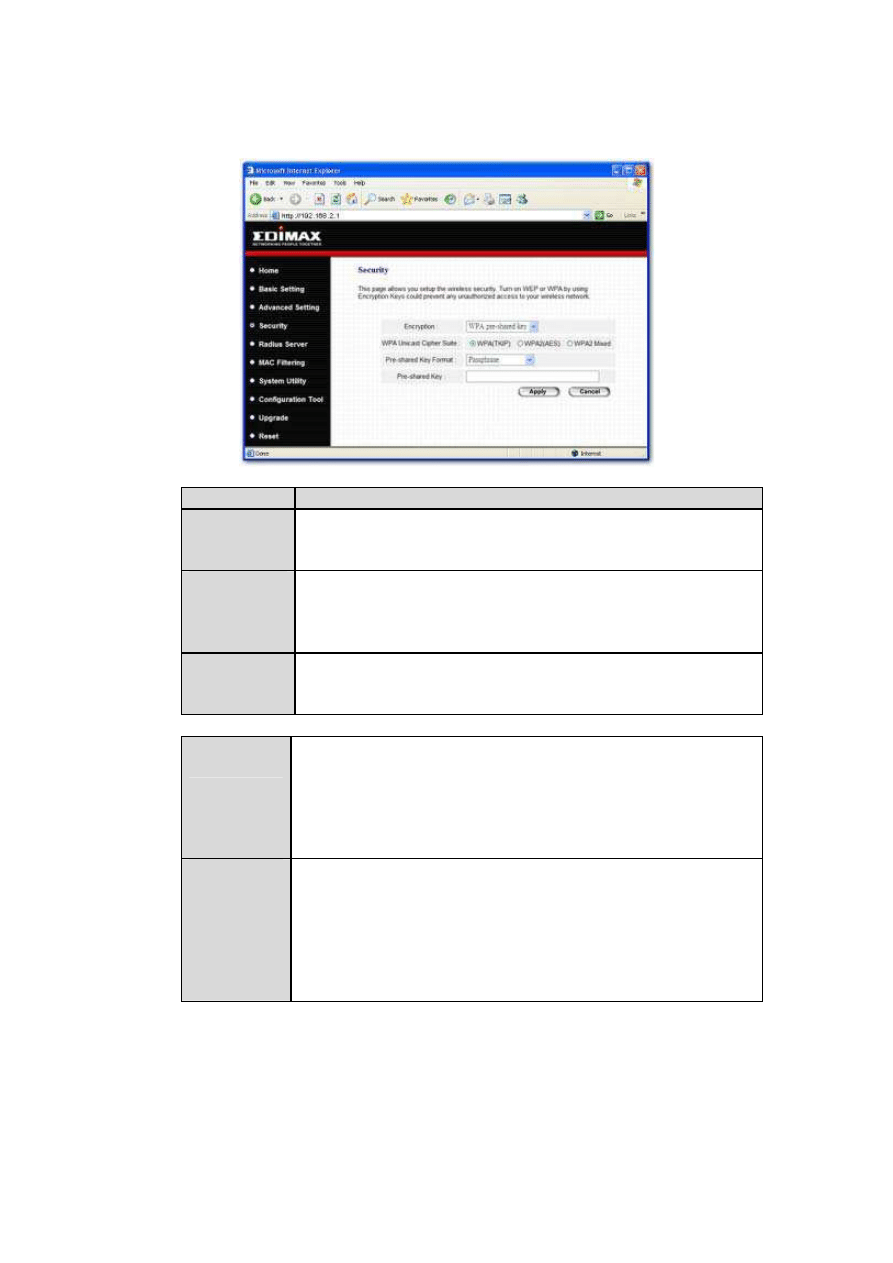

Klucz dzielony WPA

Wi-Fi Protected Access (WPA) to zaawansowany standard bezpiecze

ń

stwa.

Mo

ż

esz u

ż

ywa

ć

dzielonego klucza do uwierzytelniania stacji bezprzewodowych i

szyfrowania danych w trakcie komunikacji. U

ż

ywana jest funkcja TKIP do

okresowej zmiany klucza szyfrowego. Metoda ta znacznie polepsza poziom

bezpiecze

ń

stwa.

27

Parametr

Opis

WPA(TKIP) TKIP zmienia okresowo klucz szyfrowy w celu

zwi

ę

kszenia poziomu zabezpieczenia bezprzewodowej

sieci LAN.

WPA2(AES) Stosowany jest protokół CCMP w celu okresowej zmiany

klucza szyfrowego. AES wprowadza wysoki poziom

szyfrowania dla poprawienia poziomu zabezpieczenia

bezprzewodowej sieci LAN.

WPA2

Mixed

W sposób automatyczny u

ż

ywane b

ę

dzie szyfrowanie

TKIP lub AES w zale

ż

no

ś

ci od innego komunikuj

ą

cego

si

ę

urz

ą

dzenia.

Pre-shared

Key Format

Jako znaki klucza dzielonego mo

ż

na zastosowa

ć

znaki

ASCII (format alfanumeryczny) lub znaki Kodu

Szesnastkowego (w zakresie “A-F”, “a-f” i “0-9”). Dla

przykładu:

Znaki ASCII: iamguest

Znaki Kodu Szesnastkowego: 12345abcde

Pre-shared

Key

Klucz dzielony jest u

ż

ywany do uwierzytelniania i

szyfrowania danych wysyłanych w sieci bezprzewodowej.

Wprowad

ź

znaki w pole tekstowe przestrzegaj

ą

c

poni

ż

szych zasad:

WEP ze znakami Kodu Szesnastkowego: wprowad

ź

64-

znakowy klucz Szesnastkowy (w zakresie “A-F”, “a-f” i “0-

9”) lub hasło przynajmniej 8 znakowe, jako klucz dzielony.

28

Kliknij przycisk Apply /Zastosuj/ znajduj

ą

cy si

ę

w dolnej cz

ęś

ci ekranu, by

zapisa

ć

powy

ż

sze konfiguracje. Mo

ż

esz teraz skonfigurowa

ć

inne sekcje lub

rozpocz

ąć

korzystanie z Punktu Dost

ę

powego.

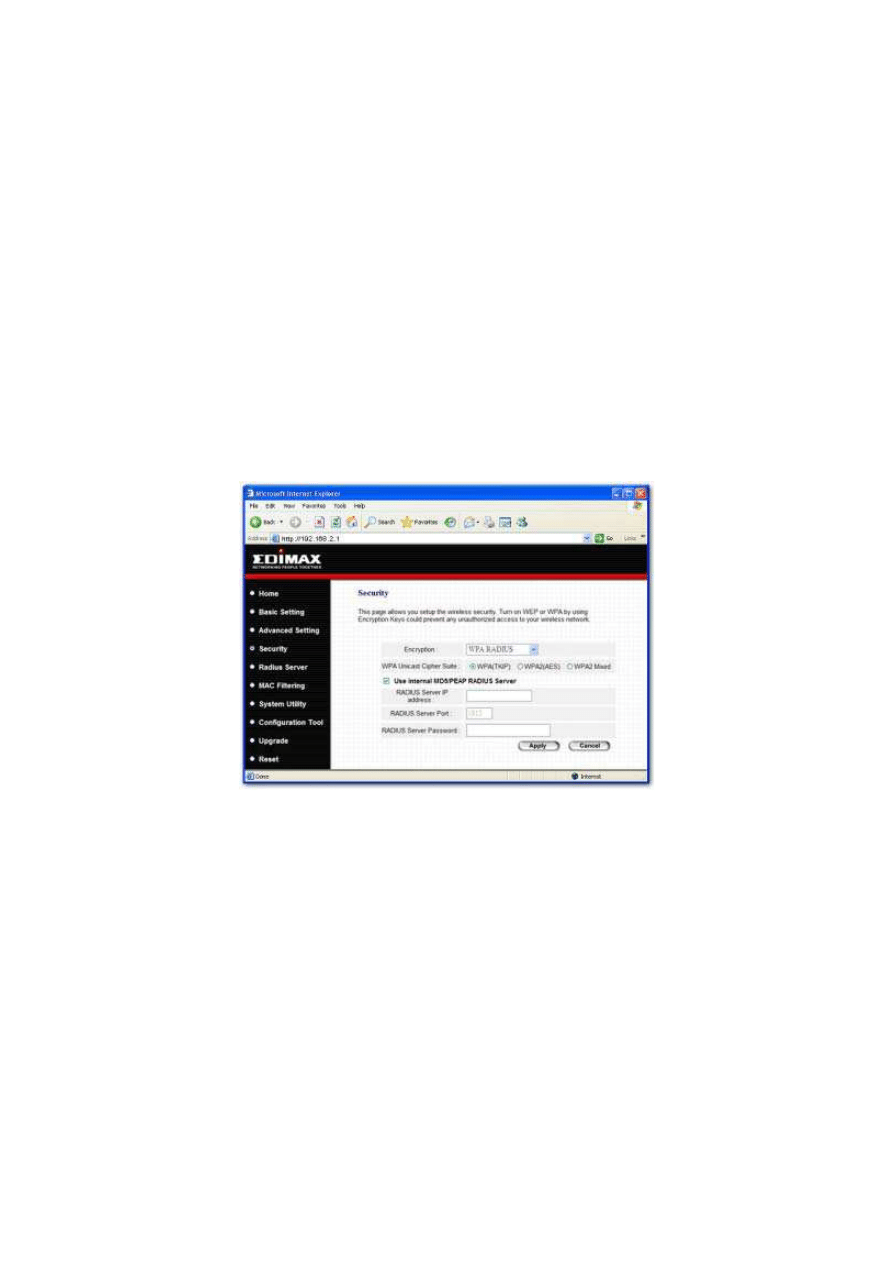

WPA RADIUS

Wi-Fi Protected Access (WPA) - to zaawansowany standard bezpiecze

ń

stwa.

Mo

ż

esz posługiwa

ć

si

ę

zewn

ę

trznym serwerem RADIUS do uwierzytelniania

stacji bezprzewodowych i wprowadza

ć

klucz sesyjny do szyfrowania danych w

trakcie komunikacji. U

ż

ywana jest funkcja TKIP do okresowej zmiany klucza

szyfrowego. Metoda ta znacznie polepsza poziom bezpiecze

ń

stwa.

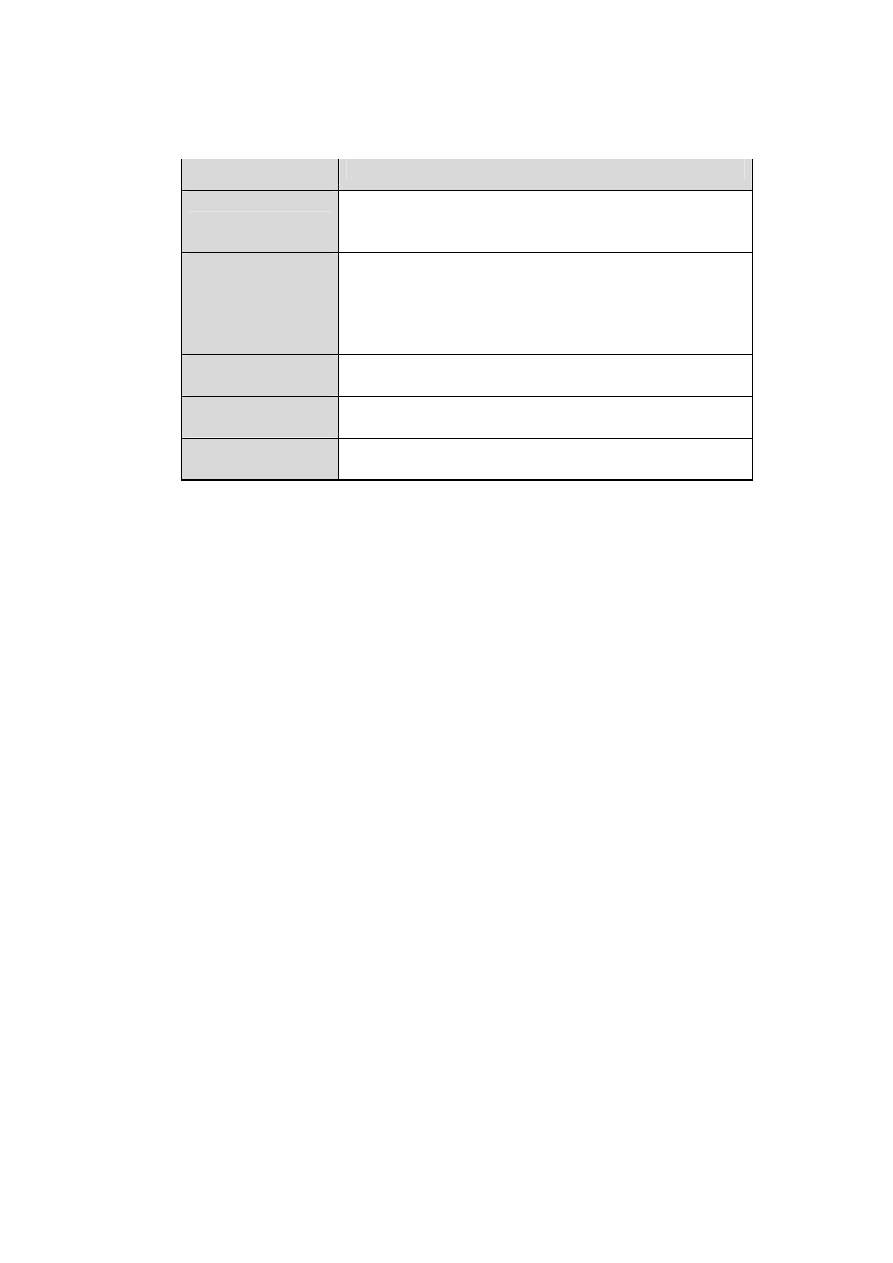

29

Parametr

Opis

WPA(TKIP)

TKIP zmienia okresowo klucz szyfrowy w celu

zwi

ę

kszenia poziomu bezpiecze

ń

stwa.

WPA2(AES)

Stosowany jest protokół CCMP w celu okresowej

zmiany klucza szyfrowego. AES wprowadza wysoki

poziom szyfrowania dla poprawienia poziomu

zabezpieczenia bezprzewodowej sieci LAN.

WPA2 Mixed

W sposób automatyczny u

ż

ywane b

ę

dzie

szyfrowanie TKIP lub AES w zale

ż

no

ś

ci od innego

komunikuj

ą

cego si

ę

urz

ą

dzenia.

Adres IP

Serwera

RADIUS

Adres IP zewn

ę

trznego Serwera RADIUS.

RADIUS Serwer

Port

Port roboczy zewn

ę

trznego Serwera RADIUS.

Hasło Serwera

RADIUS

Hasło u

ż

ywane przez zewn

ę

trzny Serwer RADIUS.

Kliknij przycisk Apply /Zastosuj/ znajduj

ą

cy si

ę

w dolnej cz

ęś

ci ekranu, by

zapisa

ć

powy

ż

sze konfiguracje. Mo

ż

esz teraz skonfigurowa

ć

inne sekcje lub

rozpocz

ąć

korzystanie z Punktu Dost

ę

powego.

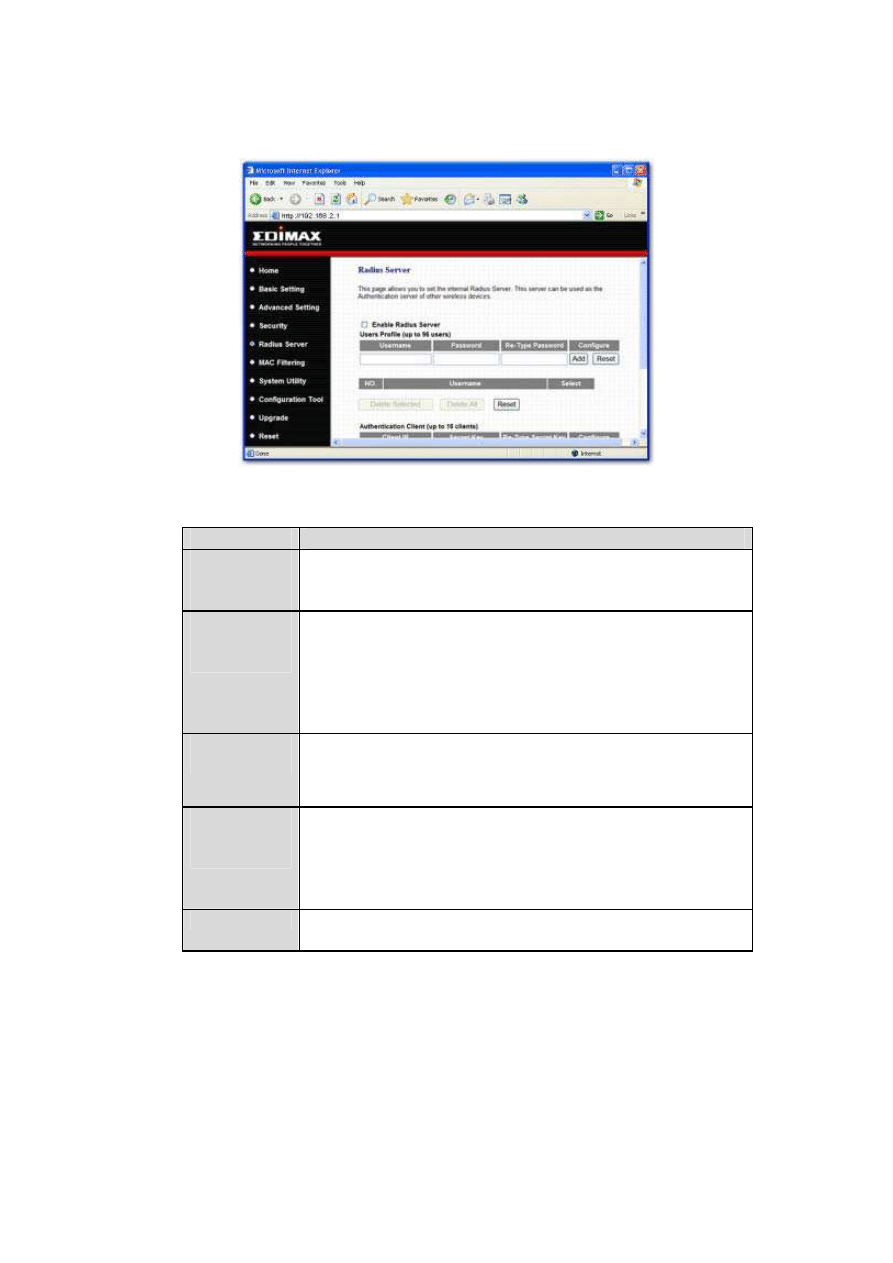

3.2.5 Serwer RADIUS

Ten Punkt Dost

ę

powy wyposa

ż

ony jest w wewn

ę

trzny Serwer RADIUS

przeznaczony do uwierzytelniania stacji bezprzewodowych. Nale

ż

y doda

ć

konta

u

ż

ytkowników do Serwera RADIUS. U

ż

ytkownik stacji bezprzewodowej powinien

u

ż

ywa

ć

jednego z tych kont, aby zalogowa

ć

si

ę

do Punktu Dost

ę

powego przed

uzyskaniem dost

ę

pu do bezprzewodowej sieci LAN. Potrzebujesz równie

ż

doda

ć

tajny klucz do Serwera RADIUS. Klient Serwera RADIUS powinien u

ż

ywa

ć

jednego z tych tajnych kluczy do zalogowania si

ę

na Serwerze RADIUS przed

wysłaniem polecenia o przeprowadzenie uwierzytelnienia u

ż

ytkowników.

30

Parametr

Opis

Wł

ą

czanie

Sewera

RADIUS

Wybierz, by zał

ą

czy

ć

Serwer RADIUS.

Tabela

Profilu

U

ż

ytkownika

W tej tabeli zapisywane s

ą

konta u

ż

ytkowników, którym

zezwalasz na dost

ę

p do twojej sieci bezprzewodowej.

Konto zawiera “Nazw

ę

U

ż

ytkownika” i “Hasło”.

U

ż

ytkownik bezprzewodowej sieci LAN musi

wprowadzi

ć

poprawn

ą

Nazw

ę

U

ż

ytkownika i Hasło,

zanim uzyska dost

ę

p do sieci LAN.

Dodaj Konto

U

ż

ytkownika

Wprowad

ź

“Nazw

ę

U

ż

ytkownika”, “Hasło” i ponownie

wpisz „Hasło” nowego konta, a nast

ę

pnie Kliknij “Dodaj”.

Nowe konto zostanie dopisane do Tabeli Kont.

Usu

ń

Konto

U

ż

ytkownika

z Tabeli

Je

ś

li chcesz usun

ąć

jakie

ś

konto z tabeli, wybierz te

konta w tabeli, a nast

ę

pnie kliknij “Delete Selected”

/Usu

ń

Zaznaczone/. Je

ś

li chcesz usun

ąć

wszystkie

konta u

ż

ytkownika z tabeli, kliknij przycisk “Delete All”

/Usu

ń

Wszystko/.

Reset

Klikni

ę

cie przycisku “Reset” spowoduje wyczyszczenie

aktualnych wyborów.

31

Authentication

Client table

/Tabela Klienta

Uwierzytelniaj

ą

ce

go/

W tej tabeli rejestrowani s

ą

klienci Serwera

RADIUS, którzy wymagaj

ą

uwierzytelnienia

u

ż

ytkowników bezprzewodowej sieci LAN.

Informacja o kliencie uwierzytelnionym zawiera

“Client IP” /IP Klienta/ oraz “Secret Key” /Tajny

Klucz/. Uwierzytelniony Klient musi u

ż

ywa

ć

“Secret

Key”, aby zalogowa

ć

si

ę

na Serwerze RADIUS

zanim rozpocznie uwierzytelnianie u

ż

ytkowników

bezprzewodowej sieci LAN. Klientem

uwierzytelniaj

ą

cym mo

ż

e by

ć

Punkt Dost

ę

powy.

Add an

authentication

client /Dodaj

Klienta

Uwierzytelniaj

ą

ce

go/

Wprowad

ź

“Client IP”, “Secret Key” i wpisz

ponownie “Secret Key” nowego klienta

uwierzytelniaj

ą

cego, który ma by

ć

dodany, a

nast

ę

pnie kliknij “Add” /Dodaj/. Wówczas nowe

uwierzytelnianie zostanie dodane do tabeli

klientów uwierzytelniaj

ą

cych. Je

ś

li z jakich

ś

powodów chcesz wprowadzi

ć

poprawki, kliknij

“Reset”, wówczas pola “Client IP”, “Secret Key”

oraz “Re-Type” zostan

ą

wyczyszczone.

Parametr

Opis

Delete

authentication

client from the

table /Usu

ń

Klienta

Uwierzytelniaj

ą

ce

go z Tabeli/

Je

ś

li chcesz usun

ąć

niektórych klientów

uwierzytelniaj

ą

cych z tabeli - wybierz w tabeli

klientów uwierzytelniaj

ą

cych przeznaczonych do

usuni

ę

cia, a nast

ę

pnie kliknij “Delete Selected”

/Usu

ń

zaznaczone/. Je

ś

li chcesz usun

ąć

z tabeli

wszystkich klientów uwierzytelniaj

ą

cych

u

ż

ytkownika, kliknij przycisk “Delete All” /Usu

ń

Wszystko/.

Reset

/Kasowanie/

Klikni

ę

cie przycisku “Reset” spowoduje

wyczyszczenie aktualnych wyborów.

Kliknij przycisk Apply /Zastosuj/ znajduj

ą

cy si

ę

w dolnej cz

ęś

ci ekranu, by

zapisa

ć

powy

ż

sze konfiguracje. Mo

ż

esz teraz skonfigurowa

ć

inne sekcje lub

rozpocz

ąć

korzystanie z Punktu Dost

ę

powego.

3.2.6 Filtrowanie Adresu MAC

Niniejszy Punkt Dost

ę

powy posiada funkcj

ę

Filtrowania Adresu MAC,

zabezpieczaj

ą

c

ą

twoj

ą

sie

ć

bezprzewodow

ą

przez dost

ę

pem nieuprawnionych

Adresów MAC.

32

Parametr

Opis

Filtrowanie

Wł

ą

cza lub wył

ą

cza funkcj

ę

filtrowania Adresu MAC.

Tabela

Filtrowania

Adresu MAC

W tej tabeli tworzony jest rejestr Adresów Mac stacji

bezprzewodowych, który dajesz zezwolenie na dost

ę

p

do swojej sieci. Pole “Comment” /Komentarz/ stanowi

opis stacji bezprzewodowej zwi

ą

zanej z Adresem MAC i

jest pomocne przy rozpoznawaniu stacji

bezprzewodowej.

Dodaj Adres

MAC Do

Tabeli

W cz

ęś

ci dolnej “New” /Nowy/, zaznacz “Adres MAC” i

“Comment” stacji bezprzewodowej, która ma by

ć

dodana,

a nast

ę

pnie kliknij “Add” /Dodaj/. Stacja bezprzewodowa

zostanie dodana do „Tabeli Filtrowania Adresów MAC”.

Je

ś

li chcesz wprowadzi

ć

inn

ą

nazw

ę

, a tekst został ju

ż

wpisany, po prostu kliknij “Clear” /Wyczy

ść

/, wówczas

pola “Adres MAC” i “Comment” zostan

ą

wyczyszczone..

Usu

ń

Adres

MAC z tabeli

Je

ś

li chcesz usun

ąć

jaki

ś

Adres MAC „Tabeli Filtrowania

Adresów MAC”, wybierz Adres MAC, który chcesz

usun

ąć

i kliknij “Delete Selected” /Usu

ń

Zaznaczone/.

Je

ś

li chcesz usun

ąć

z Tabeli wszystkie Adresy MAC

kliknij przycisk “Delete All” /Usu

ń

Wszystkie/.

Reset

Klikni

ę

cie przycisku “Reset” /Kasuj/, spowoduje

skasowanie wszystkich obecnych wyborów.

Kliknij przycisk Apply /Zastosuj/ znajduj

ą

cy si

ę

w dolnej cz

ęś

ci ekranu, by

zapisa

ć

powy

ż

sze konfiguracje. Mo

ż

esz teraz skonfigurowa

ć

inne sekcje lub

rozpocz

ąć

korzystanie z Punktu Dost

ę

powego.

33

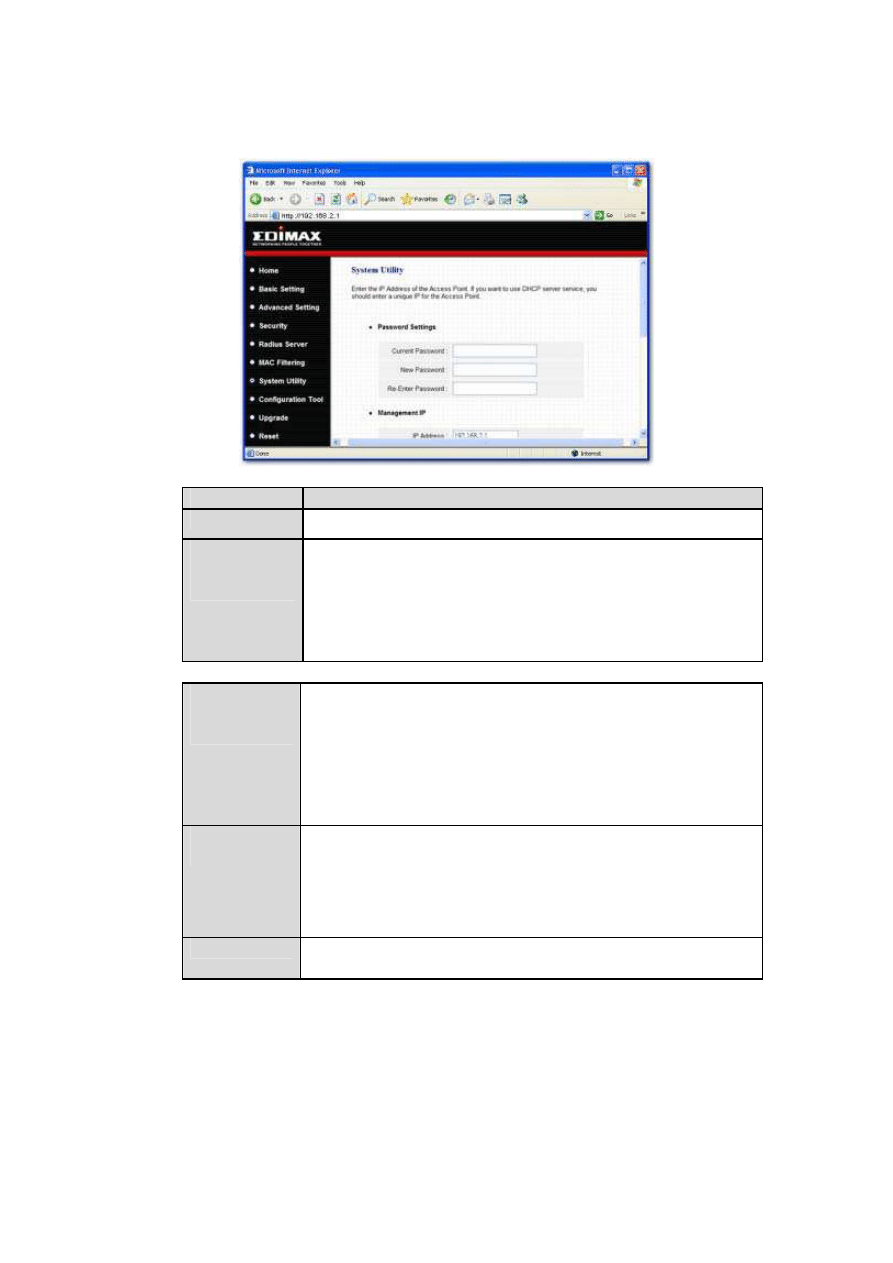

3.2.7 Program Narz

ę

dziowy Systemu

W tym miejscu mo

ż

esz zdefiniowa

ć

Adres IP Punktu Dost

ę

pu i Hasło Logowania

oraz ustawi

ć

Punkt Dost

ę

powy w taki sposób, by pełnił rol

ę

Serwera DHCP.

Parametr

Opis

Obecne

Hasło

Wprowad

ź

aktualne Hasło (do 15 znaków

alfanumerycznych) Punktu Dost

ę

powego. Domy

ś

lne

Hasło dla Punktu Dost

ę

powego to 1234. Przy

wprowadzaniu Hasła zachowaj zwró

ć

uwag

ę

na małe i

du

ż

e litery.

Nowe Hasło Wprowad

ź

Hasło (do 15 znaków alfanumerycznych),

za którego pomoc

ą

chcesz logowa

ć

si

ę

do Punktu

Dost

ę

powego. Przy wprowadzaniu Hasła zachowaj

zwró

ć

uwag

ę

na małe i du

ż

e litery.

Wprowad

ź

Hasło

Potwierd

ź

Hasło (do 15 znaków alfanumerycznych), za

którego pomoc

ą

chcesz logowa

ć

si

ę

do Punktu

Dost

ę

powego. Przy wprowadzaniu Hasła zachowaj

zwró

ć

uwag

ę

na małe i du

ż

e litery.

Adres IP

Wska

ż

Adres IP Punktu Dost

ę

powego. Adres IP

powinien by

ć

unikalny w twojej sieci. Domy

ś

lny Adres

IP to 192.168.2.1.

Maska

Podsieci

Okre

ś

l Mask

ę

Podsieci dla twojego segmentu LAN.

Maska Podsieci Punktu Dost

ę

powego jest stała i jej

warto

ść

wynosi 255.255.255.0.

Serwer

DHCP

Wł

ą

cza lub wył

ą

cza Serwer DHCP.

34

Kliknij przycisk Apply /Zastosuj/ znajduj

ą

cy si

ę

w dolnej cz

ęś

ci ekranu, by

zapisa

ć

powy

ż

sze konfiguracje. Mo

ż

esz teraz skonfigurowa

ć

inne sekcje lub

rozpocz

ąć

korzystanie z Punktu Dost

ę

powego.

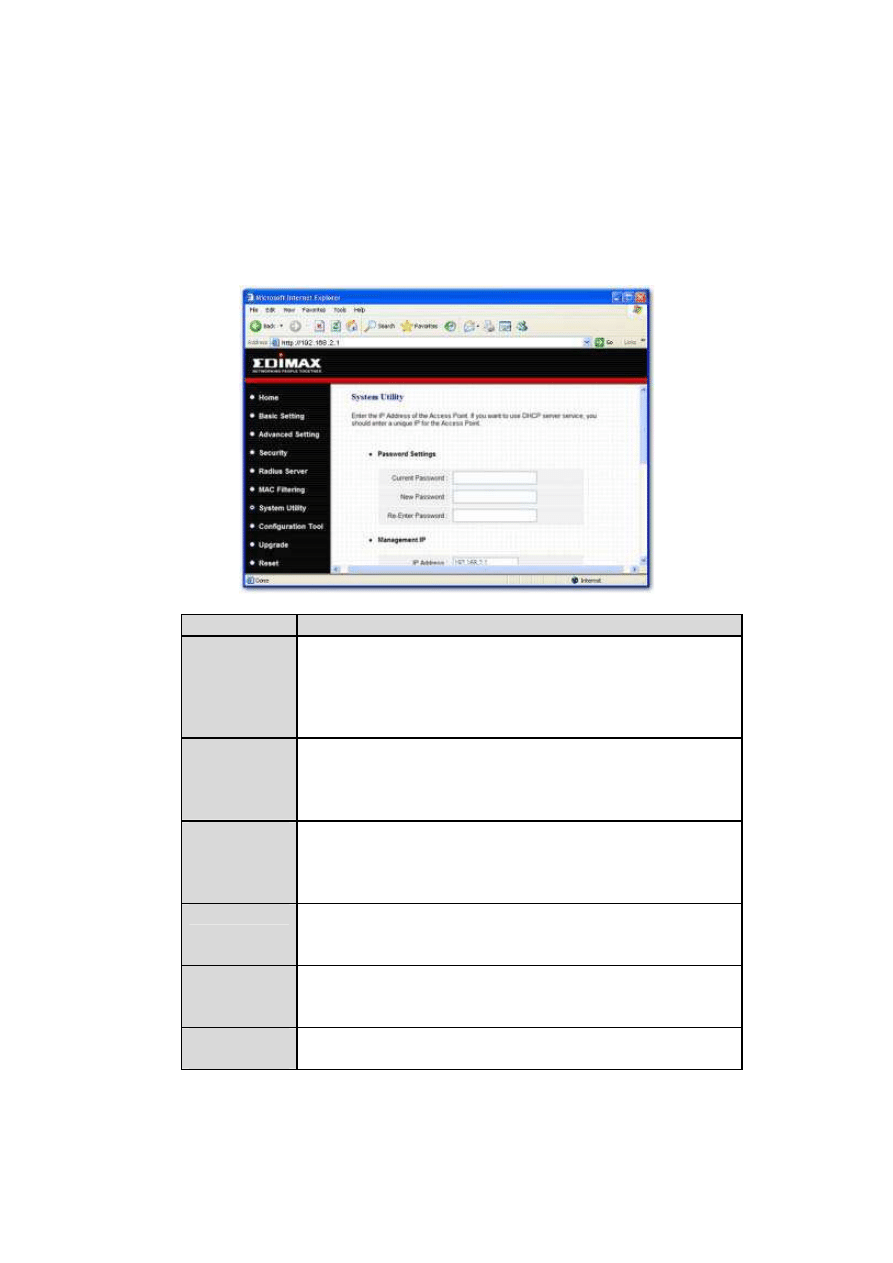

3.2.7.1 Ustawienia Serwera DHCP

Serwer DHCP w sposób automatyczny nada Adres IP twojemu klientowi sieci

LAN. Je

ś

li Sewer DHCP nie jest wł

ą

czony, wówczas musisz r

ę

cznie ustawi

ć

Adres IP twojego klienta sieci LAN.

Parametr

Opis

Default

Gateway IP

/IP Bramy

Domy

ś

lnej/

Okre

ś

l IP Bramy swojej sieci. Ten adres IP powinien

by

ć

inny ni

ż

IP Zarz

ą

dzania.

Domain Name

Server IP /IP

Serwera Nazw

Domenowych/

To jest Adres IP serwera DNS dostawcy usług

internetowych /ISP/, który został ci przekazany lub tez

mo

ż

esz okre

ś

li

ć

własny preferowany Adres IP serwera

DNS.

Rozpocznij

IP/

Zako

ń

cz IP

Mo

ż

esz wyznaczy

ć

konkretny zakres Adresów IP dla

swojego Serwera DHCP celem dalszego przydzielania

Adresów IP Klientom twojej sieci LAN. Domy

ś

lny zakres IP

to: Pocz

ą

tkowe IP 192.168.2.100 - Ko

ń

cowe IP

192.168.2.200.

Nazwa

Domeny

Mo

ż

esz okre

ś

li

ć

nazw

ę

domeny swojego Punktu

Dost

ę

powego.

Lease

Time /Czas

Dzier

ż

awio

ny/

Gdy Serwer DHCP jest wł

ą

czony, wówczas czasowo

przypisze Adres IP klientowi twojej sieci LAN. W

ustawieniu parametru “Lease Time”, mo

ż

esz okre

ś

li

ć

okres

czasu, przez który Serwer DHCP wypo

ż

ycza Adres IP

klientom twojej sieci LAN. Serwer DHCP zmieni Adres IP

klientom twojego LAN, gdy zostanie osi

ą

gni

ę

ty

wyznaczony próg czasowy.

Kliknij przycisk Apply /Zastosuj/ znajduj

ą

cy si

ę

w dolnej cz

ęś

ci ekranu, by

zapisa

ć

powy

ż

sze konfiguracje. Mo

ż

esz teraz skonfigurowa

ć

inne sekcje lub

rozpocz

ąć

korzystanie z Punktu Dost

ę

powego.

35

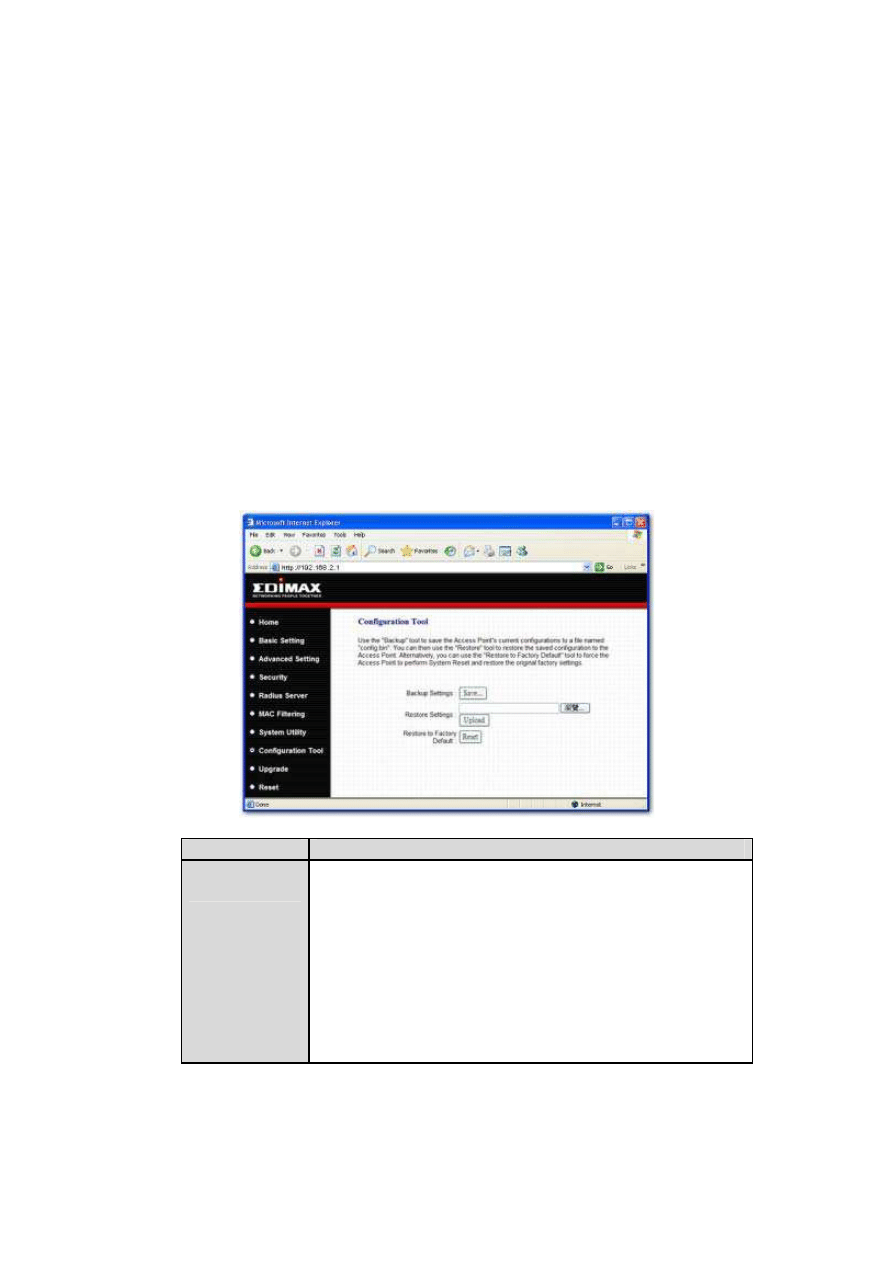

3.2.8 Narz

ę

dzie Konfiguracji

Ekran Narz

ę

dzi Konfiguracji umo

ż

liwia zapisanie aktualnych ustawie

ń

konfiguracyjnych (Backup) Punktu Dost

ę

powego. Zapisywanie ustawie

ń

konfiguracyjnych stanowi dodatkow

ą

ochron

ę

oraz wygod

ę

, w przypadku

problemów z Punktem Dost

ę

powym, musisz przywróci

ć

ustawienia fabryczne.

Je

ś

li przeprowadzisz zapis ustawie

ń

konfiguracyjnych (Backup), mo

ż

esz

wówczas załadowa

ć

te ustawienia ponownie do systemu Punktu Dost

ę

powego

za po

ś

rednictwem wyboru funkcji “Restore” /Przywró

ć

/. Je

ś

li problem oka

ż

e si

ę

bardzo powa

ż

ny, mo

ż

esz wykona

ć

“Restore” /Przywracanie” do Ustawie

ń

Fabrycznych, spowoduje to przywrócenie wszystkich wyj

ś

ciowych ustawie

ń

(tzn.

Takich, jakie były przy pierwszym zakupie Punktu Dost

ę

powego).

Parametr

Opis

Narz

ę

dzia

Konfiguracji

U

ż

yj narz

ę

dzia "Backup", by zapisa

ć

obecna

konfiguracj

ę

Punktu Dost

ę

powego do pliku o nazwie

"config.bin" w twoim komputerze. Pó

ź

niej mo

ż

esz

u

ż

ywa

ć

narz

ę

dzia "Restore" do wczytania zapisanej

konfiguracji do systemu Punktu Dost

ę

powego.

Alternatywnie, mo

ż

esz zastosowa

ć

narz

ę

dzie

"Restore to Factory Default" /Przywró

ć

Ustawienia

Fabryczne/ systemu Punktu Dost

ę

powego, by

przeprowadzi

ć

ponowny rozruch /odci

ę

cie zasilania/ i

przywrócenie ustawie

ń

fabrycznych.

36

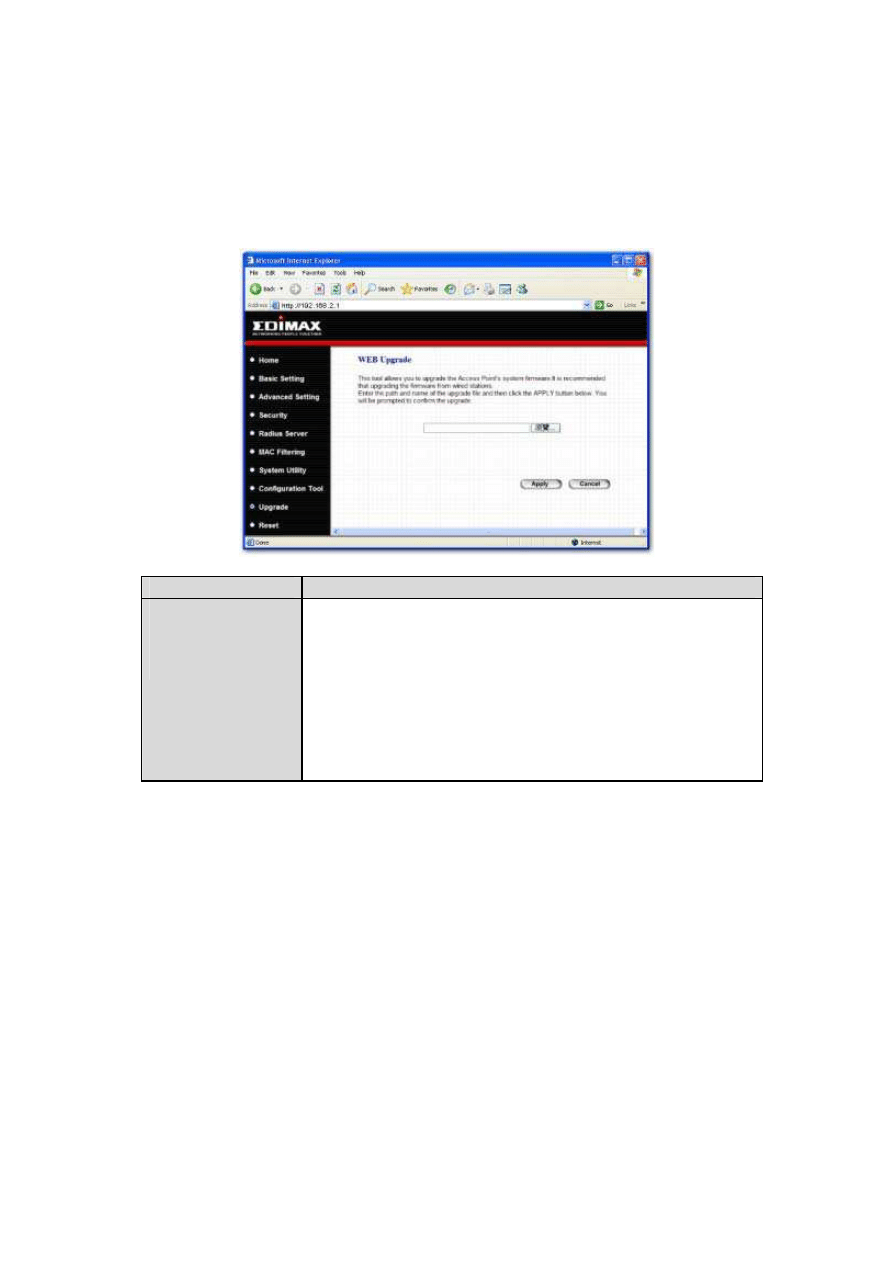

3.2.9 Modernizacja Firmware

Na tej stronie mo

ż

esz zmodernizowa

ć

oprogramowanie firmware Punktu

Dost

ę

powego.

Parametr

Opis

Firmware

Upgrade

/Modernizacja

Oprogramowania/

To narz

ę

dzie umo

ż

liwia modernizacje oprogramowania

układowego systemu Punktu Dost

ę

powego. By to

wykona

ć

, nale

ż

y zgra

ć

plik oprogramowania na lokalny

dysk twardy, nast

ę

pnie nale

ż

y wprowadzi

ć

nazw

ę

pliku I

ś

cie

ż

ki dost

ę

pu. Mo

ż

esz równie

ż

u

ż

y

ć

przycisku Browse

/Wyszukaj/, by odszuka

ć

plik oprogramowania na twoim

komputerze. Prosimy o wykonanie czynno

ś

ci reset

Punktu Dost

ę

powego, gdy proces modernizacji zostanie

uko

ń

czony.

Gdy ju

ż

wybrałe

ś

nowy plik firmware, kliknij przycisk Apply /Zastosuj/ znajduj

ą

cy

si

ę

w dolnej cz

ęś

ci ekranu, by rozpocz

ąć

proces modernizacji. (Mo

ż

e to potrwa

ć

kilka minut).

Gdy modernizacja zostanie zako

ń

czona mo

ż

esz przyst

ą

pi

ć

do korzystania z

Punktu Dost

ę

powego.

37

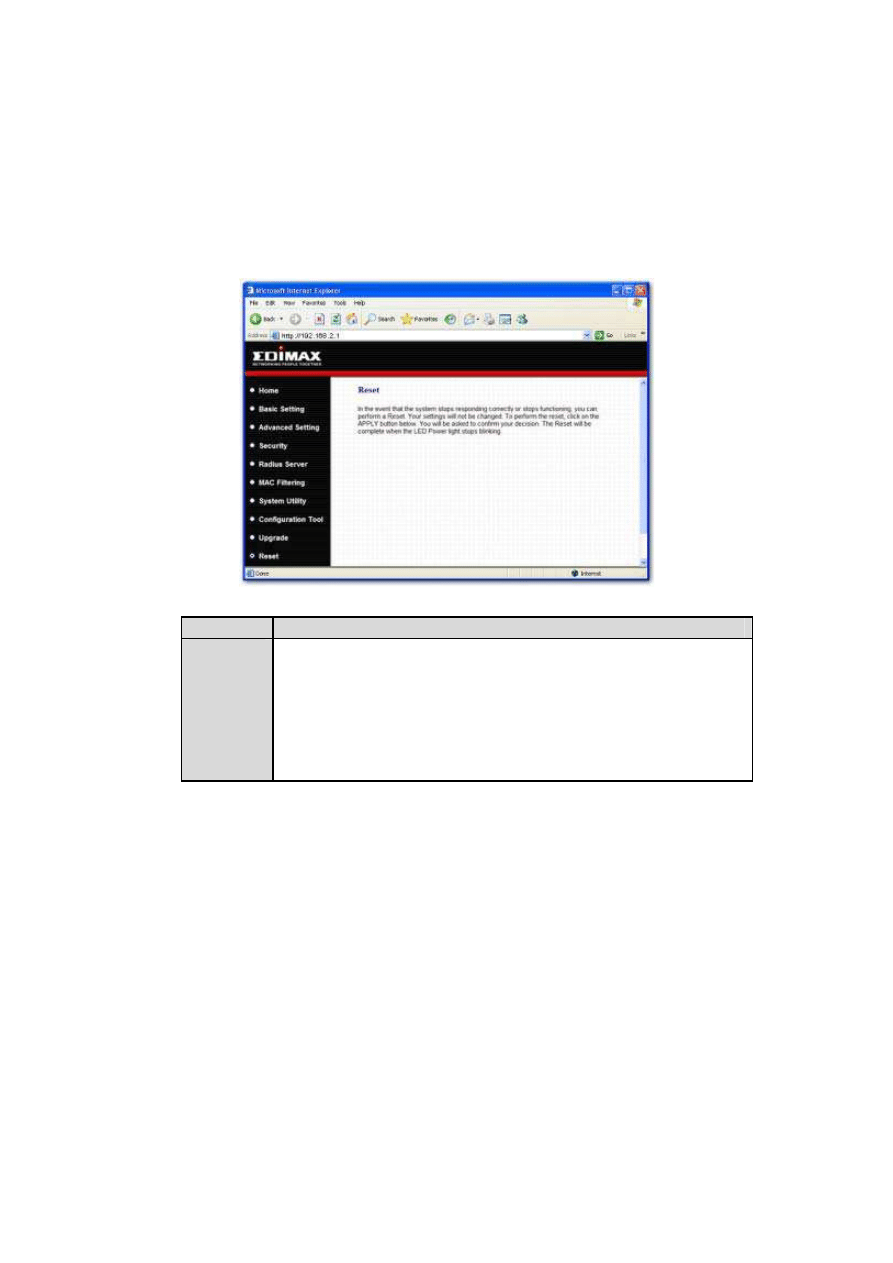

3.2.10 Kasowanie /Reset/

Je

ś

li wyst

ą

pi

ą

jakie

ś

problemy, mo

ż

esz skasowa

ć

system Punktu Dost

ę

powego.

Funkcja reset spowoduje przeładowanie systemu Punktu Dost

ę

powego.

Parametr

Opis

Reset

W przypadku, gdy system przestaje funkcjonowa

ć

poprawnie, mo

ż

esz wówczas wykona

ć

jego reset. Twoje

ustawienia nie zostan

ą

zmienione. Aby to wykona

ć

,

kliknij przycisk “Apply” /Zastosuj/. Zostaniesz poproszony

o potwierdzenie swojej decyzji. Gdy proces resetowania

zostanie zako

ń

czony, mo

ż

esz ponownie rozpocz

ąć

korzystanie z Punktu Dost

ę

powego.

38

Rozdział 4 Rozwi

ą

zywanie Problemów

W tym Rozdziale omawiane s

ą

sposoby przeciwdziałania wobec zazwyczaj

napotkanych problemów w trakcie instalacji i obsługi Punktu Dost

ę

powego.

1. Jak r

ę

cznie odnale

źć

adres IP komputera PC oraz Adres MAC?

1) W systemie Windows, otwórz program trybu polece

ń

2) Wpisz Ipconfig /all i wprowad

ź

1

- Adres IP twojego PC jest jedynym uprawnionym Adresem IP.

2

- Adres MAC twojego PC jest jedynym uprawnionym adresem

fizycznym.

2. Co to jest BSS ID?

Grupa stacji bezprzewodowych i Punkt Dost

ę

powy tworz

ą

Basic Service Set

/Podstawowy Zestaw Usługowy/ (BSS). Komputery w zestawie BSS musz

ą

by

ć

skonfigurowane z takim samym BSSID.

3. Co to jest ESSID?

Konfiguracja Infrastruktury mo

ż

e równie

ż

obsługiwa

ć

funkcje roamingowe

dla mobilnych stacji roboczych. Wi

ę

cej ni

ż

jeden BSS mo

ż

e by

ć

skonfigurowany jako Extended Service Set (ESS) /Rozszerzony Zestaw

Usługowy/. U

ż

ytkownicy ESS mog

ą

dowolny sposób “w

ę

drowa

ć

” pomi

ę

dzy

BSS przez cały czas utrzymuj

ą

c stałe poł

ą

czenie ze stacjami sieci

bezprzewodowej i punktem Dost

ę

powym Bezprzewodowej Sieci LAN.

4. Czy dane mog

ą

zosta

ć

przechwycone, je

ś

li transmitowane s

ą

w eterze?

WLAN charakteryzuje dwojaki sposób zabezpieczenia. Po stronie hardware

/urz

ą

dze

ń

/, za spraw

ą

technologii Direct Sequence Spread Spectrum,

posiada wbudowany system szyfrowania przez mieszanie sygnałów. Po

stronie software /oprogramowania/ seria WLAN oferuje funkcj

ę

szyfrowania

(WEP) słu

żą

c

ą

poprawieniu bezpiecze

ń

stwa i kontroli dost

ę

pu.

39

5. Co to jest WEP?

WEP oznacza Wired Equivalent Privacy, mechanizm poufno

ś

ci danych

oparty na 64(40)-bitowym algorytmie dzielonego /współdzielonego/ klucza.

6. Co to jest Adres MAC?

Media Access Control (MAC) – to unikalny numer, przypisany przez

producenta ka

ż

demu urz

ą

dzeniu funkcjonuj

ą

cemu w technologii Ethernet,

jak. Np. adapter sieci, który umo

ż

liwia sieci jego identyfikacj

ę

na poziomie

hardware. Ze wzgl

ę

dów praktycznych, numer ten jest zazwyczaj stały. W

przeciwie

ń

stwie do Adresów IP, które mog

ą

zmienia

ć

si

ę

za ka

ż

dym razem,

gdy komputer loguje si

ę

do sieci, Adres MAC urz

ą

dzenia pozostaje taki sam,

czyni

ą

c go warto

ś

ciowym narz

ę

dziem identyfikacyjnym dla sieci.

Wyszukiwarka

Podobne podstrony:

Konfiguracja routerow CISCO podstawy

podsieci i konfiguracja routera

KONFIGURACJA ROUTERÓW CISCO SYMULATOR

Konfiguracja routerów cisco

CCNA Lab02 5 4 podstawowa konfiguracja routera za pomocą linii poleceń CISCO IOS

3 Konfiguracja routera

sieci, laboratorium5-6, konfiguracja routera cisco

Podstawowa konfiguracja routera

opis konfiguracji routera cisco1601 O3GF7STOANTWX66CKN2KOGGUKDQJPAGIA7UFSGQ

konfiguracja routera 2 id 24465 Nieznany

Konfiguracja routerów, technik teleinformatyk

opis konfiguracji routera cisco1601 XSICTDV3WHVNWYXP2RRZ5NZ5252GPE6RPQLLSHY

Podstawowa konfiguracja routera

opis konfiguracji routera cisco1601

podsieci i konfiguracja routera

lab 13, konfiguracja routerów cisco

Konfiguracja Routera

tworzenie sieci LAN i konfiguracja routera

Konfiguracja routera szerokopasmowego

więcej podobnych podstron