WOJSKOWA AKADEMIA TECHNICZNA

INSTYTUT SYSTEMÓW ŁACZNOŚCI WYDZIAŁU ELEKTRONIKI

ZAKŁAD RADIOKOMUNIKACJI I WALKI RADIOELEKTRONICZNEJ

PORÓWNANIE EFEKTYWNOŚCI

WYBRANYCH METOD DOSTĘPU

DO KANAŁU RADIOWEGO

(Instrukcja laboratoryjna)

Warszawa 2006

3

1. Cel ćwiczenia

Celem ćwiczenia jest zapoznanie słuchaczy z popularnymi metodami dostępu do kanału

radiowego, ocena ich efektywności przy określonych kryteriach, a także pokaz niektórych

możliwości programu MATLAB w wersji 7.1 w zastosowaniach symulacyjnych.

2. Wprowadzenie

W systemie komunikacji bezprzewodowej informacje przesyłane są między wieloma

użytkownikami przy pomocy fal radiowych. Natura kanału radiowego sprawia, że nadawany

sygnał dociera do wszystkich odbiorników. Własnością tego kanału jest również istnienie

interferencji między nadawanymi sygnałami. Z tych względów dla prawidłowej komunikacji

konieczne jest stosowanie odpowiednich metod dostępu do kanału. Kontrola dostępu i metody

przydziału dostępu do kanału radiowego wielu użytkownikom są niezmiernie ważne dla

prawidłowego działania sieci bezprzewodowych o dowolnej topologii.

2.1. Podział metod dostępu do kanału radiowego

Oddzielenie sygnałów jest łatwe do osiągnięcia w metodach dostępu na stałe

przypisujących zasoby kanału (częstotliwość, czas lub obie wielkości) poszczególnym

użytkownikom na określonej z góry zasadzie. Istnieją trzy tego typu metody dostępu: FDMA,

TDMA i CDMA. Dla strumienia danych o stałym natężeniu, metody na stałe przypisujące

zasoby kanału pozwalają bardzo efektywnie wykorzystać te zasoby.

Wielodostęp z podziałem częstotliwościowym FDMA (ang. Frequency Division Multiple

Access) jest techniką wykorzystującą dobrze znany schemat zwielokrotnienia z podziałem

częstotliwości FDM (ang. Frequency Division Multiplexing). W tej technice wielodostępu

pasmo częstotliwości jest dzielone na podpasma, które są przydzielane na stałe różnym

użytkownikom. Każdy z nich może korzystać z przydzielonego pasma częstotliwości

w sposób nieograniczony w czasie.

Wielodostęp z podziałem czasowym TDMA (ang. Time Division Multiple Access) jest

techniką wykorzystującą zwielokrotnienie z podziałem czasu TDM (ang. Time Division

Multiplexing). Polega ono na tym, że każdy z użytkowników ma do dyspozycji całe dostępne

pasmo, przez ściśle określony przedział czasu, nazywany szczeliną czasową. Niepokrywające

się szczeliny czasowe poszczególnych użytkowników tworzą kanały ortogonalne.

4

Odseparowanie sygnałów może być również dokonane poprzez przypisanie każdemu

z użytkowników charakterystycznej sekwencji kodowej. Dzięki niej w odbiorniku można

wyodrębnić sygnały pochodzące od poszczególnych użytkowników. W metodzie tej zwanej

wielodostępem z podziałem kodowym CDMA (ang. Code Division Multiple Access)

użytkownicy korzystają z całego dostępnego pasma, bez ograniczeń czasowych. W metodzie

wielodostępu CDMA wyróżnić można dwie techniki CDMA: z bezpośrednim rozpraszaniem

DS-CDMA (ang. Direct Sequence CDMA) i ze skakaniem po częstotliwościach FH-CDMA

(ang. Frequency Hopping CDMA).

2.2. Podział protokołów dostępu do kanału radiowego

Dla ruchu pakietowego transmitowanego w paczkach metody dostępu przydzielające na

stałe zasoby kanału mogą nie być efektywne i powodować marnotrawienie zasobów kanału

przez większość czasu. W takim przypadku lepsze wykorzystanie kanału można osiągnąć,

jeśli dostępne zasoby kanału są rozdysponowywane w oparciu o dostęp losowy (ang. random

access).

Jeśli ruch pakietowy generowany jest w postaci paczek i w czasie jego przesyłania

powstaje wiele kolizji, wówczas można zastosować sterowany dostęp do medium

transmisyjnego. Polega on na narzuceniu pewnej dyscypliny na sieć złożoną z niezależnych

użytkowników. W metodach sterowanego dostępu do medium tylko jeden użytkownik ma

zgodę na dostęp do medium w danej chwili.

Technika odpytywania stosuje scentralizowany system sterowania dostępem do kanału.

Wybrana stacja w sieci cyklicznie odpytuje pozostałe stacje w celu określenia czy posiadają

dane do transmisji. Technika odpytywania wymaga stałej wymiany informacji między stacją

sterującą a pozostałymi stacjami.

Ogólnie, metody rozwiązywania konfliktów można podzielić na dwie grupy, w których

użytkownicy zachowują się w sposób bierny bądź czynny. Użytkownicy bierni oczekują na

otrzymanie pozwolenia na transmisję. Za wysłanie pozwoleń odpowiedzialna jest stacja

centralna lub jeden z wyróżnionych użytkowników. Użytkownicy aktywni podejmują decyzję

o transmisji pakietu na własną rękę opierając się na dostępnej informacji o stanie systemu.

Regułę, według której odbywa się podejmowanie decyzji o transmisji pakietu, nazywa się

regułą dostępu do kanału lub protokołem wielodostępu.

5

W niniejszym ćwiczeniu badane będą protokoły pracujące na zasadzie losowego dostępu

do kanału, tzn. próby wysłania pakietu podejmowane przez terminale będą procesem

losowym.

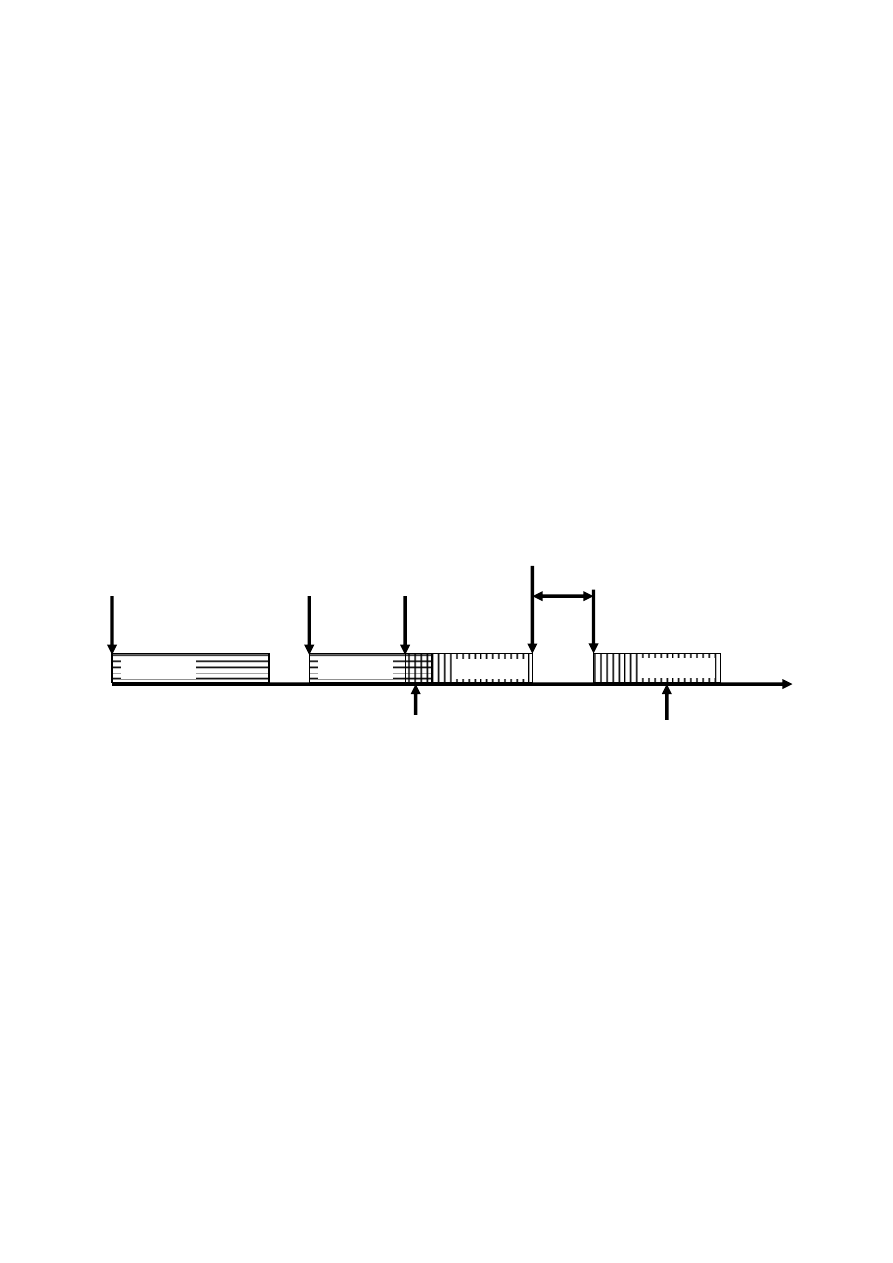

Najprostszym, chociaż również najmniej efektywnym protokołem dostępu przypadkowego

jest tzw. czysty protokół ALOHA (ang. pure ALOHA). Zgodnie z jego zasadą działania

(rys. 2.1) użytkownicy transmitują pakiety zaopatrzone w blok detekcji błędów natychmiast,

gdy mają coś do wysłania. Kolizje pomiędzy pakietami zdarzają się wtedy, gdy co najmniej

dwa z nich chociaż częściowo nakładają się w czasie (na rysunku pakiety nr 2 i 3). Odbiór

każdego z pakietów musi być potwierdzony. Jeśli pakiet ACK (ang. Acknowledgment) nie

dotrze do nadawcy w określonym czasie, nadawca traktuje wysłany pakiet jako stracony

w wyniku kolizji i wysyła go ponownie z losowo wybranym opóźnieniem. Pakiet nr 3

wysyłany jest z opóźnieniem równym t

1

. Pakiet nr 2 zostanie retransmitowany, lecz po innym,

losowo dobranym czasie. Dzięki takiemu roywiyaniu można chociaż częściowo uniknąć

powtarzania się kolizji.

Rys. 2.1. Zasada działania protokołu ALOHA

Wzrost liczby użytkowników oraz wzrost ruchu generowanego przez każdego z nich

będzie powodował coraz częstsze nakładanie się na siebie pakietów a tym samym wzrost

prawdopodobieństwa wystąpienia kolizji.

Przepływność systemu ALOHA wyrażona jest wzorem 2.1:

G

e

G

S

2

(2.1)

gdzie: S – przepływność

G - całkowity ruch w odniesieniu do pojemności kanału

Pochodna dS/dG jest równa zero dla G=0,5 zatem maksimum przepływności S występuje

dla wartości G=0,5. Tak więc system ALOHA osiąga maksymalną wartość przepływności

równą 1/(2e) = 0,184. Innymi słowy najlepsze wykorzystanie kanału, jakie możemy osiągnąć

wynosi 18,4 procent.

Pakiet nr 1

Czasy rozpoczęcia transmisji kolejnych pakietów

Kolizja

Retransmisja

pakietu nr 3

Czas

t

1

Pakiet nr 2

Pakiet nr 3

Pakiet nr 4

6

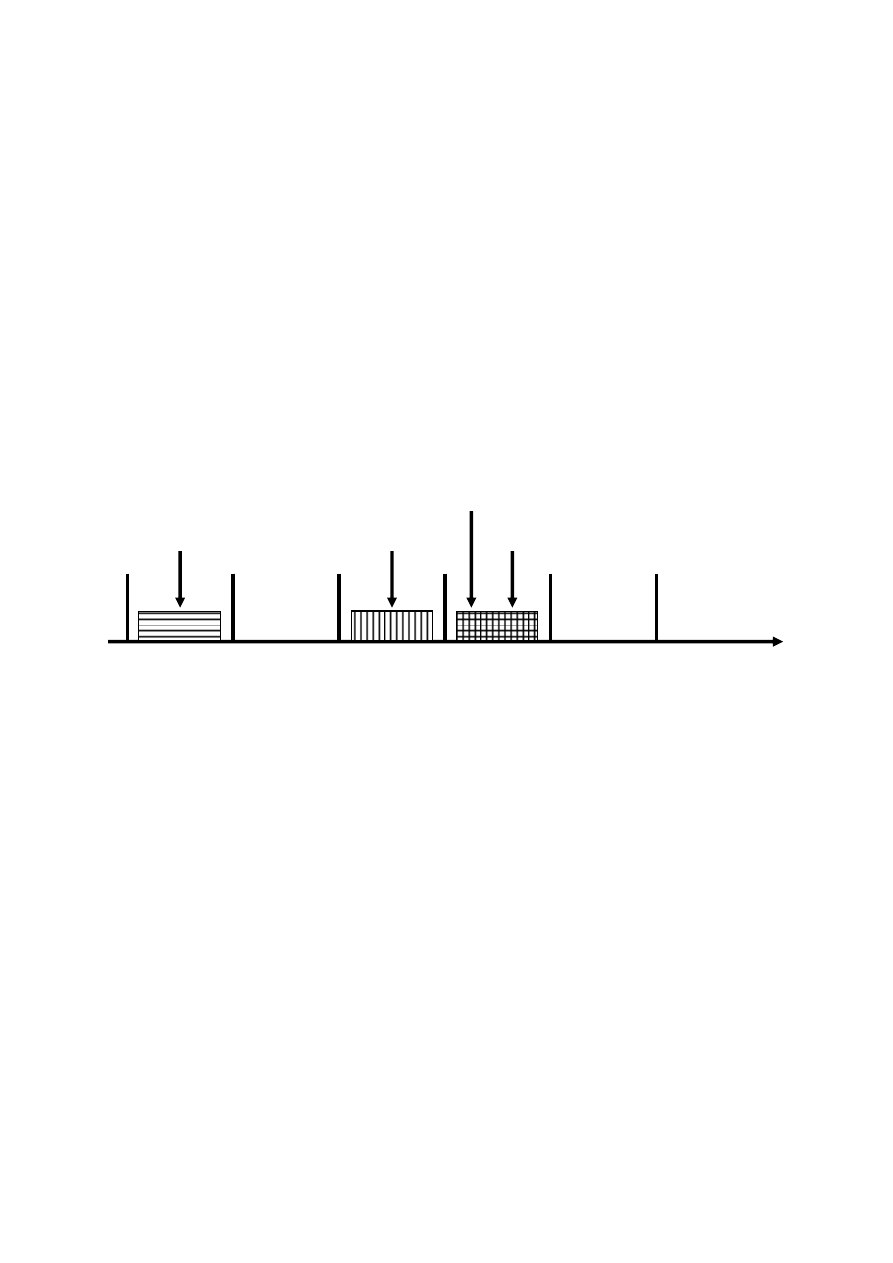

Całkowicie niezsynchronizowany dostęp do kanału zdefiniowany przez protokół ALOHA

można zmodyfikować dzieląc czas na odcinki – tzw. szczeliny. Ich długość jest równa

czasowi transmisji pojedynczego pakietu, przy założeniu stałej długości pakietów. Nadajnik

użytkownika musi być zsynchronizowany ze szczelinami czasowymi i przesyłać swoje

pakiety w ich ramach. Jeśli każdy z użytkowników będzie rozpoczynał transmisję zawsze na

początku szczeliny, wówczas dwa pakiety mogą uczestniczyć w kolizji tylko wtedy, gdy

całkowicie nałożą się na siebie (a nie częściowo jak to jest w protokole ALOHA) –

rysunek 2.2. Dzięki temu rośnie efektywność wykorzystania kanału (przedział czasu,

w którym transmitowany pakiet jest podatny na kolizję ulega skróceniu z 2T do T).

W przypadku wystąpienia kolizji użytkownicy podejmują kolejne próby skorzystania z kanału

po pseudolosowym odstępie czasu. Tak więc prawdopodobieństwo, że obaj skorzystają z tej

samej szczeliny czasowej jest niewielkie.

Rys. 2.2. Zasada działania protokołu S-ALOHA

Wprowadzenie pewnego uporządkowania w proces emisji pakietów przyczynia się do

polepszenia protokołu ALOHA.

Opisana metoda nosi nazwę „szczelinowa” ALOHA (S-ALOHA – ang. slotted ALOHA).

Równanie opisujące przepływność systemu szczelinowa ALOHA (S-ALOHA) ma

następującą postać:

G

e

G

S

(2.2)

Dzięki wprowadzeniu prostej modyfikacji protokołu ALOHA maksymalna przepływność

wzrasta dwukrotnie i wynosi dla szczelinowego ALOHA 1/e=0,368 (dla G=1). W systemie

tym możemy osiągnąć 36,8 procentowe wykorzystanie kanału.

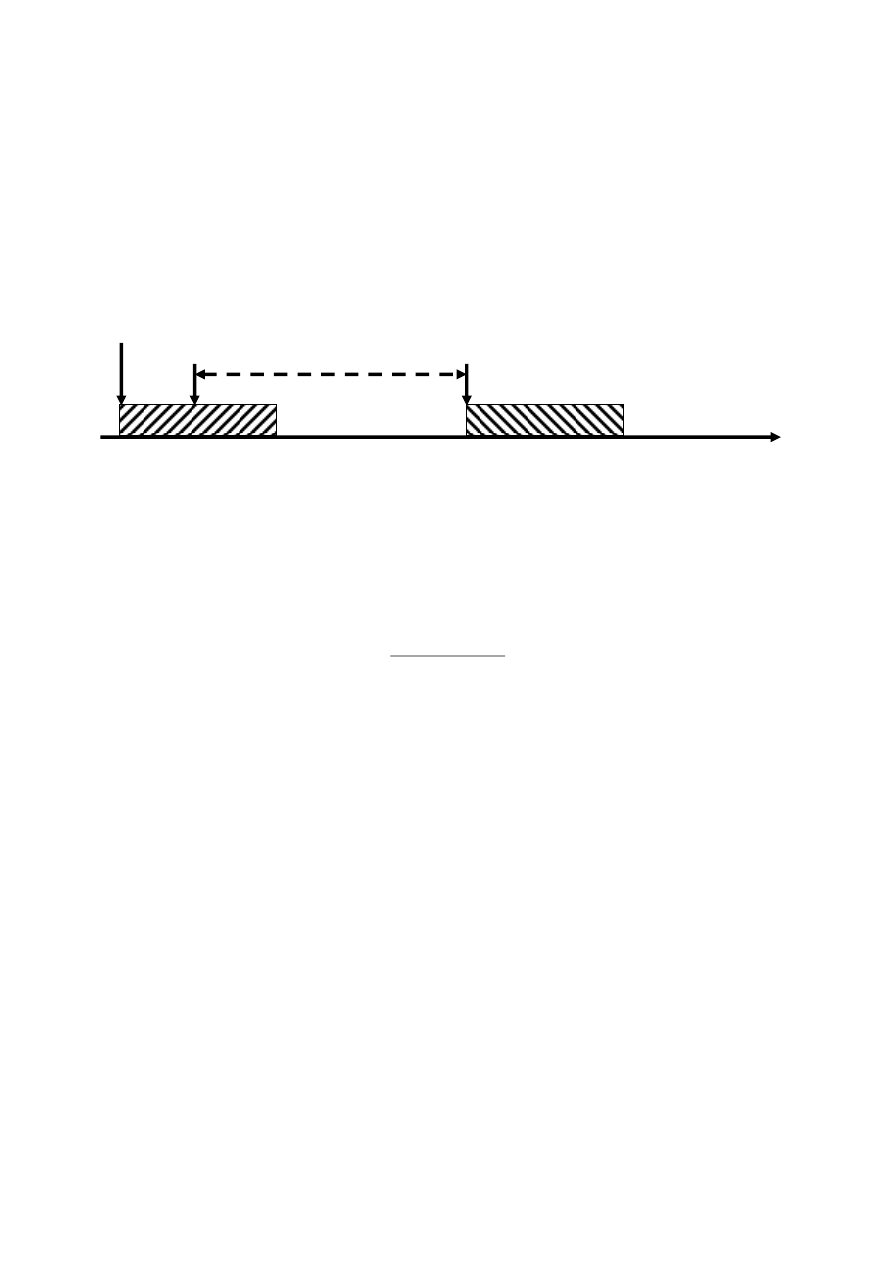

Użytkownicy systemu wysyłający swoje pakiety stosując protokół ALOHA nie biorą pod

uwagę tego, co robią inni użytkownicy. Gdyby najpierw „nasłuchiwali" kanał w celu

określenia jego stanu, a dopiero po stwierdzeniu, że nie jest on zajęty przez innego

użytkownika nadawali swój pakiet, liczba kolizji znacznie by się obniżyła. Protokoły, które

stosują powyższą zasadę nazywane są protokołami wielodostępu z detekcją nośnej (CSMA –

Stacja B

Stacja A

Stacja C

Stacja D

Kolizja

Czas

7

ang. Carrier Sense Multiple Access). Wybrane protokoły tego typu są stosowane

w bezprzewodowych sieciach pakietowych i bezprzewodowych sieciach LAN.

W ćwiczeniu badana będzie wersja protokołu CSMA znana jako nonpersistent CSMA

(nieuporczywy CSMA). W protokole tym, jeśli terminal stwierdza, że kanał jest zajęty, czeka

przez losowy odcinek czasu, aby stwierdzić ponownie stan kanału. Jeśli kanał jest wolny,

pakiet zostanie bezzwłocznie wysłany – rysunek 2.3.

Rys. 2.3. Zasada działania protokołu nonpersistent CSMA

Przepływność systemu wykorzystującego protokół nieuporczywy CSMA można określić

wzorem:

G

a

G

a

e

a

G

e

G

S

2

1

(2.3)

Gdzie:

S – przepływność kanału

G – oferowany ruch

a - znormalizowane opóźnienie propagacji

Opóźnienie wynikające z czasu propagacji zależy od odległości pomiędzy terminalami

i punktem dostępu. W większości przypadków zakłada się, że czas propagacji jest taki sam

dla całego systemu i przyjmuje się jedną znormalizowaną wartość opóźnienia propagacji

pakietów od access pointa do każdego terminala (a).

Protokołami zbliżonymi do CSMA są protokoły ISMA (ang. Inhibit Sense Multiple

Access). Różnica między nimi polega na tym, że w systemach radiowych wykorzystujących

protokoły ISMA stosuje się dodatkowy kanał informujący o zajętości kanału głównego. Gdy

stacja bazowa odbiera pakiet w kanale głównym od jednego z terminali, do wszystkich

pozostałych terminali w kanale dodatkowym wysyła informację o zajętości kanału głównego

(„busy”) powstrzymując je od nadawania. Po zakończeniu odbioru pakietu stacja bazowa

wysyła sygnał informujący o zwolnieniu kanału („idle”). Pozostałe terminale rozpoczynają

Czas

Stacja A nadaje

Stacja B nasłuchuje

i opóźnia moment nadawania

Stacja B nasłuchuje

i nadaje pakiet

8

nadawanie swoich pakietów na zasadzie podobnej jak w przypadku protokołu np-CSMA.

W ćwiczeniu badany będzie protokół szczelinowy nieuporczywy ISMA (ang. Slotted

nonpersistent ISMA). Podobnie jak w protokole slotted ALOHA czas podzielony jest na

szczeliny, w których wysyłane są pakiety. Poniżej podany jest wzór na przepływność kanału

przy zastosowaniu protokołu dostępu szczelinowy nieuporczywy ISMA:

G

d

G

d

e

d

e

G

d

S

1

(2.4)

Gdzie:

S – przepływność kanału;

G – oferowany ruch;

d – znormalizowany czas propagacji

Pomimo tego, że terminale są na bieżąco informowane o stanie kanału, kolizje zdarzają się

ze względu na opóźnienia propagacyjne pomiędzy poszczególnymi terminalami a punktem

dostępu. Opóźnienie to (d) jest dwa razy większe niż w systemach CSMA, ponieważ access

point musi najpierw odebrać sygnał od terminala a następnie wygenerować sygnał o zajętości

kanału do pozostałych terminali. Przewaga protokołów ISMA nad CSMA polega na tym, że

w tych drugich część kolizji była spowodowana tzw. zjawiskiem ukrytych stacji. Sytuacja

taka miała miejsce, gdy terminale znajdowały się w takiej odległości od siebie, że były poza

wzajemnym zasięgiem, lub znajdowała się między nimi przeszkoda fizyczna, co

uniemożliwiało wykrycie transmisji. Obie te przyczyny kolizji są zlikwidowane w systemach

ISMA.

2.3. Zdefiniowanie kryteriów oceny wybranej metody dostępu

Do oceny efektywności poszczególnych metod dostępu do kanału radiowego

wykorzystane zostaną następujące wielkości:

średni znormalizowany ruch całkowity;

przepływność kanału;

znormalizowany średni czas opóźnienia pakietu.

Powyższe wielkości zostaną omówione na przykładzie systemu wykorzystującego protokół

ALOHA.

Przy założeniu, że proces punktowy, tworzony przez chwile rozpoczęcia transmisji

wszystkich pakietów w kanale modelowany jest jako proces Poisson’a, to

9

prawdopodobieństwo P(K) pojawienia się dokładnie K pakietów w dowolnym przedziale

o czasie trwania T wynosi:

!

)

(

K

e

T

K

P

T

K

(2.5)

Gdzie: P(K) – prawdopodobieństwo pojawienia się K pakietów;

K

= 0, 1, 2, …

- stała dodatnia określająca intensywność przybywania pakietów.

Średnią intensywność przybywania pakietów do systemu

można zdefiniować wzorem:

r

s

(2.6)

Gdzie:

- średnia intensywność przybywania pakietów;

s

- średnia intensywność przybywania pakietów, których transmisja

zakończyła się powodzeniem;

r

- średnia intensywność przybywania pakietów, które zostały odrzucone

w wyniku kolizji.

Przez S oznaczona zostanie średnia wartość znormalizowanego ruchu przesłanego

poprawnie (lub przepływność kanału):

R

L

S

s

/

(2.7)

Gdzie: S

- przepływność kanału;

L

- długość pakietów wyrażona w bitach;

R

- pojemność kanału wyrażona w bitach na sekundę.

We wzorze (2.7) iloczyn L

s

jest średnią wartością ruchu przesłanego poprawnie lub

przepływnością wyrażaną w bitach na sekundę. Znormalizowana przepływność S, wyraża

przepływność w odniesieniu do pojemności kanału.

Średni znormalizowany całkowity ruch oferowany w kanale G można wyrazić jako:

R

L

G

/

(2.8)

Gdzie: G

- średni znormalizowany ruch całkowity;

Oferowany ruch G jest ruchem całkowitym, na który składają się zarówno pakiety nowe,

jak i retransmitowane pakiety, które wcześniej uczestniczyły w kolizji.

10

Czas transmisji każdego pakietu wyraża się wzorem:

R

L

T

/

(2.9)

Gdzie: T

- czas transmisji pakietu wyrażony w sekundach;

Po podstawieniu zależności (2.9) do (2.7) i (2.8) uzyskany zostanie wzór na przepływność

i ruch oferowany w kanale G:

T

S

s

(2.10)

T

G

(2.11)

Przepływność S pakietowej sieci radiowej mierzona jest w Erlangach. Można zauważyć, że

w systemie, w którym nie występują kolizje, przepustowość nie przekroczy 1.

W systemie ALOHA użytkownicy transmitują pakiety nie zwracając uwagi na innych

współużytkowników sieci. Prawdopodobieństwo, że dwa pakiety nie nałożą się na siebie jest

równe prawdopodobieństwu, że T sekund przed i T sekund po rozpoczęciu przesyłania

danego pakietu nie rozpocznie się transmisja żadnego innego pakietu. Zatem dla każdego

pakietu potrzebny jest odstęp 2T sekund. Prawdopodobieństwo P

s

, że pakiet o długości T

zostanie przesłany pomyślnie jest równe prawdopodobieństwu P(K=0), że dokładnie K=0

innych pakietów jest transmitowanych w przedziale czasu 2T. Podstawiając do (2.5) K=0

i czas równy 2T uzyska się zależność:

T

T

s

e

e

T

K

P

P

2

2

0

!

0

2

)

0

(

(2.12)

Prawdopodobieństwo P

s

może być wyrażone w funkcji intensywności ruchu, którego

transmisja zakończyła się powodzeniem

s

oraz intensywności ruchu całkowitego w sieci

:

/

s

s

P

(2.13)

Po przekształceniu (2.12) i (2.13) otrzyma się:

T

s

e

2

(2.14)

Podstawiając równania (2.10) i (2.11) do (2.14) wyznaczona zostanie przepływność

systemu ALOHA:

G

Ge

S

2

(2.15)

Jeżeli oferowany ruch jest bardzo mały G ≈ 0, to będzie bardzo mało kolizji, a tym samym

bardzo mało retransmisji. W takim przypadku S ≈ G. Przy bardzo dużym ruchu G można

11

spodziewać się dużej liczby kolizji i retransmisji, zatem przepustowość będzie wynosiła

S << G, dążąc do zera.

Zależność (2.15) została już przytoczona wcześniej w rozdziale drugim jako wzór (2.1).

Wzory (2.2), (2.3) i (2.4) określają zależności na przepływności w systemach: szczelinowa

ALOHA, nieuporczywy CSMA oraz szczelinowy nieuporczywy ISMA.

Kolejnym parametrem, który będzie brany pod uwagę przy ocenie efektywności systemu

jest znormalizowany średni czas opóźnienia pakietu. Czas jaki jest potrzebny do przesłania

jednego pakietu jest to czas, jaki upływa od wygenerowania pakietu przez terminal do

odebrania go przez punkt dostępu. Jest on zależny od czasu generacji pakietu, czasu jego

transmisji do punktu dostępu oraz czasu jego odebrania przez punkt dostępu. Czas

generowania pakietu zależy z kolei od jego długości.

Jeżeli oznaczyć przez d

p

długość pakietu wyrażoną w symbolach, a przez V

s

szybkość

transmisji jednego symbolu wyrażoną w symbol/sekundę, to czas przesłania jednego pakietu

T

p

wynosi:

s

p

p

V

d

T

(2.16)

Czas przesłania wszystkich pakietów wynosi:

N

T

T

p

N

(2.17)

Gdzie: N

- ilość wszystkich pakietów;

Rzeczywisty czas przesłania wszystkich pakietów T

c

będzie dużo większy z uwagi na

konieczność retransmisji pakietów, które brały udział w kolizji. Iloraz wartości T

c

i T

N

określa znormalizowany średni czas opóźnienia pakietu D

t

(od ang. delay time – czas

opóźnienia):

N

c

t

T

T

D

(2.18)

12

3. Wykonanie ćwiczenia

3.1. Zapoznanie się ze stanowiskiem laboratoryjnym

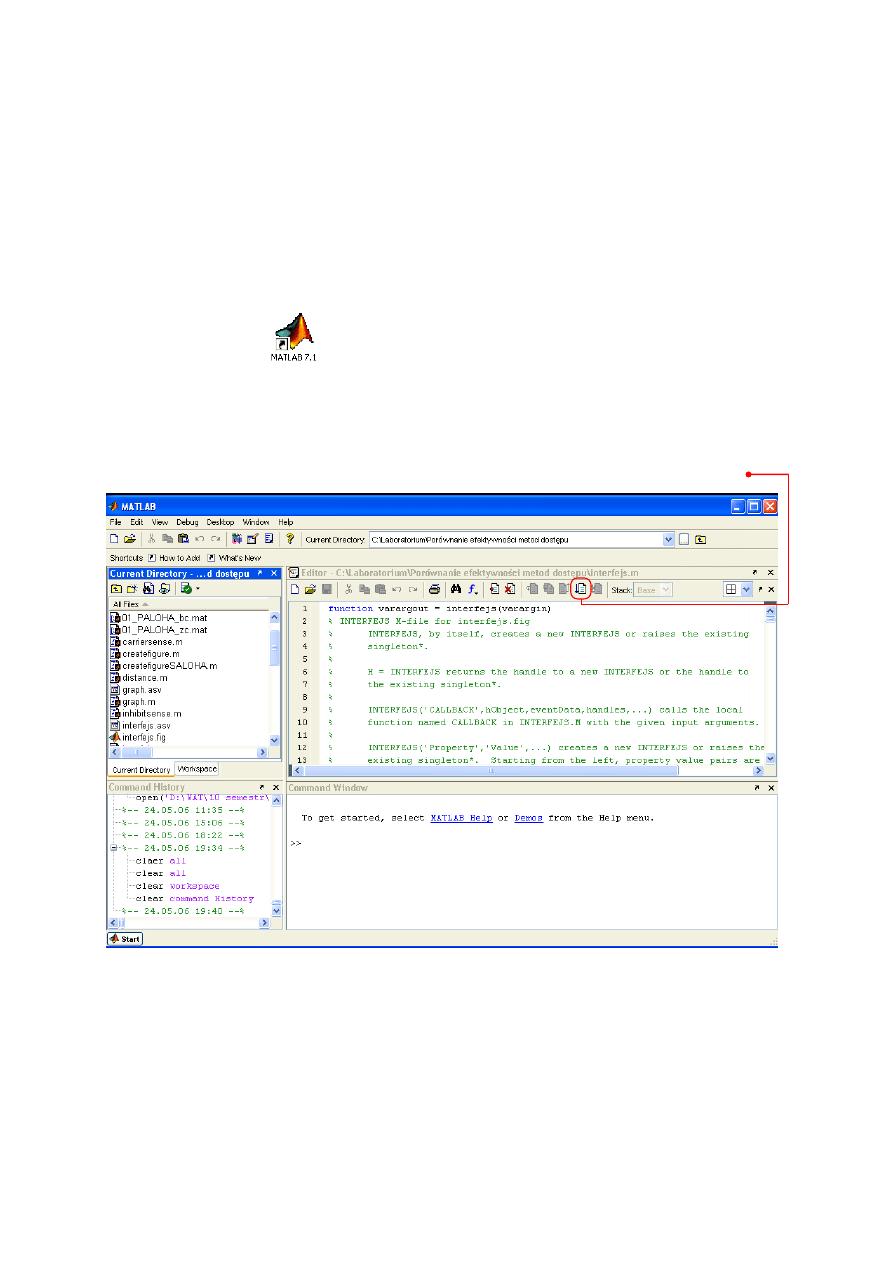

Stanowisko laboratoryjne oparte jest na programie napisanym w języku MATLAB,

uruchamianym na komputerze klasy PC z zainstalowanym oprogramowaniem MATLAB

w wersji 7.1. Program należy uruchomić za pomocą skrótu umieszczonego na pulpicie przez

„kliknięcie „ ikony:

Po uruchomieniu programu należy otworzyć plik C:\Laboratorium\Porównanie

efektywności metod dostępu\interfejs.m. Plik ten może znajdować się w innym miejscu,

wskazanym przez prowadzącego ćwiczenie.

Interfejs należy uruchomić przez naciśnięcie ikony „Run”, tak jak pokazano poniżej.

Rys. 3.1 Wygląd okna programu MATLAB 7.1

13

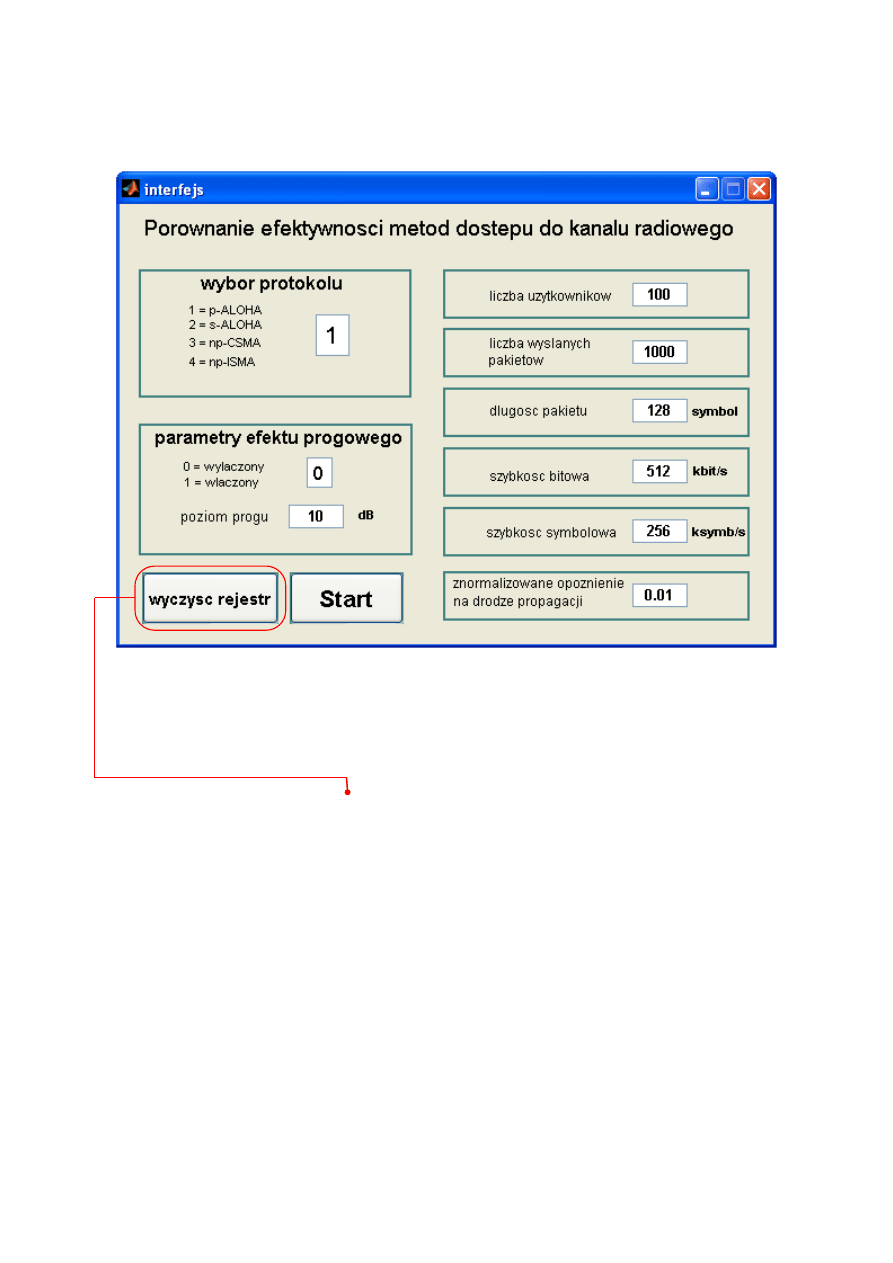

Uruchomiony zostanie interfejs programu symulacyjnego. Jego wygląd przedstawia

rysunek 3.2.

Rys. 3.2 Wygląd interfejsu uruchamiającego program symulacyjny

W białych polach znajdują się dane wejściowe ustalające warunki symulacji. Po

każdorazowej zmianie danych wejściowych, przed uruchomieniem symulacji należy

wyczyścić rejestr przyciskiem. W przeciwnym wypadku niektóre dane nie zostałyby

zmienione wypaczając w ten sposób uzyskane wyniki. Przy wprowadzaniu wartości

szybkości bitowej i symbolowej trzeba zachować zasadę, że szybkość bitowa jest

wielokrotnością szybkości symbolowej, czyli iloraz szybkość symbolowa/szybkość bitowa

jest liczbą naturalną. Poniżej podane są dopuszczalne wartości danych wejściowych:

długość pakietu = 32; 64; 128,

szybkość bitowa = 256; 512; 1024; 2048,

szybkość symbolowa = 128; 256; 512; 1024

Symulację uruchamiamy przyciskiem „Start”. Należy pamiętać, że zmieniając liczbę

wysłanych pakietów wydłużamy lub skracamy czas symulacji. Jest on również zależny od

parametrów użytego komputera. Przy szybszym procesorze celowym jest zwiększenie liczby

wysłanych pakietów. Wydłuży to, co prawda, czas symulacji, jednak otrzymane wyniki są

14

bardziej wiarygodne i charakteryzują się mniejszym „rozrzutem” co daje w efekcie bardziej

wygładzone wykresy.

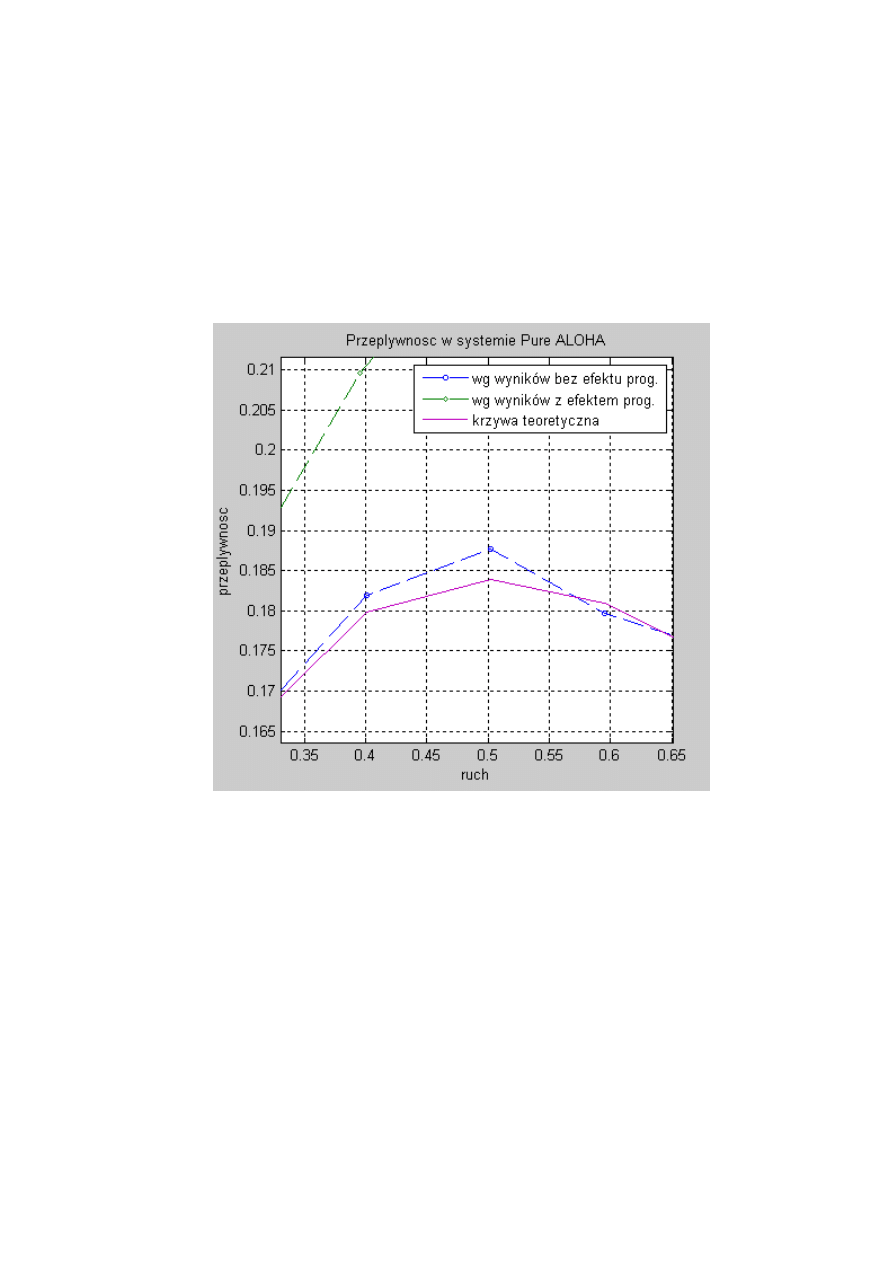

Po zakończeniu symulacji wyniki zostaną przedstawione za pomocą dwóch wykresów:

zależności przepływności kanału w funkcji średniego oferowanego ruchu oraz średniego

czasu opóźnienia pakietu w funkcji średniego oferowanego ruchu.

Funkcja fig pozwala na włączenie siatki oraz znaczne powiększenie wykresów, co ułatwia

odczytywanie z nich uzyskanych wyników – rysunek 3.3.

Rys. 3.3 Odczytywanie danych z wykresu z wykorzystaniem okna fig.

3.2. Porównanie różnych protokołów dostępu do kanału radiowego

Przy danych początkowych, tak jak na rysunku 3.2 przeprowadzić symulacje dla

wszystkich protokołów dostępu. Odczytać maksymalną wartość przepływności oraz

odpowiadającą jej wartość średniego ruchu w kanale. Z zależności średniego opóźnienia

pakietu od średniego ruchu odczytać wartość, przy której opóźnienie zaczyna gwałtownie

rosnąć. Dane zapisać w tabeli 3.1.

15

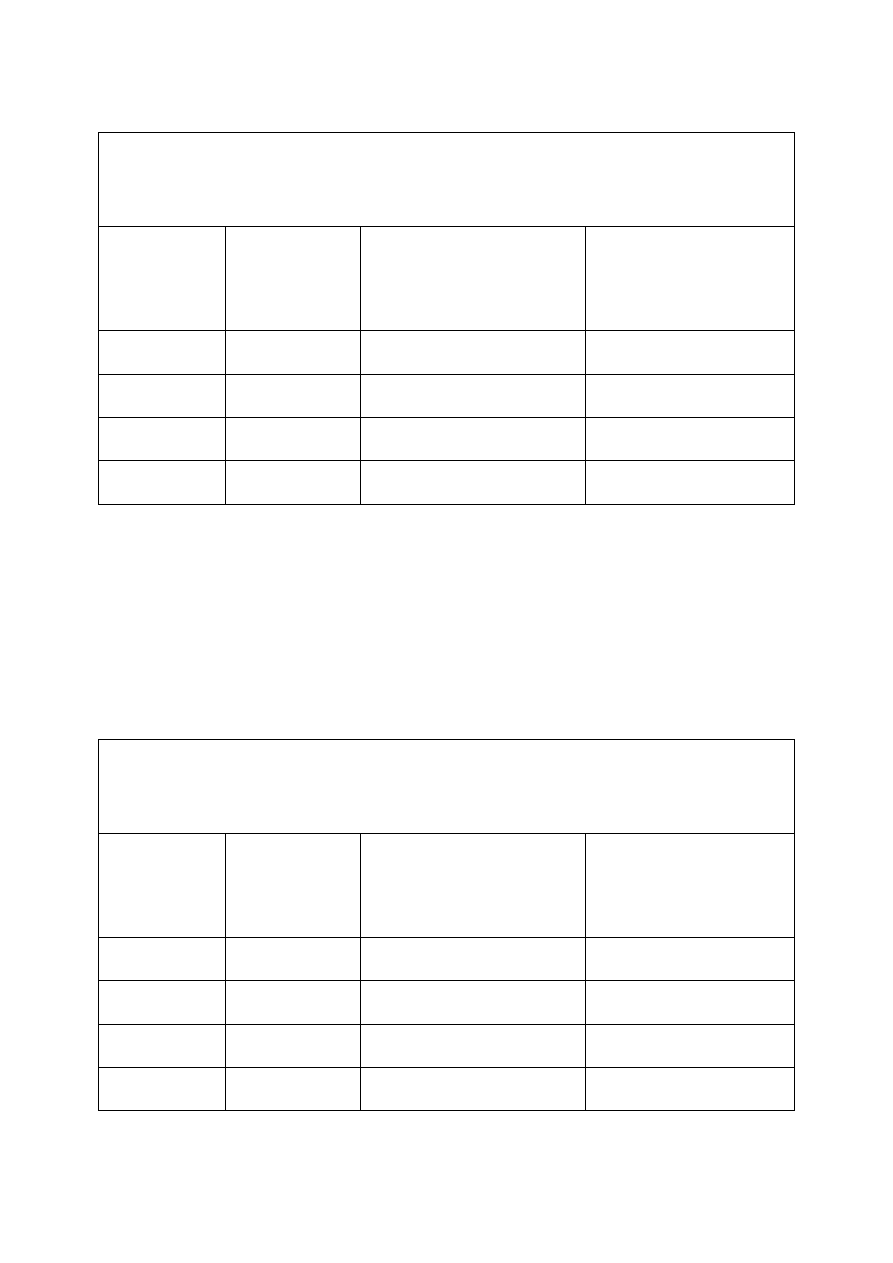

Tabela 3.1. Porównanie protokołów p-ALOHA, s-ALOHA, np-CSMA i snp-ISMA

Dane wejściowe:

liczba użytkowników

=

liczba wysłanych pakietów =

długość pakietu

=

efekt progowy

= 0

szybkość bitowa

=

szybkość symbolowa

=

znormalizowane opóźnienie propagacji=

Protokół

dostępu

Maksymalna

wartość

przepływności

Wartość oferowanego ruchu

w kanale, dla którego

przepływność osiąga

maximum

Wartość oferowanego

ruchu w kanale, dla

którego średnie

opóźnienie pakietu

gwałtownie rośnie

p-ALOHA

s-ALOHA

np-CSMA

snp-ISMA

3.3. Wpływ efektu progowego na jakość systemu

Przy zachowaniu danych wejściowych jak w punkcie 3.2 powtórzyć symulacje

z włączonym efektem progowym. Dane wpisać do tabeli 3.2. Porównać wyniki z tabel 3.1

i 3.2.

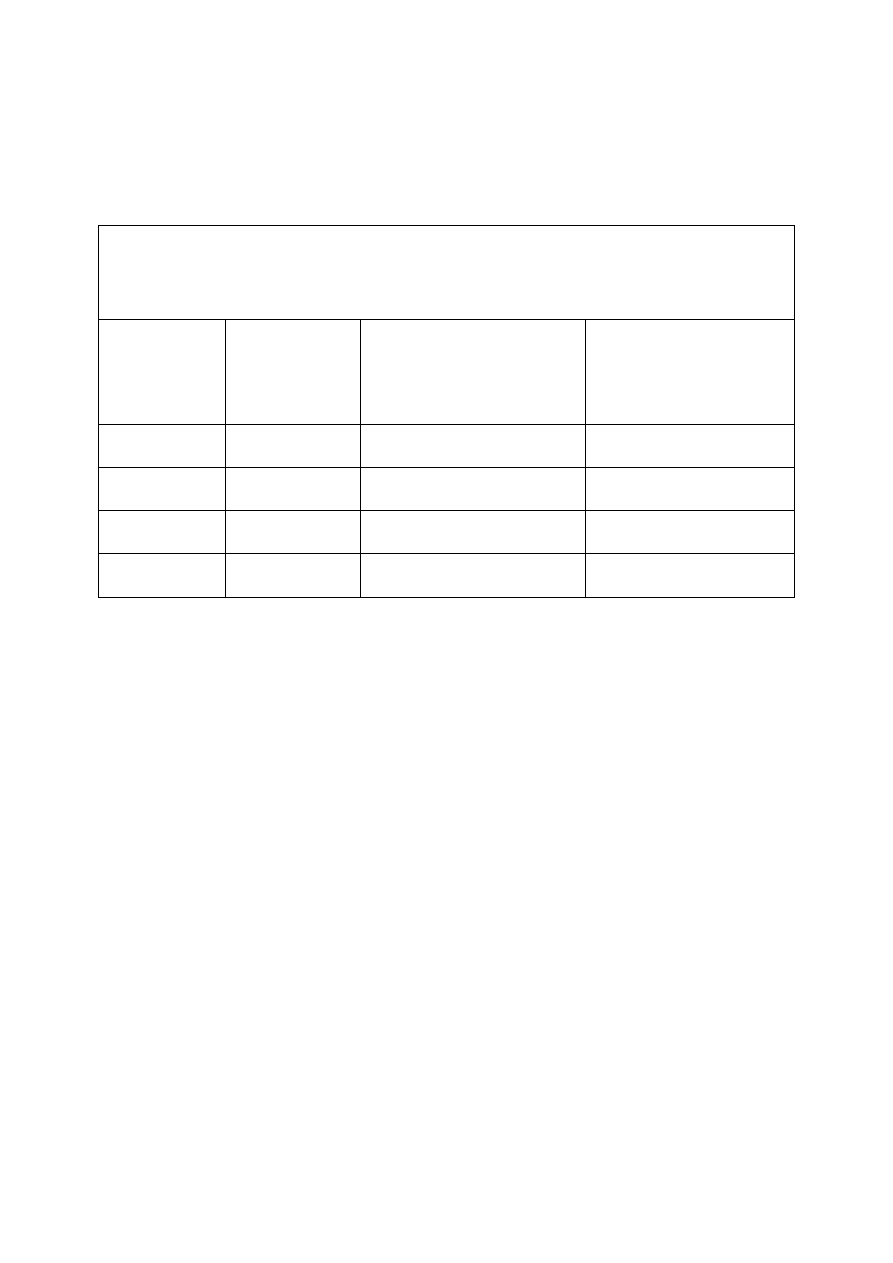

Tabela 3.2. Porównanie protokołów p-ALOHA, s-ALOHA, np-CSMA i snp-ISMA z efektem progowym

Dane wejściowe:

liczba użytkowników

=

liczba wysłanych pakietów =

długość pakietu

=

efekt progowy

= 1

szybkość bitowa

=

szybkość symbolowa

=

znormalizowane opóźnienie propagacji=

Protokół

dostępu

Maksymalna

wartość

przepływności

Wartość oferowanego ruchu

w kanale, dla którego

przepływność osiąga

maximum

Wartość oferowanego

ruchu w kanale, dla

którego średnie

opóźnienie pakietu

gwałtownie rośnie

p-ALOHA

s-ALOHA

np-CSMA

snp-ISMA

16

Przy dowolnie wybranym protokole dostępu wykonać symulacje zmieniając wartość

progu. Wyjaśnić wpływ wartości progu na uzyskane wyniki.

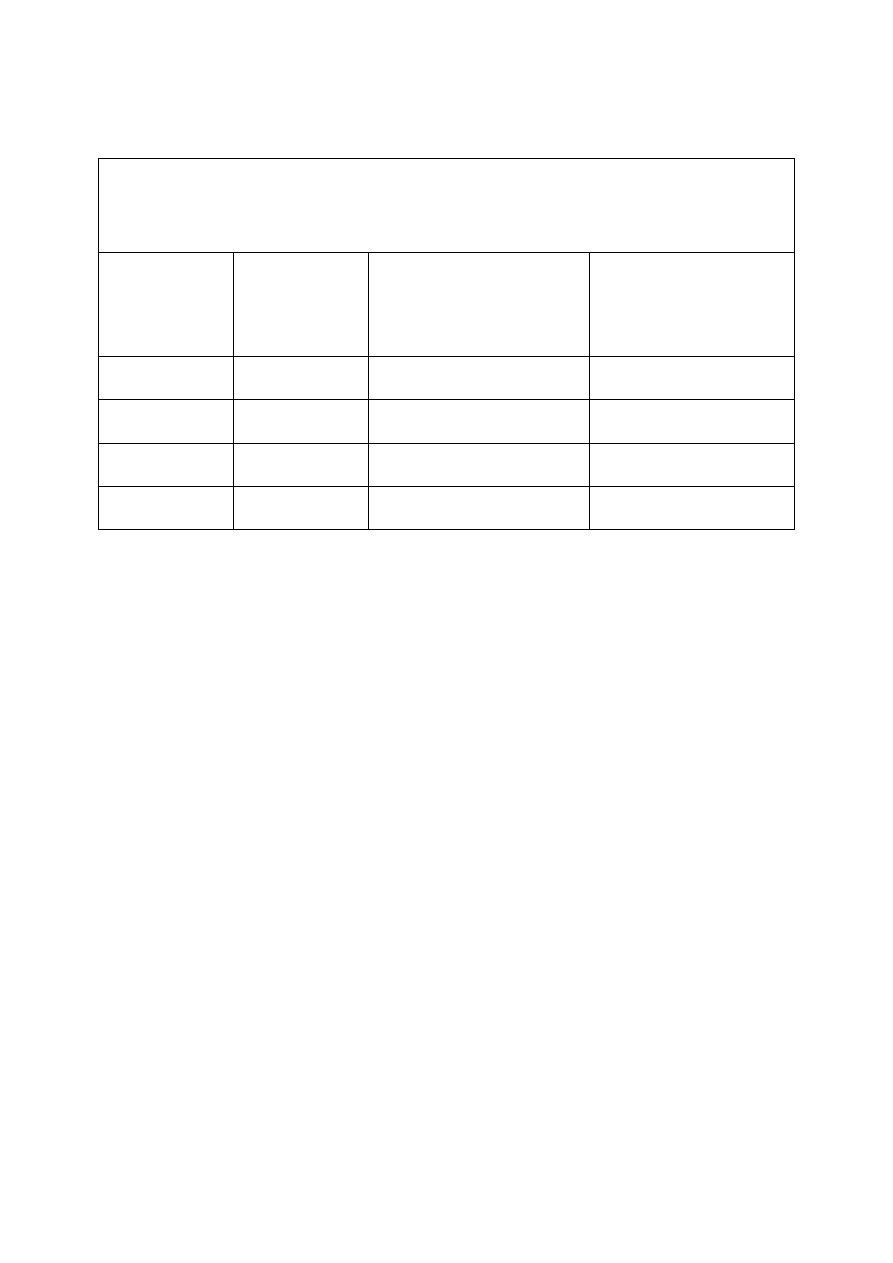

Tabela 3.3. Wpływ wartości progu na przepływność i średni czas opóźnienia pakietu

Protokół

–

liczba użytkowników

=

liczba wysłanych pakietów =

długość pakietu

=

efekt progowy

= 1

szybkość bitowa

=

szybkość symbolowa

=

znormalizowane opóźnienie propagacji=

Poziom progu

Maksymalna

wartość

przepływności

Wartość oferowanego ruchu

w kanale, dla którego

przepływność osiąga

maximum

Wartość oferowanego

ruchu w kanale, dla

którego średnie

opóźnienie pakietu

gwałtownie rośnie

10dB

15dB

20dB

30dB

3.4. Wpływ wartości znormalizowanego opóźnienia transmisji na drodze propagacji na

parametry systemu

Badania należy wykonać dla protokołów CSMA i ISMA, zmieniając czas opóźnienia na

drodze propagacji dla wartości a = 0,01 i 0,1s (dla CSMA), oraz d = 0,02 i 0,2s (dla ISMA).

Wyniki umieścić w tabeli 3.4. Wyjaśnić wpływ wartości a i d na uzyskane wyniki. Z jakiego

powodu określając dane wejściowe założono, że d = 2a?

17

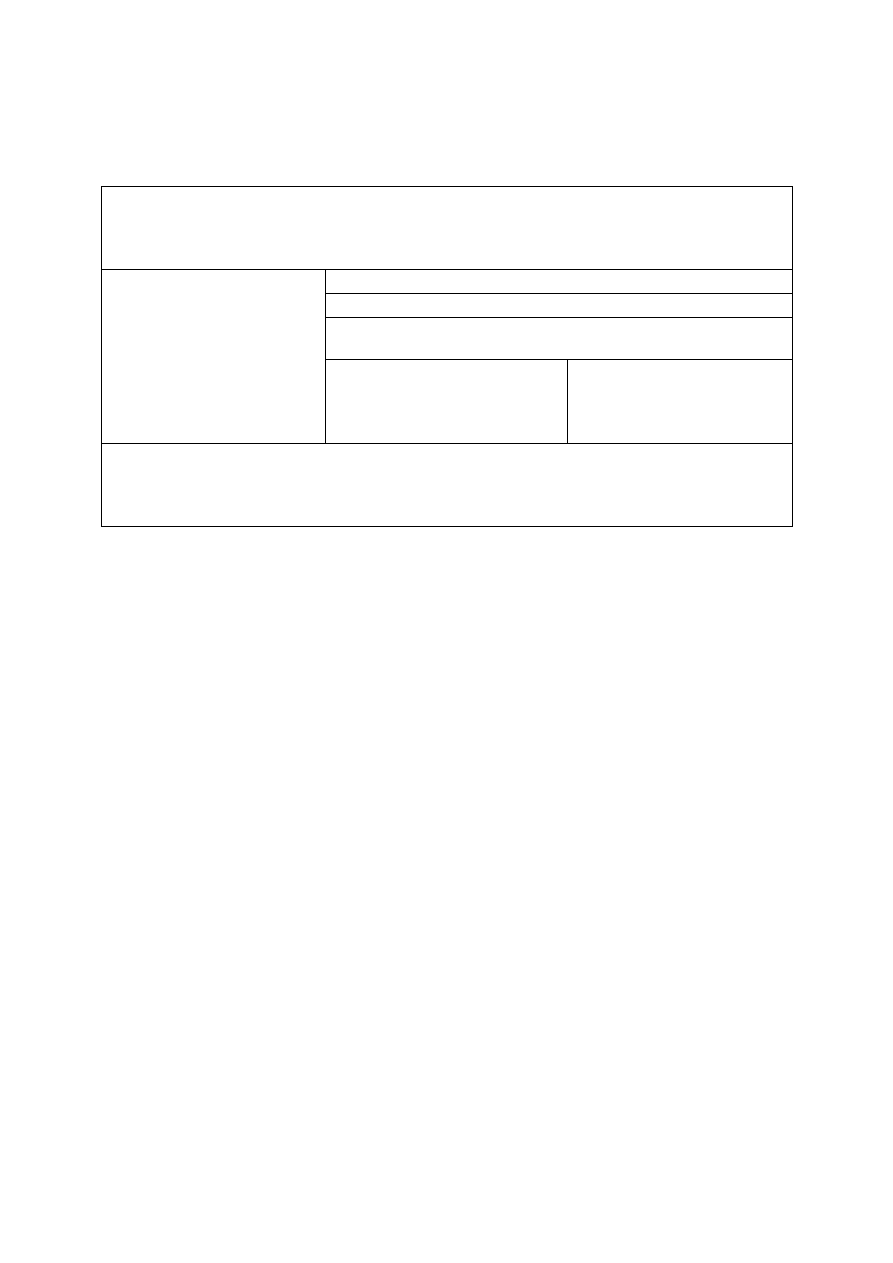

Tabela 3.4. Wpływ wartości średniego czasu opóźnienia na drodze propagacji na przepływność i średni

czas opóźnienia pakietu

Dane wejściowe:

liczba użytkowników

=

liczba wysłanych pakietów =

długość pakietu

=

efekt progowy

= 0

szybkość bitowa

=

szybkość symbolowa

=

znormalizowane

opóźnienie

propagacji

Maksymalna

wartość

przepływności

Wartość oferowanego ruchu

w kanale, dla którego

przepływność osiąga

maximum

Wartość oferowanego

ruchu w kanale, dla

którego średnie

opóźnienie pakietu

gwałtownie rośnie

a = 0,01

a = 0,1

d = 0,01

d = 0,1

4. Zagadnienia do kolokwium wstępnego:

1. Dokonać podziału metod dostępu do kanału radiowego;

2. Wymienić i scharakteryzować protokoły dostępu badane w ćwiczeniu;

3. Wymienić cechy różniące protokoły z grupy CSMA od ISMA;

4. Wymienić i opisać wielkości badane w ćwiczeniu, za pomocą których

porównywane będą protokoły dostępu do kanału;

5. Omówić sposób przeprowadzenia pomiarów i wykorzystania otrzymanych

wyników.

18

5. Wzór sprawozdania

INSTYTUT SYSTEMÓW ŁĄCZNOŚCI

Laboratorium radiokomunikacji

Grupa nr: ...........................

Podgrupa w składzie:

1. .......................................

2. .......................................

3. .......................................

4. .......................................

Data wykonania ćwiczenia:

Data oddania sprawozdania:

Ćwiczenie prowadził:

Ocena:

Podpis:

Ćwiczenie nr ......................

Temat: ........................................................................................................................................

Sprawozdanie sporządzone w wyniku wykonanego ćwiczenia powinno zawierać:

Wyniki pomiarów zamieszczone w tabelach;

Końcowe wnioski i spostrzeżenia.

19

Literatura:

1. K. Wesołowski. Systemy radiokomunikacji ruchomej. Wydawnictwa Komunikacji

i Łączności, Warszawa, 2003

2. J. Kołakowski, J. Cichocki, UMTS, System telefonii komórkowej trzeciej generacji.

Wydawnictwa komunikacji i łączności. Warszawa 2003

3. B. Mrozek, Z. Mrozek, Matlab I Simulink. Poradnik użytkownika, Helion, Gliwice 2004.

4. H. Harada, R. Prasad, Simulation and Software Radio for Mobile Communications,

Universal Personal Communications

5. Matlab. The Language of Technical Computing, The Math Works Inc. 2000,

6. Simulink. Dynamic System Simulation for Matlab, The Math Works Inc. 2000,

7. Internet

http://www.invocom.et.put.poznan.pl/~invocom/C/P1-4/p1-4_pl/,

http://wireless.per.nl/reference/chaptr06/csma/isma.htm,

http://pl.wikipedia.org/wiki/Matlab,

Wyszukiwarka

Podobne podstrony:

Instrukcja stanowiska laboratoryjnego MAC

Instrukcja stanowiskowa laboratorium 109

INSTRUKTAŻ STANOWISKOWY - LABORANT, szkolenia

Instrukcja stanowiska laboratoryjnego MAC

Instrukcja stanowiska laboratoryjnego MAC

Instrukcja stanowiska laboratoryjnego MAC

istan Laboratorium, BHP, Instrukcje-Stanowiskowe

istan Laboratorium chemiczne, BHP, Instrukcje-Stanowiskowe

istan Usuwania smieci, BHP, Instrukcje-Stanowiskowe

istan Frezarka pionowa, BHP, Instrukcje-Stanowiskowe

istan Ucinacz obiegowy, BHP, Instrukcje-Stanowiskowe

istan Suszenie i magazynowanie cegieł, BHP, Instrukcje-Stanowiskowe

INSTRUKCJA BHP PRZY OBSŁUDZE PIECÓW PIEKARNICZYCH (el, BHP, INSTRUKCJE BHP, instrukcje stanowiskow

istan Giętarka, BHP, Instrukcje-Stanowiskowe

więcej podobnych podstron